Alguien ha filtrado chats internos entre miembros de Black Basta, lo que pinta un panorama de un grupo de amenazas en graves dificultades.

Black Basta es una operación de ransomware como servicio (RaaS) en ruso que apareció en abril de 2022. Después de surgir en el vacío dejado por Conti (con la ayuda de la adopción de algunos de sus miembros), pasó a victimizar a cientos de organizaciones en todo el mundo.

El hecho de que Black Basta fuera tan prolífico lo hizo aún más extraño cuando, a finales del año pasado, su actividad se desplomó. Según la empresa de ciberinteligencia Prodaft, sus campañas disminuyeron de forma constante en los meses posteriores al verano de 2024, y sus últimas operaciones conocidas ocurrieron en diciembre.

A veces, los actores de amenazas se quedan en silencio cuando se enfrentan al escrutinio de las fuerzas del orden o tal vez preparan algún nuevo malware o campaña de gran envergadura. Ninguno de los dos parece ser el caso de Black Basta. En cambio, como muestran los registros de chat recientemente filtrados, el grupo parece estar luchando con un drama interno sobre el comportamiento de ciertos miembros y ciertos ataques muy controvertidos.

"Estas filtraciones contradicen la imagen de Black Basta como un cártel de ransomware altamente eficiente, exponiendo debilidades críticas en sus operaciones, incluyendo frecuentes fallas técnicas, problemas de implementación de malware y maniobras de último minuto antes de los ataques", dice Christiaan Beek, director sénior de análisis de amenazas de Rapid7.

Entre bastidores de Black Basta

El 11 de febrero, un usuario de Telegram con el nombre "ExploitWhispers" filtró chats de Black Basta en ruso compartidos a través del protocolo de comunicaciones descentralizado y de código abierto Matrix. Los registros, denominados genericamente "bestflowers" contienen mensajes que abarcan aproximadamente un año, desde el 18 de septiembre de 2023 hasta el 28 de septiembre de 2024. Hay 196.045 mensajes, todos ellos en ruso.

Aunque la identidad del filtrador sigue siendo un misterio, parece que lo que lo motivó fue la venganza por la decisión de Black Basta de atacar "brutalmente" la infraestructura bancaria rusa.

Ese sentimiento lo compartía un individuo asociado tanto con Black Basta como con Qakbot, que se hace llamar "Cortes". Black Basta ha hecho un uso frecuente de Qakbot, pero Cortes parece haberse excluido a sí mismo y, por extensión, a la botnet Qakbot de esos ataques, "probablemente sorprendido" de que los rusos atacaran a organizaciones en su propio país. Según el relato de ExploitWhispers, el grupo aún no ha enfrentado ninguna reacción negativa por parte de las fuerzas de seguridad rusas, pero existe una preocupación persistente sobre la posibilidad de que ocurra.

Los ataques contra los bancos rusos pueden haber sido un síntoma de un problema más profundo desde arriba. ExploitWhispers retrató al líder del grupo, Oleg Nefedovaka (también conocido como GG, AA y Trump / Tramp), como quien "lleva a cabo operaciones para su propio beneficio financiero, sin tener en cuenta los intereses del equipo". Y aunque algunos miembros parecen bastante felices, otros se han ofendido con el reinado de Nefedovaka. "Lapa", por ejemplo, uno de los principales administradores del grupo, es descrito como demasiado ocupado, estresado, mal pagado y "a menudo insultado" por su jefe.

La cosa no termina ahí. Un miembro del grupo, "Trump" (también conocido como "Larva-18"), ha sido la causa de algunos problemas indefinidos. Y han surgido conflictos porque algunos miembros no han cumplido sus promesas a las víctimas y han aceptado pagos de rescate sin proporcionar a cambio descifradores funcionales.

Uso de vulnerabilidades conocidas

Según Qualys, el grupo Black Basta aprovecha vulnerabilidades conocidas, configuraciones incorrectas y controles de seguridad insuficientes para obtener acceso inicial a las redes de destino. Las discusiones muestran que las configuraciones incorrectas de SMB, los servidores RDP expuestos y los mecanismos de autenticación débiles se explotan de manera rutinaria, a menudo recurriendo a credenciales VPN predeterminadas o a credenciales robadas mediante fuerza bruta. A continuación, se incluye una tabla práctica con los 20 principales CVE que exigen atención inmediata. Estos son los fallos que preocupan a los equipos de ransomware y su organización podría ser la próxima si no se solucionan ayer.

La siguiente tabla destaca las principales configuraciones erróneas que explotan de forma rutinaria los operadores del ransomware Black Basta: vulnerabilidades del mundo real que son parte integral de su flujo de trabajo de ataque. Debido a que los atacantes escanean activamente su perímetro en busca de estas debilidades, trátelas como problemas que deben solucionarse ahora para estar un paso por delante de las amenazas del ransomware.

Miembros clave

- Se puede inferir que GG, AA y Trump son todos alias utilizados por Oleg Nefedov, el jefe del grupo. Impone plazos, exige resultados y ejerce presión sobre los demás.

- Lapa es uno de los administradores clave de Black Basta y está constantemente ocupado con tareas administrativas. Ocupando este puesto de alta confianza, Lapa es frecuentemente insultado por su jefe, quien insiste en exigir cambios importantes. Involucrado en la ejecución técnica y en la resolución de problemas relacionados con malware y herramientas. El papel le causa un estrés significativo a Lapa, pero gana una remuneración significativamente menor en comparación con otros miembros del grupo. Parece que los pagos de rescate podrían ser una fuente adicional de ingresos para él para mantener a su familia durante estos tiempos difíciles. Bajo su administración, hubo un ataque de fuerza bruta a la infraestructura de algunos bancos rusos. Hasta ahora, las fuerzas del orden no parecen haber tomado medidas, lo que sugiere que esta situación podría plantear un problema grave y potencialmente provocar reacciones de estas autoridades.

- Cortes está asociado con el grupo Qakbot, que tuvo tratos con estadounidenses el año pasado, lo que probablemente atrajo la atención de los servicios de inteligencia. Cuando Black Basta llevó a cabo estos ataques a los bancos rusos, Cortes se distanció de estas acciones, probablemente sorprendido de que este grupo ruso atacara a su propio país. Esta podría ser la razón por la que Qakbot no participó en los ataques contra Rusia.

- YY también es un administrador principal de Black Basta, aparentemente muy ocupado con tareas de soporte y recibe un buen salario. La detención del líder de Black Basta crea riesgos significativos para los miembros restantes del grupo. Resulta que los intereses financieros personales de Oleg, el jefe del grupo, dictan las operaciones, haciendo caso omiso de los intereses del equipo. Bajo su administración, también hubo un ataque de fuerza bruta a la infraestructura de algunos bancos rusos.

- Cuando Trump y Bio trabajaron juntos en Conti, las disputas sobre cuestiones de tarifas eran comunes. Bio recibe un salario más alto en su puesto actual para continuar manejando riesgos de tan alto nivel. Bio cambió su apodo de Bio a Pumba mientras trabajaba en Conti, pero ahora ha vuelto a su antiguo apodo anterior. El reciente arresto de Bio y el trato que recibió por parte de la policía probablemente causaron preocupación entre los miembros del grupo Black Basta.

- usernamegg participa activamente en la organización de ataques, compartiendo credenciales y coordinando acciones.

- usernameyy es mencionado en discusiones sobre infraestructura y servidores.

- usernameugway es relacionado con llamadas de ingeniería social y persistencia en redes comprometidas.

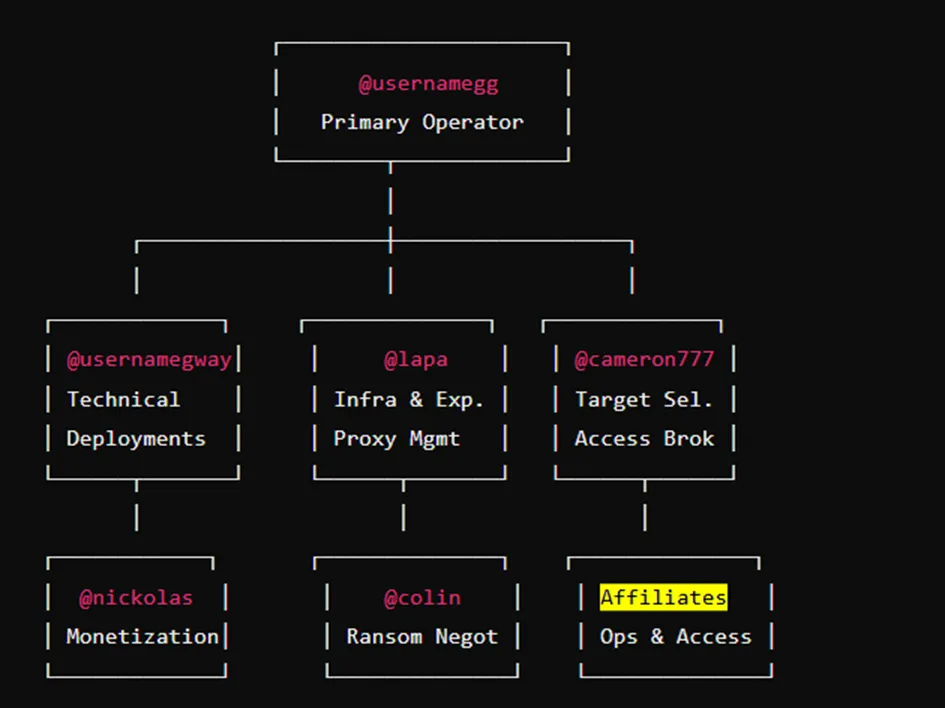

- A continuación una imagen del análisis realizado por OSINT Team:

Algunos chats

En cuanto a las filtraciones de Black Basta, VX-Underground las ha revisado. Son muchos mensajes en formato JSON y con algo de jerga rusa que dificulta su traducción precisa.

- En algún lugar de la conversación, los miembros de Black Basta hablan sobre el grupo de ransomware Lockbit. Creen que no se puede confiar en él.

- Se encontraron 367 enlaces únicos de Zoom, dominios y direcciones IP utilizados por la pandilla, entre otros detalles (ver IoC).

-

En la conversación, se habla del grupo de ransomware Dispossessor. Dispossessor quiere unirse a Black Basta. Uno de los miembros, "Hshsi Jdidi", dice que cree que Dispossessor tiene un "buen currículum", pero piensa que solo quiere trabajar con ellos por su "fama". También expresan su preocupación de que Dispossessor pueda ser un agente de la ley. Expresan su preocupación por las eliminaciones de Lockbit, Conti y otros.

- Uno de los afiliados de Black Basta es menor de edad. Tiene 17 años.

- Están extremadamente interesados en los exploits de VPN. Hacen todo lo posible para adquirir, comprar o encontrar personas capaces de distribuir exploits de VPN.

- Black Basta aprovecha credenciales débiles, expone servidores RDP, vulnerabilidades ESXi sin parchear, VPN mal configuradas y realiza ingeniería social (vishing y phishing) para obtener acceso inicial. A menudo rotaban la infraestructura para evadir la detección y probaban nuevas cargas útiles contra las defensas.

- Alguien quiere concederles acceso (o vendérselo) a su cargador privado por el coste de 84.000 dólares al mes.

- Los operadores suelen dar a las víctimas entre 10 y 12 días para pagar el rescate antes de publicar los datos robados en la dark web.

- Tras el éxito de Scattered Spider, Black Basta ha comenzado a incorporar ingeniería social en sus operaciones. Tienen una persona llamada "Nur" que es responsable de identificar al personal clave en las organizaciones a las que quieren atacar. Una vez que se identifica a una persona influyente (gerente, RR.HH., etc.) se ponen en contacto con ella por teléfono.

- Black Basta mantiene una hoja de cálculo de las víctimas a las que intentan atacar. Se comparte entre los miembros y colaboran en ella. Tiene la persona de interés, si han intentado aplicarle ingeniería social, y notas generales sobre la estrategia. A menudo identifican múltiples objetivos en las empresas.

- El que llama y se comunica con las víctimas tiene la tarea de que el empleado instale herramientas de "Remote Monitoring and Management". Una vez que se instala la aplicación, comienzan a trabajar (eventualmente).

- Los objetivos no se seleccionan al azar. Black Basta tiene un inmenso interés en empresas eléctricas, empresas de la cadena de suministro industrial (acero, madera, reciclaje, suministros generales) y empresas de gestión fiscal o financiera (empresas que administran las finanzas de otras empresas).

- Utilizan tácticas "fascinantes" de ingeniería social:

- Inspirado por el éxito de Scattered Spider, BlackBasta utiliza OSINT, ingeniería social y, específicamente, ataques basados en llamadas telefónicas a las víctimas (y apunta a múltiples víctimas por empresa).

- Los objetivos de la empresa se enumeran en una hoja de cálculo para la colaboración dentro del grupo de ransomware con un enfoque en empresas eléctricas, empresas de la cadena de suministro industrial, organizaciones de gestión fiscal y financiera.

- Cuando el autor de la llamada ataca, convence al empleado de descargar "Monitoreo y gestión remota"

- Hablan mucho sobre el interés en los exploits de VPN y trabajan duro para comprar o encontrar atacantes capaces de construir exploits activos de VPN.

- Su flujo de trabajo está bastante bien documentado. Sin embargo, debido a que estas filtraciones son de 2023 a 2024, es posible que estén desactualizadas. Esta es la idea general:

- Paso 1: Hacer que la víctima ejecute el archivo .HTA malicioso. El archivo .HTA se envía desde un enlace de descarga enmascarado, ingeniería social o un correo electrónico malicioso enmascarado.

- Paso 2: El archivo .HTA suelta un archivo .BAT o .EXE que contiene comandos para conectarse a su servidor C2.

- Paso 3: El servidor C2 tiene un archivo .JS que luego puede entregar un archivo de carga útil real que permite la implementación de ransomware o herramientas para acceso remoto.

¿La caída de Black Basta?

El declive de Black Basta se ve acentuado por lo poderoso que era en esta misma época el año pasado. El grupo ha cobrado más de 500 víctimas y ha disfrutado de acceso a inmensos recursos.

"Esto es asombroso", dice Beek mientras revisa los datos filtrados durante una llamada de Zoom con Dark Reading. "Veo aquí, frente a mí, que compraron un día cero de Ivanti que les costó 200.000 dólares. La cantidad de efectivo que tenían y la cantidad de armas cibernéticas que podían comprar para ampliar su operación es realmente interesante".

Pero todas estas luchas internas han tenido un impacto significativo en la viabilidad del grupo en el futuro. "Hemos estado monitoreando las señales de resurgimiento, pero en lugar de reagruparse, las disputas internas llevaron a algunos miembros a desertar", dice el director de inteligencia de Prodaft, Halit Alptekin. Los antiguos miembros de Black Basta se han pasado a otros grupos importantes como Cactus y Akira. Como él mismo dice, "esto marcó el comienzo de la caída de Black Basta".

Es posible que en los próximos días surjan más datos sobre Black Basta a medida que los analistas sigan examinando todos los pequeños detalles operativos y maliciosos enterrados en los registros de chat.

"Desde el punto de vista de la inteligencia de amenazas y la aplicación de la ley, estas filtraciones son invaluables. Ofrecen información profunda sobre las tácticas, técnicas y procedimientos (TTP) de Black Basta, los flujos de trabajo operativos, los métodos de comunicación y los servicios de los que dependen. Comprender estos elementos es crucial tanto para desbaratar las redes cibercriminales como para anticipar sus próximos movimientos".

La empresa de ciberseguridad Hudson Rock envió más de un millón de mensajes

internos obtenidos al chatbot y lanzó un

BlackBastaGPT abierto, que puede resumir los datos en segundos.

Consulta esta

lista de muestras expuestas en los chats filtrados de Black Basta. Incluye IoC de malware, exploits, scripts, documentación de phishing

selectivo y señuelos.

Fuente: Dark Reading | BlackBasta GPT