En el cada vez más complejo mundo de la seguridad de Windows, a los atacantes les resulta más difícil ejecutar código malicioso sin ser detectados. Por ello, ahora se centran en explotar vulnerabilidades en los controladores (componentes de software que se ejecutan en modo kernel con los permisos más altos). Cuando estos controladores se ven comprometidos, proporcionan a los atacantes una vía para eludir las medidas de seguridad y prepararse para futuras infecciones.

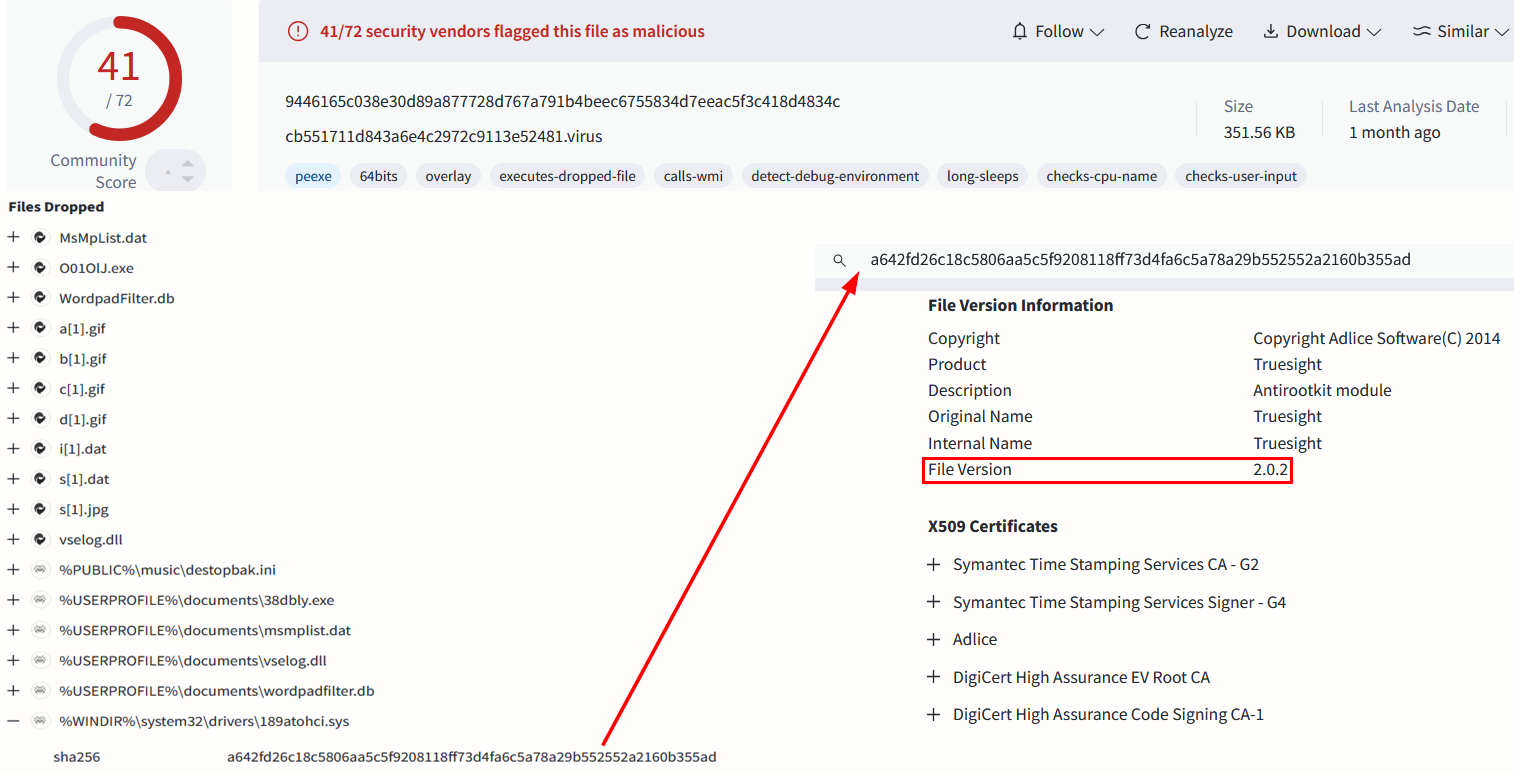

Check Point Research informó del problema al Centro de respuesta de seguridad de Microsoft, que posteriormente actualizó la lista de bloqueo de controladores vulnerables de Microsoft. Esta actualización bloqueó de manera efectiva todas las variantes del controlador antiguo explotadas en la campaña. Tras la investigación, Microsoft agregó la versión heredada 2.0.2 del controlador Truesight.sys a la lista de bloqueo de controladores vulnerables.

La falla condujo a una campaña a gran escala en la que los atacantes modificaron ligeramente el controlador heredado para cambiar su hash de archivo, creando 2.500 variantes mientras mantenían una firma digital válida, lo que les permitió evadir los métodos de detección estándar al finalizar los productos de seguridad en el sistema.

Distribuido a través de campañas de phishing, el malware se implementó en las etapas finales de los ataques. Permitió a los atacantes controlar por completo los dispositivos de sus víctimas, otorgándoles acceso no autorizado para el robo de datos, la vigilancia y la manipulación del sistema.

El controlador Truesight.sys y su explotación

Hace unos meses, Check Point Research desarrolló una metodología para buscar controladores que no se sabía que fueran vulnerables. Investigaron cientos de controladores y encontraron lo que parecía ser un código malicioso del controlador vulnerable conocido, Truesight.sys 3.4.0. Si bien el controlador en sí es legítimo y se usa a menudo con fines de seguridad, alberga una vulnerabilidad significativa en versiones anteriores a la 3.4.0. La vulnerabilidad permite a los atacantes finalizar procesos desde el modo de usuario, una falla crítica que se puede explotar para desactivar soluciones de detección y respuesta de antivirus o endpoints.

Sin embargo, una investigación más profunda reveló que los atacantes usaron la versión 2.0.2 de Truesight.sys. Si bien otras versiones, como la 3.3.0, han sido reconocidas públicamente y detectadas para su explotación, la versión 2.0.2 logró evadir la detección durante varios meses. La razón principal de esta evasión fue la capacidad de la versión para eludir la lista de bloqueo de controladores vulnerables de Microsoft y otros mecanismos de detección, como el proyecto LOLDrivers.

LOLDrivers (Living Off The Land Drivers), es un proyecto de código abierto que reúne controladores de Windows vulnerables, maliciosos y maliciosos conocidos en un repositorio integral.

La versión antigua de Truesight conservaba el código vulnerable exacto, lo que permitía a los atacantes explotar la falla y evitar la detección por parte de las listas de bloqueo modernas, un enfoque inteligente para evadir la detección. La lista de bloqueo de controladores vulnerables de Microsoft, que está diseñada para evitar la carga de controladores maliciosos conocidos, no detectó esta versión específica, lo que expuso los sistemas a ataques. Los atacantes eligieron deliberadamente la versión 2.0.2 porque contenía código vulnerable y eludía los métodos de detección comunes que apuntaban a versiones más nuevas.

Un enfoque sofisticado para eludir la detección

Para evadir aún más la detección, los atacantes emplearon técnicas avanzadas para modificar el controlador 2.0.2 y generar más de 2.500 variantes únicas. Estas variantes se crearon haciendo cambios sutiles en partes de la estructura del ejecutable portátil (PE) del controlador, lo que garantizaba que cada variante tuviera un hash diferente. A pesar de estos cambios, la firma digital del driver siguió siendo válida, lo que le daba la apariencia de ser legítima y eludir los controles de seguridad. De esta manera, los atacantes se aseguraron de que los métodos tradicionales de detección basados en firmas no fueran efectivos para prevenir esta amenaza. Sin embargo, los atacantes llevaron las cosas un paso más allá; las variantes se firmaron con certificados válidos, lo que les permitió cargarse en los sistemas sin activar las alarmas de la mayoría de las herramientas de seguridad.

Este nivel de sofisticación demuestra que estos atacantes tienen un profundo conocimiento de la evasión de la detección, lo que les permite eludir las protecciones de seguridad y persistir en los sistemas infectados durante períodos prolongados.

Infraestructura de ataque

Los atacantes operaron a través de la infraestructura de la región de China de una nube pública, una elección que probablemente tenía como objetivo proporcionar a los atacantes más control y estabilidad y una posible evasión de las fuerzas del orden o de las agencias de seguridad. Aproximadamente el 75% de las máquinas comprometidas eran organizaciones con sede en China, y el resto de las víctimas se encontraban en otras partes de Asia, incluidos Singapur y Taiwán.

Las muestras de la etapa inicial se disfrazan de aplicaciones conocidas, a menudo distribuidas a través de métodos de phishing, como sitios web engañosos y canales de phishing en aplicaciones de mensajería populares. Un ejemplo de un sitio web engañoso que atraía visitantes ofrecía ofertas de "mejor compra" en artículos de lujo, como se ilustra a continuación.

Además, en función de las similitudes en las muestras de la etapa inicial con las campañas atribuidas anteriormente y los patrones de segmentación históricos, se puede establecer que esta campaña está vinculada a Silver Fox.

Implicaciones y recomendaciones más amplias

Ir más allá de la detección basada en firmas es cada vez más crucial para detener amenazas difíciles de detectar. El análisis de comportamiento, el escaneo heurístico y la verificación de la integridad del controlador pueden ayudar a identificar la actividad sospechosa del controlador, incluso cuando las listas de bloqueo tradicionales no marcan el controlador en sí.

Detectar el abuso de controladores vulnerables conocidos es esencial para mitigar las amenazas conocidas. Un enfoque de seguridad que priorice la prevención funciona para detener las amenazas de esta naturaleza al detectarlas y disuadirlas antes de que puedan amenazar su entorno.

Para obtener un informe completo sobre la explotación del controlador heredado Truesight.sys, lea el informe de Check Point Research aquí.

Fuente: Check Point Research