Este artículo es la segunda entrega de la serie dedicada a explorar los Actores Estado más activos de los últimos años, con el propósito de comprender en profundidad sus operaciones, modus operandi, victimología y otros aspectos clave. En esta entrega, revisaremos las operaciones ciber de los Cuerpos de la Guardia Revolucionaria Islámica de Irán (IRGC).

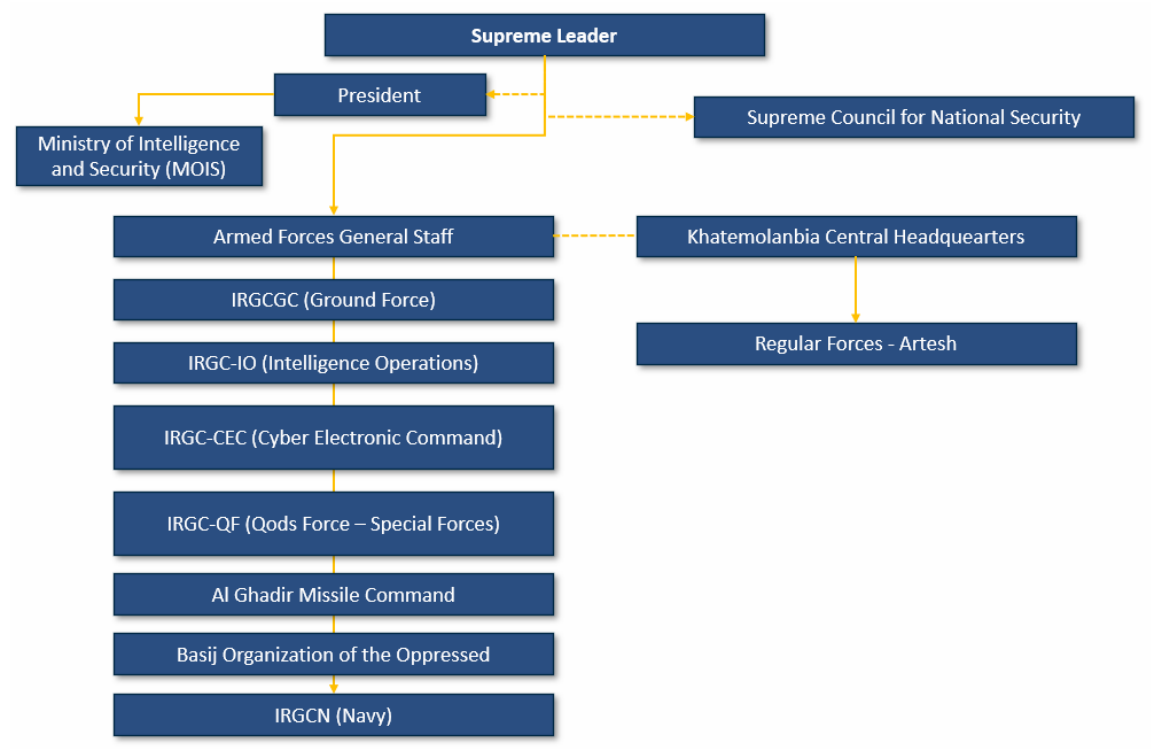

Antes de profundizar en el tema, es clave entender cómo está estructurado el gobierno de Irán en la actualidad, ya que su configuración influye directamente en su política y estrategia.

Esta se basa en la distribución de poder. En primer lugar, el Líder Supremo es el máximo responsable en las Fuerzas Armadas y tiene el poder de declarar la guerra o aprobar operaciones militares, entre otras. Antes de declarar cualquier operación militar, este informa al Consejo Supremo de Seguridad Nacional (SCNS), quien es el cuerpo responsable de la política exterior y doméstica, y está compuesto por sus secretarios, asignados por el Líder Supremo, y comandantes o miembros de diferentes instituciones militares y servicios de seguridad iraníes.

El SCNS informa tanto al Staff General de las Fuerzas Armadas, como al Mando de Khatemolanbia (KCHP), quienes, a su vez, se comunicarán con sus servicios correspondientes, ya sean el IRGC (principal ejército de Irán) o ARTESH. Por otro lado, Irán también tiene un presidente al frente del poder ejecutivo; sin embargo, este no ejerce control sobre las fuerzas armadas, lo que lo convierte en el único país donde el poder ejecutivo carece de dicha autoridad, según agencias públicas de EE. UU.

El IRGC o Sepah o Pasdaran, a diferencia de otras instituciones como ARTESH o LEF, tiene como objetivo principal proteger a Irán contra amenazas domésticas y externas, y se compone de múltiples mandos: armada (Navy), Inteligencia (IO), fuerzas especiales (Qods), cyber (CEC), entre otros.

Este ha destacado por proporcionar, entrenar, financiar y armar a grupos militares chiitas como proxies en países de Oriente Medio, con el objetivo de lograr cierto grado de negación plausible y fortalecer sus capacidades operativas en la región.

Algunas de las operaciones que se les han atribuido públicamente incluyen:

- Suministro de explosivos a grupos chiitas, utilizados en ataques que resultaron en la muerte de militares estadounidenses.

- Apoyo, formación y provisión de inteligencia a los hutíes de Yemen en su conflicto contra el gobierno de Arabia Saudita.

- Ataques contra EE. UU. y sus aliados en Irak y Siria en represalia por la muerte de Qasem Soleimani, comandante de las fuerzas Quds (IRGC-QF), en un operativo estadounidense.

- Operaciones de influencia en las elecciones presidenciales de EE. UU. en 2024.

Por otro lado, Irán cuenta con dos instituciones de inteligencia principales: el Ministerio de Inteligencia y Seguridad (MOIS) y el IRGC, las cuales cuentan con la capacidad necesaria para realizar operaciones cibernéticas.

En materia de ciberseguridad, aunque diversos proveedores de inteligencia han atribuido múltiples clústeres a Irán, una investigación exhaustiva sobre distintas campañas nos ha permitido estimar la siguiente atribución basada en la información pública disponible:

Sobre la imagen anterior, cabe destacar que clúster como Crimson Sandstorm, Marigold Sandstorm o Lemon Sandstorm se solapan en determinados aspectos relacionados con sus capacidades e infraestructura. Esto provoca conflictos de atribución, según algunas agencias de inteligencia públicas y privadas.

Por otro lado, ambas instituciones destacan por el alto nivel de sofisticación de sus operaciones ciber, cuyos objetivos estratégicos pueden incluir desde embajadas rusas hasta disidentes iraníes en Alemania, lo que refleja la integración del ciberespacio en las operaciones clandestinas de Teherán.

Campañas

PowerLess

A principio de años 2023, Mint Sandstorm inició una campaña contra entidades gubernamentales de Israel cuyo objetivo era obtener información que le permitiera tomar ventaja sobre los enemigos de Teherán en Oriente Medio. Esta campaña incluyó tácticas, técnicas y procedimientos desde spearphishing con temas sobre recursos y proyectos iraquíes, hasta keylogging y grabaciones de audio.

La campaña comenzaba con un ataque de spearphishing utilizando una temática relacionada con proyectos iraquíes e incluía un archivo cebo en formato ISO que iniciaba la cadena de infección. Al ejecutar la ISO, se activaba un archivo malicioso (PE) con un nombre similar al del ISO, como Iraq Development Resource, que posteriormente se renombra a syscall01.exe. Esta primera fase involucraba un PE ofuscado mediante compiler-generated pattern-based obfuscation, resoluciones dinámicas de WinAPIs y una segunda capa de cifrado con TEA32, la cual descifraba otro PE llamado zoom.exe, con características similares a syscall01.exe.

Es importante destacar que el primer artefacto descodificaba y descifraba el segundo utilizando herramientas públicas asociadas al IRGC, como RunPE-In-Memory.

Posteriormente, el segundo artefacto descargaba PowerLess, un malware que emplea Mixed Assemblies (combinación de C++ y C#), dificultando el análisis por parte de los equipos de defensa. Además, implementaba técnicas de evasión contra AMSI y ETW.

Finalmente, PowerLess ejecuta un script en PowerShell con capacidades de stealer, keylogging y grabación de audio en el equipo de la víctima.

Esta campaña permite concluir que, a diferencia del caso de Forest Blizzard, aunque las capacidades cibernéticas del IRGC son más sofisticadas, aún dependen de dominios apex con características que podrían llamar la atención de los equipos de seguridad, como certificados de Let’s Encrypt, VPS y DGA, entre otros.

BellaCiao

A principios de 2023, Mint Sandstorm lanzó la campaña BellaCiao, cuyo nombre hace referencia a la percepción de Irán como un país en lucha contra el mundo. Según evaluaciones de empresas privadas, esta campaña tuvo como objetivo el robo de información en infraestructuras críticas de países como EE.UU., Italia, Israel, Austria e India.

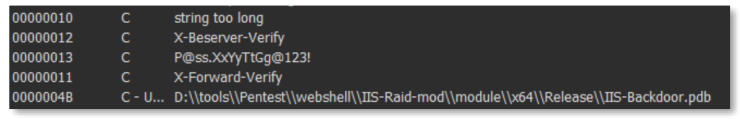

En esta ocasión, Mint Sandstorm llevó a cabo el acceso inicial aprovechando vulnerabilidades en Microsoft Exchange Servers, como ProxyShell, ProxyNotShell y otras relacionadas lo que les permitió instalar el malware BellaCiao. Una vez instalado, se deshabilitaba el antivirus mediante comandos de PowerShell y establecía persistencia creando servicios con nombres legítimos de procesos de Exchange para pasar desapercibido. Además, se descargaban dos backdoors que permitían filtrar solicitudes a través del servidor de Comando y Control (C2) del actor. Estos backdoors verificaban la autenticidad de las conexiones utilizando parámetros en las cabeceras X-Beserver-Verify y X-Forward-Verify, asegurándose de que las credenciales provenían del C2.

Cabe destacar que, al igual que la campaña anterior, Mint Sandstorm, se utilizaron herramientas públicas como IISRaid para el desarrollo del primer backdoor.

El segundo backdoor tiene como objetivo el robo de credenciales utilizando las mismas técnicas de filtrado que el primero.

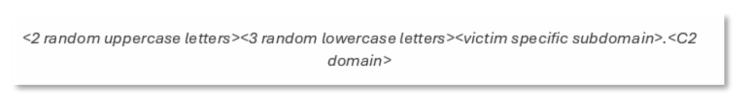

Por último, BellaCiao actuaba como un dropper, permitiendo la creación de otros artefactos maliciosos. Lo más interesante de BellaCiao es su capacidad para procesar respuestas DNS del C2 y utilizarlas para recibir instrucciones, lo que le proporciona un método sigiloso de comunicación y control.

Cuando BellaCiao realizaba una petición DNS al servidor controlado por Mint Sandstorm, este respondía con una dirección IP que el malware compara con una dirección embebida en su código. A partir de esta comparación de octetos, BellaCiao determina qué acción ejecutar. Por ejemplo:

- Si los tres primeros octetos coinciden y el cuarto es igual a -1 (O4-1), BellaCiao eliminaría las webshells.

- Si ambas direcciones IP son idénticas, se desplegarían las webshells.

- Si las direcciones IP son distintas, no se realizaría ninguna acción.

En el caso del segundo escenario, BellaCiao extrae los octetos de la dirección IP para determinar la ubicación de los backdoors:

- El tercer octeto indica la ruta de la webshell.

- El segundo octeto señala la carpeta dentro de la ruta.

- El primer octeto define el nombre de la webshell.

Siguiendo el ejemplo de Bitdefender:

- 8.8.8.8 → C:\Program Files\Microsoft\Exchange Server\V15\FrontEnd\HttpProxy\owa\auth\Current\themes\resources\owafont.as px

- 8.8.7.8 → C:\\inetpub\\wwwroot\\aspnet_client\aspnet.aspx

- 8.10.8.8 → C:\Program Files\Microsoft\Exchange Server\V15\FrontEnd\HttpProxy\owa\auth\Current\logont.aspx

- 7.9.6.8 → C:\\inetpub\\wwwroot\\aspnet_client\system_web\<random>.aspx

Contrainteligencia

En agosto de 2023, el servicio de inteligencia interior alemán BFV publicó que ciudadanos disidentes iraníes eran objetivos de campañas de ciber espionaje por el IRGC, concretamente, Mint Sandstorm. Cabe destacar que anterior a este informe, el Centro de Seguridad Nacional Cibernético (por sus siglas en inglés, NCSC) del Reino Unido y el servicio de inteligencia interior MI5, habían informado sobre amenazas e intentos de secuestros hacia ciudadanos ingleses que eran considerados enemigos de Irán. Según el CERTFA, las acciones mencionadas estaban relacionadas con el IRGC y Mint Sandstorm.

En las actividades reportadas por el BFV, Mint Sandstorm intentaba obtener datos confidenciales de sus víctimas mediante spearphishings con el objetivo de acceder a servicios en la nube como correos electrónicos, almacenamiento en la nube o servicios de mensajería.

Mint Sandstorm adquiría información sobre las preferencias e intereses de las víctimas, incluyendo opiniones políticas mediante redes sociales o lo que hubiera publicado en internet. Luego se utilizaba esta información para conectar personalmente con la víctima utilizando técnicas de ingeniería social para manipular a sus víctimas. Una vez establecida la confianza con sus víctimas, Mint Sandstorm enviaba un enlace o invitación para establecer una video llamada o chat y, de esta forma, lograr el robo de las credenciales. Por otro lado, y al igual que las otras campañas mencionadas, Mint Sandstorm utilizó infraestructura con características que pudiesen llamar la atención de los equipos de seguridad como gTLDs como: .top, .site, .info, .xyz, .live.

Password Spray

A final del 2023, Peach Sandstorm inició una campaña utilizando técnicas de password spraying, una técnica menos discreta de lo que acostumbraban. No obstante, al igual que otros clúster iraníes, Peach Sandstorm destaca por sus sofisticadas capacidades. Según Microsoft, se ha observado una evolución de tácticas, técnicas y procedimientos aún más sofisticados para entornos cloud, lo que demuestra su capacidad de adaptación a diferentes entornos y mejoras en sus capacidades ofensivas.

Durante la campaña, Peach Sandstorm combinó password spraying con el aprovechamiento de las vulnerabilidades CVE-2022-47966 o CVE-2022-26134 para lograr el acceso inicial. Una vez logrado, utilizaban herramientas públicas para el descubrimiento de entorno cloud, un indicador de identidad del IRGC, como son AzureHound o ReadTools, Azure EntraID u otros recursos de Microsoft mediante la API Graph. Por otro lado, Peach Sandstorm logró mantener persistencia creando suscripciones en Azure y el abuso de Azure Arc para el control de aplicaciones y servicios en el cloud.

Entre las técnicas empleadas para la extracción de información de sus víctimas, principalmente en los sectores de satélites, defensa y farmacéutica, Peach Sandstorm utilizó DLL hijacking, EagleRelay, herramientas de administración remota (RMMs) como AnyDesk, y la técnica Golden SAML. Además, al igual que en campañas anteriores, el actor se apoyó en infraestructura apex alojada en Leaseweb y LAUNCHVPS, así como en el uso de certificados self-signed, Tor, entre otros.

Es importante destacar que, debido a las sanciones impuestas por el presidente de EE.UU. Donald Trump durante su primer mandato, que restringieron el acceso a recursos estadounidenses como Amazon AWS y Google Cloud, la adquisición de infraestructura en estas plataformas como medida de evasión pudo haberse visto afectada.

Operaciones de influencia

En 2024, Irán intensificó sus operaciones cibernéticas dirigidas a varios objetivos internacionales. En febrero, Microsoft reportó un incremento en los ciberataques iraníes contra Israel, afectando sectores clave como la defensa y la tecnología. En mayo, se detectó que la campaña de influencia Emerald Divide, vinculada con Irán, aprovechaba el conflicto Israel-Hamas para difundir desinformación y manipular la opinión pública, utilizando tácticas sofisticadas como la creación de perfiles falsos y la distribución de contenido engañoso en redes sociales.

En agosto, Microsoft reveló que actores iraníes intentaban interferir en las elecciones presidenciales de EE.UU. de 2024, empleando técnicas de spear phishing para comprometer campañas políticas. Estos esfuerzos formaban parte de una estrategia más amplia de Irán para influir en procesos democráticos y desestabilizar a sus adversarios geopolíticos. También se observó colaboración entre grupos de hackers iraníes y otras entidades estatales para coordinar ataques cibernéticos y campañas de desinformación.

La comunidad internacional expresó preocupación por la creciente sofisticación y el alcance de estas operaciones cibernéticas. Se subrayó la necesidad de fortalecer las defensas cibernéticas y fomentar la cooperación internacional para contrarrestar estas amenazas. Estos eventos destacan la importancia de una vigilancia constante y una respuesta coordinada ante las crecientes capacidades cibernéticas de actores estatales como Irán.

Minibus / Minibike / Lightrail

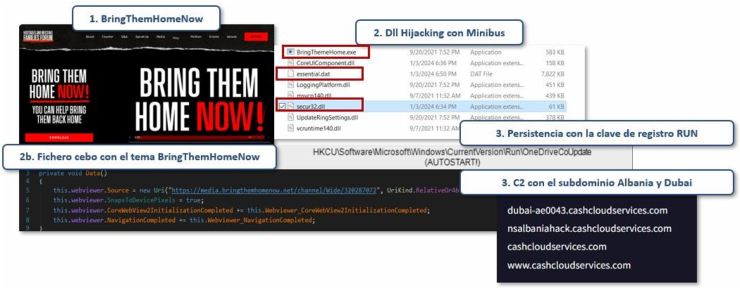

A principios de 2024, Smoke Sandstorm, un clúster vinculado al IRGC, llevó a cabo una campaña dirigida a los sectores de defensa, aeroespacial y aviación en países como Emiratos Árabes Unidos, Israel, Turquía, Albania e India, con el objetivo de extraer información de sus víctimas.

Para atraer a sus objetivos, utilizó la campaña BringThemHomeNow, impulsada por familiares de personas capturadas por Hamás tras el inicio del conflicto entre Hamás e Israel. A través de redes sociales como LinkedIn, persuadió a sus víctimas para instalar Minibus, un backdoor que, junto con Minibike, ha sido empleado desde 2022 y 2023, respectivamente. Ambos explotan la técnica DLL search-order hijacking y abusan del binario legítimo de OneDrive (FileCoAuth.exe) para cargar la DLL maliciosa secur32.dll.

El malware emplea técnicas básicas de persistencia, como la clave de registro RUN, y utiliza tanto recursos personalizados como infraestructura de Azure para el C2, evitando principalmente los dominios apex. Algunos subdominios contenían referencias al país objetivo. Además, otras variantes de esta campaña han distribuido el malware a través de falsas ofertas de empleo. Por otro lado, Smoke Sandstorm utiliza Lightrail, un tunelizador basado en la herramienta pública Lastenzug, para comunicarse con recursos de Azure mediante Socks4a y websockets.

Otras variantes de la campaña utilizaron ofertas de empleo como señuelo para atraer a sus víctimas. Es relevante destacar que, al final de la página de empleo, aparece el nombre de Vanessa Roy como soporte técnico, lo que ha permitido identificar otros recursos relacionados con el IRGC.

Tickler

A principios del 2024, Peach Sandstorm inició una campaña contra EEUU, UAE y Australia con el artefacto Tickler con el objetivo de obtener información de sus víctimas.

Al igual que la campaña anterior, esta se centró principalmente en técnicas de password spraying utilizando herramientas públicas como go-http-client para lograr el acceso inicial e interactuar con las víctimas a través de redes sociales. Una vez obtenido el acceso, Peach Sandstorm instaló Tickler, un malware que usa nombres relacionados con proyectos y recursos de seguridad, como YAHSAT NETWORK INFRASTRUCTURE SECURITY GUIDE.pdf.exe. Al ejecutarse, Tickler crea un archivo PDF señuelo con el mismo nombre.

Lo interesante de Tickler es su uso del Process Environment Block (PEB) para buscar y resolver librerías y WinAPIs, lo que demuestra un profundo conocimiento del sistema y de técnicas de evasión. Tickler busca kernel32.dll para resolver LoadLibrary. Una vez encontrada, carga Kernel32.dll desde el disco de la víctima, lo que le permite utilizar de manera más eficiente todas sus funcionalidades.

Además, al igual que en la campaña anterior, Peach Sandstorm emplea recursos fraudulentos de Azure como C2.

Contra inteligencia v2

En 2024, como parte de las operaciones de contrainteligencia del IRGC, Mint Sandstorm llevó a cabo una campaña dirigida a ciudadanos iraníes que colaboran con servicios de inteligencia extranjeros, especialmente Israel. Durante esta campaña, utilizaron redes sociales para difundir información en farsi, incluyendo ofertas de empleo en empresas israelíes, imágenes relacionadas con empresas tecnológicas israelíes y estructuras de Israel, con el objetivo de atraer a iraníes simpatizantes de Israel.

Una vez establecida la relación con las víctimas, Mint Sandstorm empleó técnicas de phishing para robar credenciales y obtener información personal. Cabe destacar que, al igual que en otras campañas mencionadas, Mint Sandstorm utilizó recursos registrados en Namecheap, generados con DGA y con certificados de Let’s Encrypt.

Por otro lado, en años anteriores, el IRGC ha llevado a cabo campañas similares contra objetivos en Siria y el Líbano. Según informes de Mandiant, la empresa OptimaHR comparte imágenes utilizadas de manera similar a VIP Human Solutions, otra empresa falsa vinculada al IRGC en sus operaciones en Siria y el Líbano. El equipo de Mandiant analizó algunos de los dominios utilizados por Mint Sandstorm e identificó al usuario Miladix, que se sospecha esté relacionado con la cuenta de X de Milad Azadi. Es relevante destacar que Milad es un nombre persa, lo que refuerza la posible afiliación iraní.

Indicadores clave de identidad

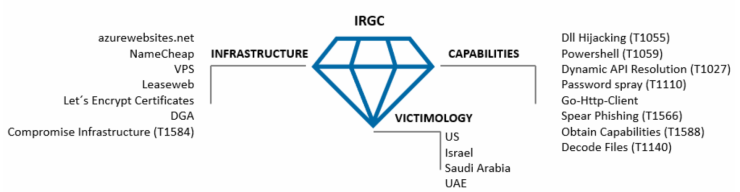

Para comprender cómo el IRGC lleva a cabo sus operaciones cibernéticas, podemos aplicar el Modelo Diamante de Intrusión. Este enfoque nos permite identificar los hallmarks de las campañas llevadas a cabo entre 2023 y 2024, lo que facilita la identificación de su modus operandi y la forma en que se adaptan a diferentes objetivos. Esto nos proporciona no solo una mejor comprensión de las estrategias del IRGC, sino también herramientas para anticipar y contrarrestar futuros ataques.

Al desglosar las componentes del modelo —infraestructura, capacidades, víctimas y técnicas— obtenemos una visión más detallada de las tácticas empleadas por el grupo. La infraestructura revela cómo el IRGC gestiona sus recursos y se oculta detrás de dominios y servicios fraudulentos, mientras que las capacidades muestran el grado de sofisticación y las herramientas utilizadas en sus ataques. La victimología nos ayuda a entender qué tipos de organizaciones y países son sus principales objetivos, y las técnicas utilizadas son clave para identificar los métodos específicos de intrusión, evasión y exfiltración.

Victimología

Dentro de la victimología del IRGC, se observa que sus principales objetivos son países de Europa del Este, Estados Unidos, los Emiratos Árabes Unidos (EAU) e Israel. Estos países suelen ser blanco de sus operaciones debido a su importancia geopolítica y sus vínculos con actores que el IRGC considera adversarios.

Entre las principales industrias afectadas por las operaciones del IRGC se encuentran gobiernos (GOV), organizaciones satélites, telecomunicaciones y defensa. Sin embargo, debido al uso de infraestructura comprometida, el alcance de los sectores impactados no se limita exclusivamente a estas industrias, extendiéndose a otros ámbitos que también podrían estar en riesgo por la explotación de vulnerabilidades comunes y la infraestructura utilizada en sus campañas.

Como conclusión,el IRGC continúa desarrollando sus operaciones con un nivel creciente de sofisticación, empleando herramientas innovadoras y aprovechando tanto infraestructuras comprometidas como servicios cloud para desplegar malware y exfiltrar información sensible.

Este tipo de investigaciones ayudan a comprender las operaciones de grupos como el IRGC, lo que nos permite generar inteligencia estratégica y accionable. Esto optimiza nuestras capacidades de prevención, detección y respuesta frente a amenazas avanzadas.

Para obtener más información sobre los Indicadores de Compromiso (IoCs), no dudes en ponerte en contacto con nuestros representantes.

Además, en breve publicaremos la tercera entrega de esta investigación, en la que exploraremos en detalle los clústeres de origen asiático, proporcionando un análisis aún más profundo sobre las operaciones cibernéticas de actores estatales.

La entrada Irán IRGC – una visita a sus operaciones ciber más interesantes. Un antes y después del inicio de la guerra de Hamas e Israel aparece primero en Security Art Work.