Una campaña generalizada de phishing ha atacado casi 12.000 repositorios de GitHub con falsos problemas de "Alerta de Seguridad", engañando a los desarrolladores para que autoricen una aplicación OAuth maliciosa que otorga a los atacantes control total sobre sus cuentas y código.

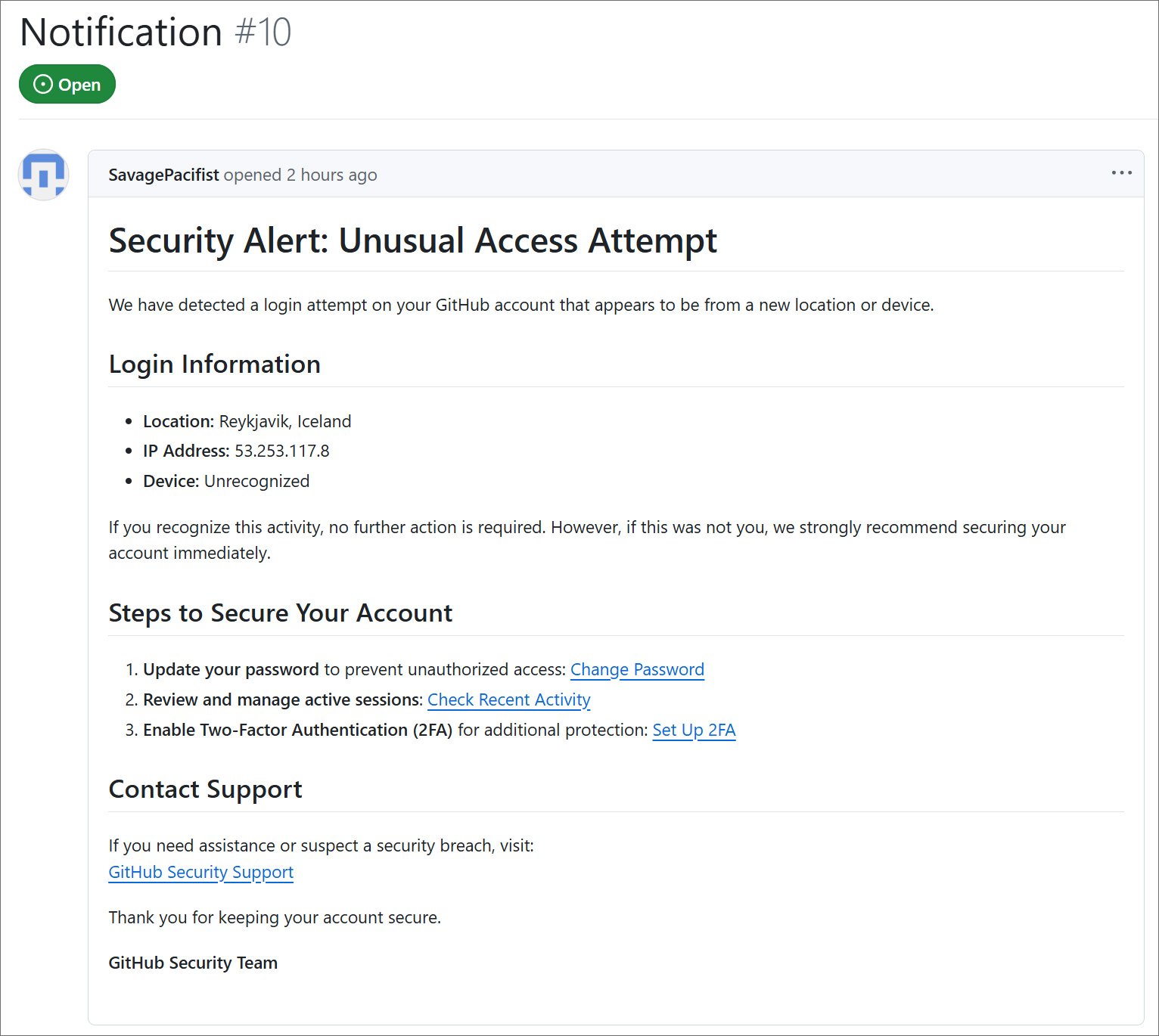

Todos los problemas de phishing de GitHub contienen el mismo texto, advirtiendo a los usuarios de actividad inusual en su cuenta desde Reikiavik, Islandia, y la dirección IP 53.253.117[.]8.

El investigador de ciberseguridad Luc4m fue el primero en detectar la alerta de seguridad falsa, que advertía a los usuarios de GitHub que su cuenta había sido vulnerada y que debían actualizar su contraseña, revisar y administrar las sesiones activas y habilitar la autenticación de dos factores para proteger sus cuentas.

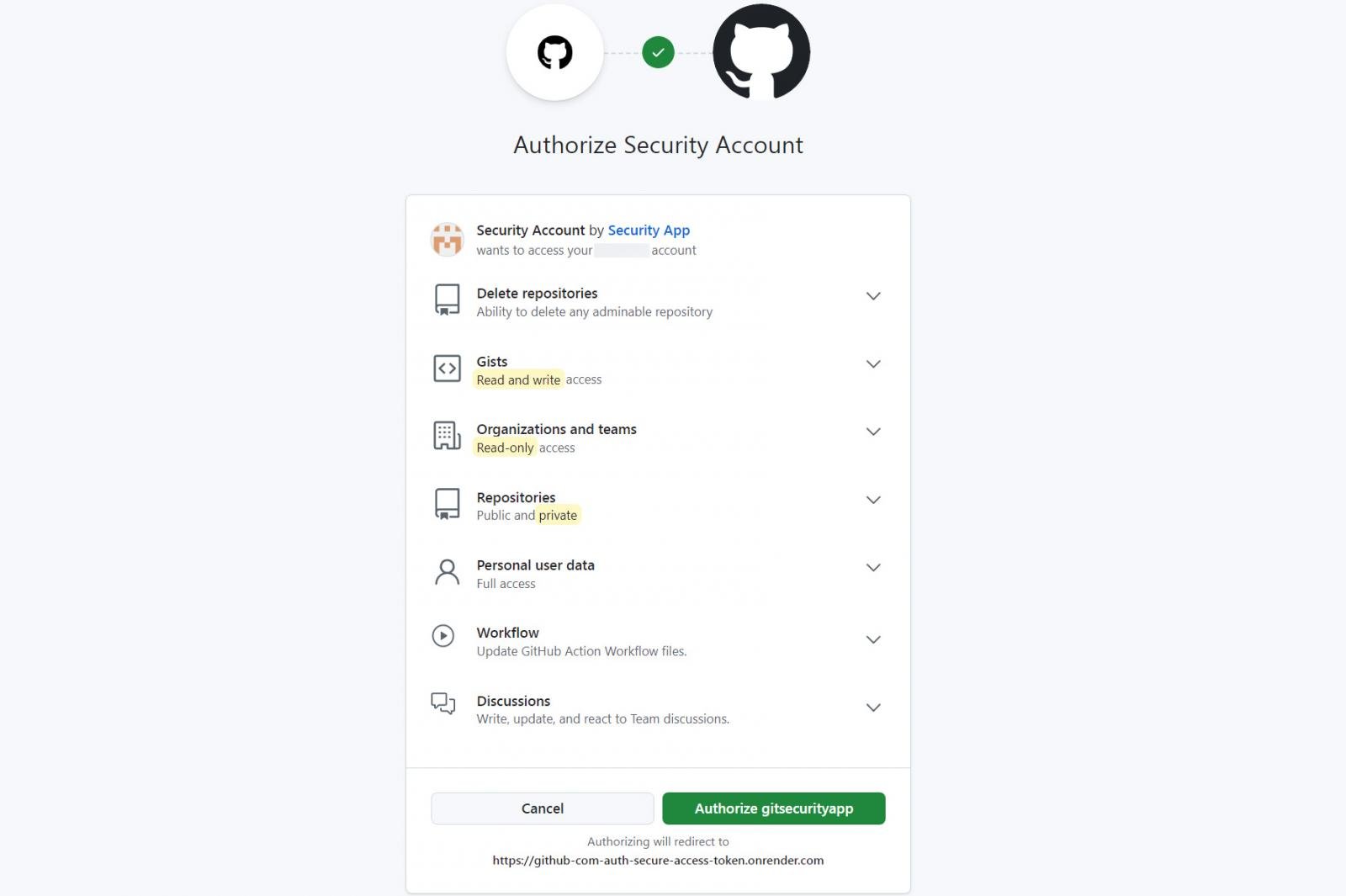

Sin embargo, todos los enlaces a estas acciones recomendadas conducen a una página de autorización de GitHub para una aplicación OAuth llamada "gitsecurityapp", que solicita numerosos permisos (ámbitos) muy riesgosos y que permitiría a un atacante acceder completamente a la cuenta y los repositorios del usuario.

Los permisos solicitados y el acceso que proporcionan se enumeran a continuación:

- repo: Otorga acceso completo a repositorios públicos y privados.

- user: Capacidad de lectura y escritura en el perfil del usuario.

- read:org: Leer la membresía de la organización, los proyectos de la organización y la membresía del equipo.

- read:discussion, write:discussion: Acceso de lectura y escritura a las discusiones.

- gist: Acceso a los gists de GitHub.

- delete_repo: Permiso para eliminar repositorios.

- workflows, workflow, write:workflow, read:workflow, update:workflow: Control sobre los flujos de trabajo de GitHub Actions.

Si un usuario de GitHub inicia sesión y autoriza la aplicación OAuth maliciosa, se generará un token de acceso y se enviará a la dirección de devolución de llamada de la aplicación, que en esta campaña ha sido varias páginas web alojadas en onrender[.]com (Render).

Si se vio afectado por este ataque de phishing y autorizó por error a la aplicación OAuth maliciosa, debe revocar su acceso inmediatamente. Para ello, acceda a la configuración de GitHub y luego a Aplicaciones. En la pantalla Aplicaciones, revoque el acceso a cualquier aplicación de GitHub u OAuth que le resulte desconocida o sospechosa. En esta campaña, debe buscar aplicaciones con nombres similares a "gitsecurityapp".

A continuación, busque acciones de GitHub (flujos de trabajo) nuevas o inesperadas y si se crearon gists privados. Finalmente, rote sus credenciales y tokens de autorización.

Fuente: BC