Investigadores de ciberseguridad han revelado 46 nuevas vulnerabilidades de seguridad en productos de tres proveedores de inversores solares: Sungrow, Growatt y SMA. Estas vulnerabilidades podrían ser explotadas por un atacante para tomar el control de dispositivos o ejecutar código de forma remota, lo que representa graves riesgos para las redes eléctricas.

Forescout Vedere Labs ha denominado colectivamente a estas vulnerabilidades como SUN:DOWN.

"Las nuevas vulnerabilidades pueden explotarse para ejecutar comandos arbitrarios en dispositivos o en la nube del proveedor, tomar el control de cuentas, infiltrarse en la infraestructura del proveedor o tomar el control de los dispositivos de los propietarios de los inversores", declaró la compañía en un informe.

Algunas de las fallas notables identificadas se enumeran a continuación:

- Los atacantes pueden cargar archivos .ASPX que serán ejecutados por el servidor web de SMA (sunnyportal[.]com), lo que resulta en la ejecución remota de código.

- Los atacantes no autenticados pueden realizar la enumeración de nombres de usuario a través del endpoint expuesto "server.growatt[.]com/userCenter.do".

- Los atacantes no autenticados pueden obtener la lista de plantas pertenecientes a otros usuarios, así como dispositivos arbitrarios, a través del endpoint "server-api.growatt.com/newTwoEicAPI[.]do", lo que resulta en el robo de dispositivos.

- Los atacantes no autenticados pueden obtener el número de serie de un medidor inteligente utilizando un nombre de usuario válido a través del endpoint "server-api.growatt.com/newPlantAPI[.]do", lo que resulta en el robo de cuentas.

- Los atacantes no autenticados pueden obtener información sobre cargadores de vehículos eléctricos, información de consumo de energía y otros datos confidenciales a través del endpoint "evcharge.growatt[.]com/ocpp", así como configurar remotamente cargadores de vehículos eléctricos y obtener información relacionada. Al firmware, lo que resulta en la divulgación de información y daños físicos.

- La aplicación de Android asociada con Sungrow utiliza una clave AES insegura para cifrar los datos del cliente, lo que facilita que un atacante intercepte y descifre las comunicaciones entre la aplicación móvil e iSolarCloud.

- La aplicación de Android asociada con Sungrow ignora explícitamente los errores de certificado y es vulnerable a ataques de intermediario (AitM).

- La interfaz web WiNet de Sungrow contiene una contraseña codificada que puede usarse para descifrar todas las actualizaciones de firmware.

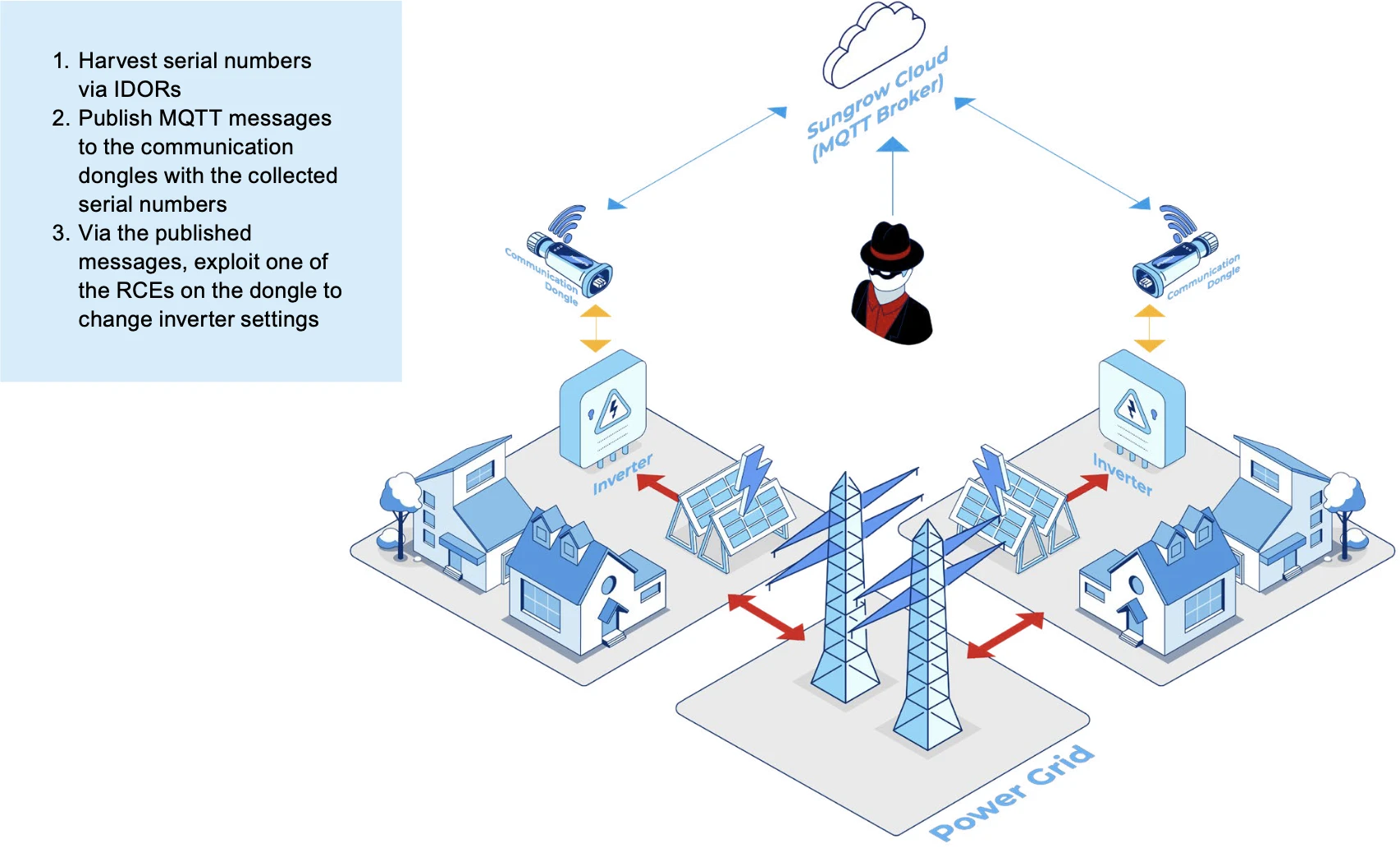

- Múltiples vulnerabilidades en Sungrow al gestionar mensajes MQTT podrían resultar en la ejecución remota de código o una condición de denegación de servicio (DoS).

"Un atacante que obtuviera el control de una gran flota de inversores Sungrow, Growatt y SMA utilizando las vulnerabilidades recién descubiertas podría controlar suficiente energía para causar inestabilidad en estas redes eléctricas y otras importantes", afirmó Forescout.

En un escenario de ataque hipotético dirigido a los inversores Growatt, un actor de amenazas podría adivinar los nombres de usuario de las cuentas reales a través de una API expuesta, secuestrar las cuentas restableciendo sus contraseñas al valor predeterminado "123456" y realizar una explotación posterior.

Para empeorar las cosas, la flota de inversores secuestrada podría ser controlada como una botnet para amplificar el ataque y causar daños a la red, provocando interrupciones en la red y posibles apagones. Todos los proveedores han abordado los problemas identificados tras la divulgación responsable.

"Dado que los atacantes pueden controlar flotas enteras de dispositivos con impacto en la producción de energía, pueden modificar su configuración para enviar más o menos energía a la red en determinados momentos", declaró Forescout, añadiendo que las fallas recién descubiertas podrían exponer la red a ataques de ransomware ciberfísico.

Daniel dos Santos, jefe de investigación de Forescout Vedere Labs, afirmó que mitigar los riesgos requiere aplicar estrictos requisitos de seguridad al adquirir equipos solares, realizar evaluaciones de riesgos periódicas y garantizar la visibilidad completa de la red en estos dispositivos.

La divulgación se produce tras el descubrimiento de graves fallas de seguridad en las cámaras de monitoreo de la línea de producción fabricadas por la empresa japonesa Inaba Denki Sangyo, que podrían explotarse para la vigilancia remota e impedir la grabación de las paradas de producción.

Las vulnerabilidades siguen sin parchearse, pero el proveedor ha instado a los clientes a restringir el acceso a internet y a garantizar que dichos dispositivos se instalen en un área segura y restringida, accesible únicamente para personal autorizado.

"Estas fallas facilitan diversos ataques, permitiendo que un atacante no autenticado acceda de forma remota y secreta a grabaciones en directo para vigilancia, o interrumpa la grabación de paradas de la línea de producción, impidiendo la captura de momentos críticos", declaró Nozomi Networks.

En los últimos meses, la empresa de seguridad de tecnología operativa (OT) también ha detallado múltiples fallas de seguridad en el relé de red GE Vernova N60, la puerta de enlace industrial Zettler 130.8005 y el controlador lógico programable (PLC) Wago 750-8216/025-001, que un atacante podría utilizar para tomar el control total de los dispositivos.

Fuente: THN