Una operación de phishing como servicio (PhaaS) recientemente descubierta, denominada Morphing Meerkat por los investigadores, ha estado utilizando el protocolo DNS sobre HTTPS (DoH) para evadir la detección.

La plataforma también aprovecha los registros de intercambio de correo electrónico (MX) de DNS para identificar a los proveedores de correo electrónico de las víctimas y para mostrar dinámicamente páginas de inicio de sesión falsas para más de 114 marcas.

Morphing Meerkat ha estado activa desde al menos 2020 y fue descubierta por investigadores de seguridad de Infoblox. Aunque la actividad ha sido parcialmente documentada, pasó desapercibida durante años.

Operación de phishing a gran escala

Morphing Meerkat es una plataforma PhaaS que ofrece un conjunto completo de herramientas para lanzar ataques de phishing efectivos, escalables y evasivos que requieren conocimientos técnicos mínimos.

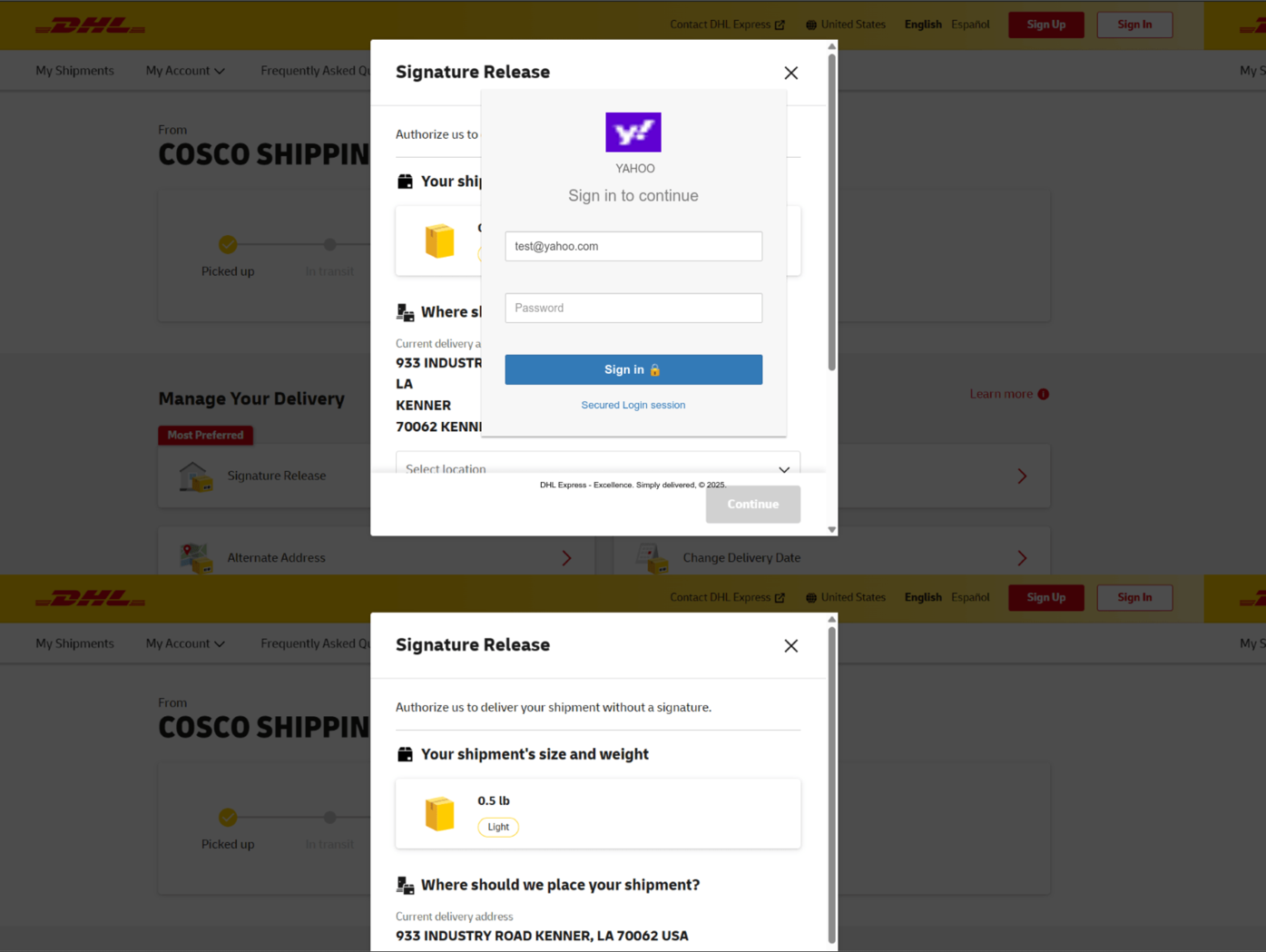

Cuenta con una infraestructura SMTP centralizada para distribuir correos electrónicos no deseados; el 50% de los correos electrónicos rastreados provienen de servicios de internet proporcionados por iomart (Reino Unido) y HostPapa (EE.UU.). La operación puede suplantar la identidad de más de 114 proveedores de correo electrónico y servicios, como Gmail, Outlook, Yahoo, DHL, Maersk y RakBank, enviando mensajes con asuntos diseñados para solicitar una acción urgente, como "Reconfirmación de titularidad de la cuenta".

Los correos electrónicos se envían en varios idiomas, como inglés, español, ruso e incluso chino, y pueden falsificar los nombres y direcciones de los remitentes.

Si la víctima hace clic en el enlace malicioso del mensaje, se somete a una cadena de exploits de redireccionamiento abierto en plataformas de tecnología publicitaria como Google DoubleClick, que a menudo involucran sitios web de WordPress comprometidos, dominios falsos y servicios de alojamiento gratuitos.

Una vez que la víctima llega al destino final, el kit de phishing carga y consulta el registro MX del dominio de correo electrónico de la víctima mediante DoH a través de Google o Cloudflare. Según el resultado, el kit carga una página de inicio de sesión falsa con la dirección de correo electrónico de la víctima completada automáticamente.

Una vez que la víctima introduce sus credenciales, estas se filtran a los actores de amenazas mediante solicitudes AJAX a servidores externos y scripts PHP alojados en las páginas de phishing. También es posible el reenvío en tiempo real mediante webhooks de bots de Telegram.

Al introducir las credenciales por primera vez, se muestra un mensaje de error con el mensaje "¡Contraseña inválida! Por favor, introduzca el correo electrónico y la contraseña correcta" para que la víctima vuelva a escribir la contraseña y así comprobar que los datos son correctos.

Una vez hecho esto, se le redirige a la página de autenticación legítima para reducir las sospechas.

.jpg)

DoH y DNS MX

El uso de DoH y DNS MX distingue a Morphing Meerkat de otras herramientas similares, ya que se trata de técnicas avanzadas que ofrecen importantes ventajas operativas.

DNS sobre HTTPS (DoH) es un protocolo que realiza la resolución de DNS mediante solicitudes HTTPS cifradas, en lugar de las tradicionales consultas DNS basadas en UDP en texto plano.

Un registro MX (Mail Exchange) es un tipo de registro DNS que indica a internet qué servidor gestiona el correo electrónico de un dominio determinado.

Cuando la víctima hace clic en un enlace de un correo electrónico de phishing, el kit se carga en su navegador y realiza una consulta DNS a Google o Cloudflare para encontrar los registros MX de su dominio de correo electrónico.

Esto evade la detección porque la consulta se realiza del lado del cliente y el uso de DoH ayuda a eludir la monitorización de DNS.

Una vez identificado el proveedor de correo electrónico a partir del registro MX, el kit de phishing puede enviar dinámicamente el kit de phishing correspondiente a la víctima.

Una línea de defensa recomendada contra este tipo de amenaza es un control de DNS más estricto para que los usuarios no puedan comunicarse con los servidores de DoH o bloquear el acceso de los usuarios a tecnología publicitaria e infraestructura de intercambio de archivos que no sea crítica para la empresa, según Infoblox.

Los indicadores de compromiso (IoC) completos asociados con la actividad de Morphing Meerkat se publicaron en este repositorio de GitHub.

Fuente: BC