Una nueva versión del malware para Android "Godfather" crea entornos virtuales aislados en dispositivos móviles para robar datos de cuentas y transacciones de aplicaciones bancarias legítimas.

Estas aplicaciones maliciosas se ejecutan dentro de un entorno virtual controlado en el dispositivo, lo que permite el espionaje en tiempo real, el robo de credenciales y la manipulación de transacciones, manteniendo un engaño visual perfecto.

La táctica es similar a la observada con el malware para Android FjordPhantom a finales de 2023, que también utilizó la virtualización para ejecutar aplicaciones bancarias del Sudeste Asiático (SEA) dentro de contenedores para evadir la detección.

Sin embargo, el alcance de Godfather es mucho más amplio, afectando a más de 500 aplicaciones bancarias, de criptomonedas y de comercio electrónico en todo el mundo mediante un sistema de archivos virtual completo, un ID de proceso virtual, suplantación de intenciones y StubActivity.

Según Zimperium y Cyble, que lo analizaron, el nivel de engaño es muy alto. El usuario ve la interfaz de usuario real de la aplicación, y las protecciones de Android pasan por alto el aspecto de la operación maliciosa, ya que solo se declaran las actividades de la aplicación host en el manifiesto.

Funcionamiento virtualizado

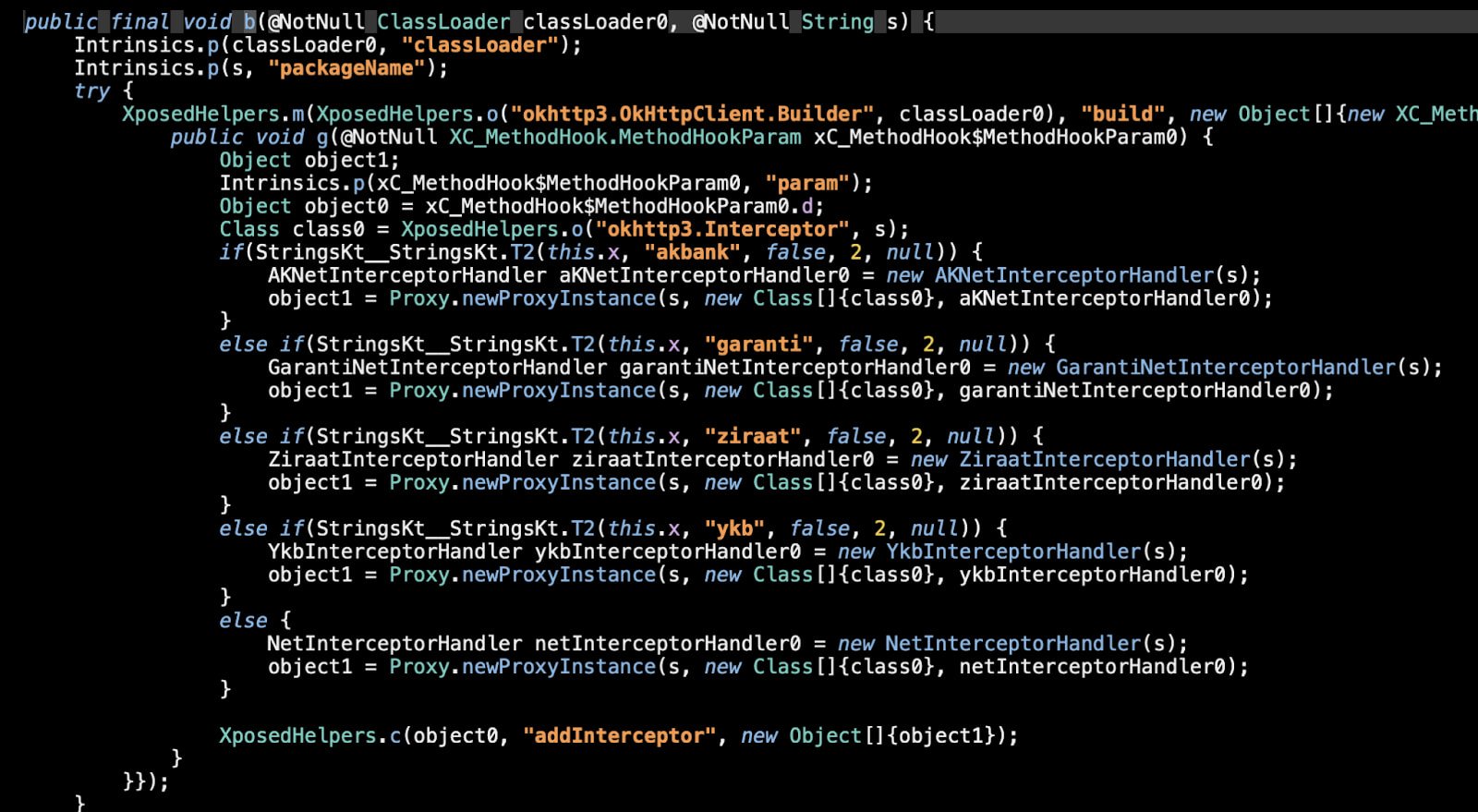

Godfather se presenta como una aplicación APK que contiene un marco de virtualización integrado y utiliza herramientas de código abierto como el motor VirtualApp y Xposed para el realizar el hooking.

Una vez activo en el dispositivo, busca aplicaciones de destino instaladas y, si las encuentra, las coloca dentro de su entorno virtual y utiliza una StubActivity para ejecutarla dentro del contenedor host.

Una StubActivity es una actividad declarada en la aplicación que ejecuta el motor de virtualización (el malware) y que actúa como un shell o proxy para iniciar y ejecutar actividades desde aplicaciones virtualizadas. El malware no contiene su propia interfaz de usuario ni lógica, sino que delega el comportamiento a la aplicación host, engañando a Android haciéndole creer que se está ejecutando una aplicación legítima mientras la intercepta y controla.

Cuando la víctima inicia la aplicación bancaria real, el permiso del servicio de accesibilidad de Godfather intercepta el "Intent" y lo redirige a una StubActivity dentro de la aplicación host, que inicia la versión virtual de la aplicación bancaria dentro del contenedor.

El usuario ve la interfaz real de la aplicación, pero todos los datos confidenciales involucrados en sus interacciones pueden ser fácilmente interceptados. Mediante el uso de Xposed para la interconexión de API, Godfather puede secuestrar credenciales de cuenta, contraseñas, PIN, eventos táctiles y capturar respuestas del backend bancario.

El malware muestra una superposición falsa en la pantalla de bloqueo en momentos clave para engañar a la víctima y que introduzca su PIN o contraseña.

Una vez recopilados y extraídos todos esos datos, espera las órdenes de los operadores para desbloquear el dispositivo, navegar por la interfaz de usuario, abrir aplicaciones y activar pagos o transferencias desde la aplicación bancaria real. Durante este proceso, el usuario ve una pantalla de "actualización" falsa o una pantalla negra para no levantar sospechas.

Godfather apareció por primera vez en el ámbito del malware para Android en marzo de 2021, según lo descubierto por ThreatFabric, y ha seguido una trayectoria evolutiva impresionante desde entonces.

La última versión de Godfather constituye una evolución significativa con respecto a la última muestra analizada por Group-IB en diciembre de 2022, que afectó a 400 aplicaciones y 16 países mediante superposiciones HTML en la pantalla de inicio de sesión sobre aplicaciones de intercambio de criptomonedas y de banca en línea.

Aunque la campaña detectada por Zimperium solo afecta a una docena de aplicaciones bancarias turcas, otros operadores de Godfather podrían optar por activar otros subconjuntos de las 500 aplicaciones objetivo para atacar diferentes regiones.

Para protegerse de este malware, descargue únicamente aplicaciones de Google Play o APK de desarrolladores de confianza, asegúrese de que Play Protect esté activo y preste atención a los permisos solicitados.

Fuente: BC