La empresa Koi Security comenzó a investigar una extensión llamada "Color Picker, Eyedropper — Geco colorpick", y descubrió que era simplemente uno de muchos complementos maliciosos utilizados para infectar usuarios-

Los investigadores dicen que este fue un esfuerzo coordinado llamado "The Red direction Campaign". en donde los atacantes utilizaron un "ejército" de 18 extensiones maliciosas subidas a las tiendas de Chrome y Edge, para secuestrar navegadores y lograron infectar a 2,3 millones de usuarios en ambos navegadores.

Curiosamente, los complementos se distribuyeron en varias categorías, como VPN, pronósticos meteorológicos, relacionados con YouTube, etc. Algunos de ellos han alcanzado el estado verificado, o han sido promovidos como "extensiones destacadas" tanto en la tienda web de Chrome como en la tienda Microsoft Edge. Cada uno de este malware tenía su propio subdominio de comando y control, para enmascarar el hecho de que estaban operando en la misma infraestructura de ataque centralizada.

Las extensiones se activaban cada vez que los usuarios navegaban a una página nueva, mientras que un servicio de fondo oculto monitoreaba toda la actividad de las pestañas. Esta URL se capturaba y luego se envía a un servidor remoto con un ID de seguimiento única, y el servidor enviaba URL de redirección desde el Centro de Comando y Control. Finalmente, el navegador redirigiría al usuario a una página web maliciosa contralada por el atacante. El usuario no tenía que hacer clic en nada malicioso y no había phishing en el proceso.

Ea campaña de RedDirection expone fallas sistémicas en la seguridad del mercado que se extienden mucho más allá de las extensiones individuales:

- Verificación a escala: el proceso de verificación de Google y Microsoft no pudo detectar malware sofisticado en dieciocho extensiones diferentes, incluso destacando varias de ellas.

- La adquisición de la cadena de suministro: la campaña demuestra cómo los atacantes pueden comprometer el ecosistema de extensión al crear nuevas extensiones maliciosas o alterar extensiones válidas.

- Armamento de las "señales de confianza": los atacantes han explotado con éxito todas las señales de confianza en las que los usuarios confían: insignias de verificación, recuentos de instalación, colocación destacada, años de operación legítima y revisiones positivas: convirtieron los mecanismos de credibilidad de las plataformas en armas contra los usuarios.

Aquí hay una lista de las extensiones maliciosas junto con sus ID.

Chrome

- Chrome:kgmeffmlnkfnjpgmdndccklfigfhajen — [Emoji keyboard online — copy&past your emoji.]

- dpdibkjjgbaadnnjhkmmnenkmbnhpobj — [Free Weather Forecast]

- gaiceihehajjahakcglkhmdbbdclbnlf — [Video Speed Controller — Video manager]

- mlgbkfnjdmaoldgagamcnommbbnhfnhf — [Unlock Discord — VPN Proxy to Unblock Discord Anywhere]

- eckokfcjbjbgjifpcbdmengnabecdakp — [Dark Theme — Dark Reader for Chrome]

- mgbhdehiapbjamfgekfpebmhmnmcmemg — [Volume Max — Ultimate Sound Booster]

- cbajickflblmpjodnjoldpiicfmecmif — [Unblock TikTok — Seamless Access with One-Click Proxy]

- pdbfcnhlobhoahcamoefbfodpmklgmjm — [Unlock YouTube VPN]

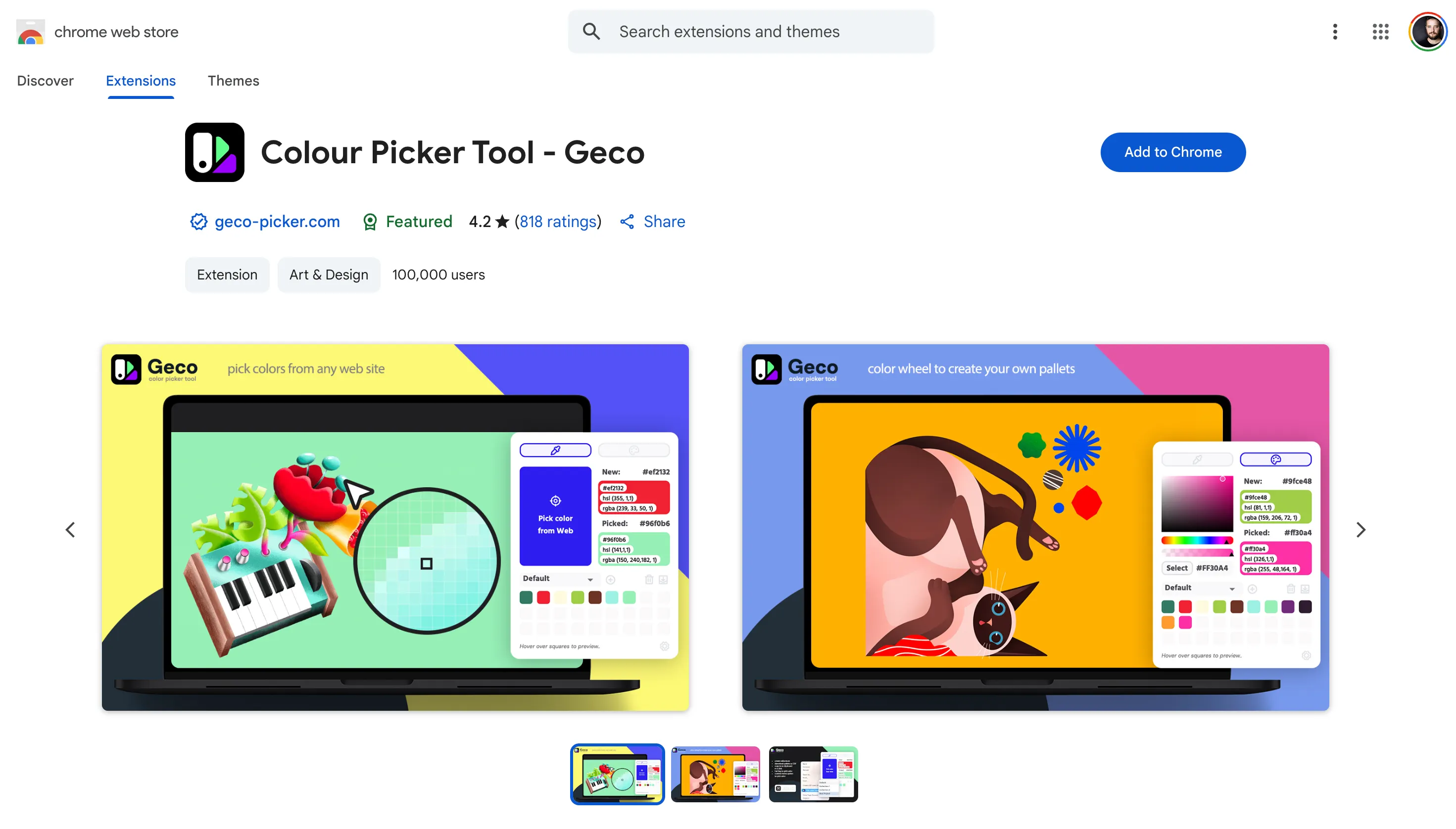

- eokjikchkppnkdipbiggnmlkahcdkikp — [Color Picker, Eyedropper — Geco colorpick]

- ihbiedpeaicgipncdnnkikeehnjiddck — [Weather]

Edge

- Edge:jjdajogomggcjifnjgkpghcijgkbcjdi — [Unlock TikTok]

- mmcnmppeeghenglmidpmjkaiamcacmgm — [Volume Booster — Increase your sound]

- ojdkklpgpacpicaobnhankbalkkgaafp — [Web Sound Equalizer]

- lodeighbngipjjedfelnboplhgediclp — [Header Value]

- hkjagicdaogfgdifaklcgajmgefjllmd — [Flash Player — games emulator]

- gflkbgebojohihfnnplhbdakoipdbpdm — [Youtube Unblocked]

- kpilmncnoafddjpnbhepaiilgkdcieaf — [SearchGPT — ChatGPT for Search Engine]

- caibdnkmpnjhjdfnomfhijhmebigcelo — [Unlock Discord]

Fuente: Koi Security