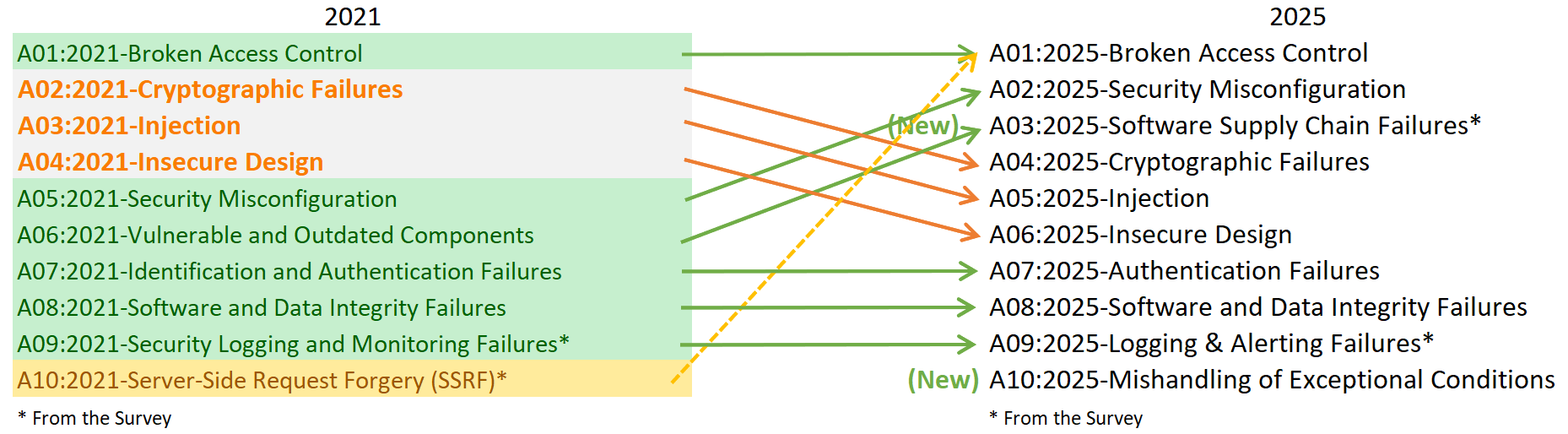

Después de varias promesas durante el año, OWASP, finalmente ha publicado la versión RC de OWASP Top 10 2025, sin grandes sorpresas ni cambios pero con dos nuevas conjuntos de vulnerabilidades que se suman al listado.

El OWASP Top 10 es un documento de referencia para desarrolladores y expertos en seguridad de aplicaciones web. Representa un amplio consenso sobre los riesgos de seguridad más críticos para las aplicaciones web.

El nuevo top queda conformado de la siguiente manera:

- A01:2025 - Broken Access Control

- A02:2025 - Security Misconfiguration

- A03:2025 - Software Supply Chain Failures

- A04:2025 - Cryptographic Failures

- A05:2025 - Injection

- A06:2025 - Insecure Design

- A07:2025 - Authentication Failures

- A08:2025 - Software or Data Integrity Failures

- A09:2025 - Logging & Alerting Failures

- A10:2025 - Mishandling of Exceptional Conditions

A01:2025 - Broken Access Control

El control de acceso deficiente se mantiene como el riesgo de seguridad de aplicaciones más grave. Los datos aportados indican que, en promedio, el 3,73% de las aplicaciones analizadas presentaban una o más de las 40 vulnerabilidades comunes (CWE) de esta categoría. Como se muestra en la línea discontinua de la figura anterior, la falsificación de solicitudes del lado del servidor (SSRF) se ha incluido en esta categoría.

A02:2025 - Security Misconfiguration

La configuración de seguridad incorrecta ascendió del quinto puesto en 2021 al segundo en 2025. Las configuraciones incorrectas son más frecuentes en los datos de este ciclo. El 3,00% de las aplicaciones analizadas presentaban una o más de las 16 vulnerabilidades comunes (CWE) de esta categoría.Esto no resulta sorprendente, ya que la ingeniería de software sigue incrementando la proporción del comportamiento de las aplicaciones que depende de las configuraciones.

A03:2025 - Software Supply Chain Failures

Los fallos en la cadena de suministro de software es una ampliación de la categoría anterior «A06:2021 - Componentes vulnerables y obsoletos», que abarca un espectro más amplio de vulnerabilidades que se producen dentro o a través de todo el ecosistema de dependencias de software, sistemas de compilación e infraestructura de distribución. Esta categoría fue votada abrumadoramente como una de las principales preocupaciones en la encuesta de la comunidad. Cuenta con 5 CWE y una presencia limitada en los datos recopilados, pero creemos que esto se debe a dificultades en las pruebas y esperamos que estas mejoren en este ámbito. Esta categoría presenta la menor cantidad de incidencias en los datos, pero también las puntuaciones promedio más altas de explotación e impacto de las CVE.

A04:2025 - Cryptographic Failures

Los fallos criptográficos desciende dos puestos, del segundo al cuarto, en la clasificación. Los datos aportados indican que, en promedio, el 3,80% de las aplicaciones presentan una o más de las 32 CWE de esta categoría. Esta categoría suele provocar la exposición de datos confidenciales o la vulneración del sistema.

A05:2025 - Injection

La categoría de Inyección desciende dos puestos, del número 3 al 5, manteniendo su posición relativa a Fallos Criptográficos y Diseño Inseguro. Inyección es una de las categorías más analizadas, con el mayor número de CVE asociadas a las 38 CWE de esta categoría. Inyección abarca una variedad de problemas, desde Cross-site Scripting (de alta frecuencia y bajo impacto) hasta vulnerabilidades de Inyección SQL (de baja frecuencia y alto impacto).

A06:2025 - Insecure Design

El diseño inseguro baja dos puestos, del cuarto al sexto, en la clasificación. Esta categoría se introdujo en 2021 y hemos observado mejoras notables en el sector en relación con el modelado de amenazas y un mayor énfasis en el diseño seguro.

A07:2025 - Authentication Failures

Los fallos de autenticación mantiene su posición en el número 7 con un ligero cambio de nombre (anteriormente era «Fallos de Identificación y Autenticación«) para reflejar con mayor precisión las 36 CWE de esta categoría. Esta categoría sigue siendo importante, pero el mayor uso de marcos estandarizados para la autenticación parece estar teniendo efectos beneficiosos en la reducción de fallos de autenticación.

A08:2025 - Software or Data Integrity Failures

Los fallos de integridad de software o datos se mantiene en el puesto 8 de la lista. Esta categoría se centra en la falta de mantenimiento de los límites de confianza y la verificación de la integridad del software, el código y los datos, a un nivel inferior al de los fallos de la cadena de suministro de software.

A09:2025 - Logging & Alerting Failures

Fallos de registro y alertas conserva su posición en el puesto 9. Esta categoría ha cambiado ligeramente de nombre (anteriormente, «Fallos en el registro y la monitorización de seguridad») para destacar la importancia de la funcionalidad de alertas, necesaria para que se tomen las medidas adecuadas ante los eventos de registro relevantes. Un registro exhaustivo sin alertas resulta de poca utilidad para identificar incidentes de seguridad. Esta categoría siempre estará infrarrepresentada en los datos y, de nuevo, fue incluida en la lista por votación de los participantes en la encuesta de la comunidad.

A10:2025 - Mishandling of Exceptional Conditions

La festión inadecuada de condiciones de excepción es una nueva categoría para 2025. Esta categoría contiene 24 CWE centradas en la gestión inadecuada de errores, errores lógicos, fallos abiertos y otros escenarios relacionados derivados de condiciones anómalas que pueden experimentar los sistemas.