El FBI de Estados Unidos vinculó formalmente el hackeo récord de 1.500 millones de dólares a Bybit con actores de amenazas norcoreanos, mientras que el director ejecutivo de la compañía, Ben Zhou, declaró una "guerra contra Lazarus".

Actores principales

Lazarus es un grupo elite de delincuentes informáticos norcoreano patrocinado por el estado que es bien conocido por sus sofisticados ataques de ingeniería social a las credenciales de los desarrolladores, a veces combinados con exploits de día cero.

La agencia dijo que la República Popular Democrática de Corea (Corea del Norte) era responsable del robo de los activos virtuales de la plataforma de intercambio de criptomonedas, atribuyéndolo a un grupo específico que rastrea como TraderTraitor, que también se rastrea como Jade Sleet, Slow Pisces y UNC4899.

"Los actores de TraderTraitor están procediendo rápidamente y han convertido algunos de los activos robados en Bitcoin y otros activos virtuales dispersos en miles de direcciones en múltiples cadenas de bloques", dijo el FBI. "Se espera que estos activos se laven aún más y finalmente se conviertan en moneda fiduciaria".

Cabe señalar que el grupo TraderTraitor ya había sido implicado por las autoridades japonesas y estadounidenses en el robo de criptomonedas por valor de 308 millones de dólares de la empresa de criptomonedas DMM Bitcoin en mayo de 2024.

El actor de amenazas es conocido por apuntar a empresas del sector Web3, a menudo engañando a las víctimas para que descarguen aplicaciones de criptomonedas cargadas con malware para facilitar el robo. Alternativamente, también se ha descubierto que organiza campañas de ingeniería social con temas laborales que conducen a la implementación de paquetes NPM maliciosos.

ByBit, mientras tanto, ha lanzado un programa de recompensas para ayudar a recuperar los fondos robados, al tiempo que critica a eXch por negarse a cooperar en la investigación y ayudar a congelar los activos.

"Los fondos robados se han transferido a destinos imposibles de rastrear o congelables, como bolsas, mezcladores o puentes, o se han convertido en monedas estables que se pueden congelar. Necesitamos la cooperación de todas las partes involucradas para congelar los fondos o proporcionar actualizaciones sobre su movimiento para que podamos seguir rastreándolos".

Investigaciones activas

La empresa con sede en Dubai también ha compartido las conclusiones de dos investigaciones realizadas por Sygnia y Verichains, que vinculan el ataque con el Grupo Lazarus. "La investigación forense de los hosts de los tres firmantes sugiere que la causa principal del ataque es un código malicioso originado en la infraestructura de Safe{Wallet}", dijo Sygnia.

Verichains señaló que "el archivo JavaScript benigno de app.safe.global parece haber sido reemplazado por un código malicioso el 19 de febrero de 2025 a las 15:29:25 UTC, específicamente dirigido a Ethereum Multisig Cold Wallet de Bybit. El ataque fue diseñado para activarse durante la siguiente transacción de Bybit, que ocurrió el 21 de febrero de 2025 a las 14:13:35 UTC".

Se sospecha que la cuenta/clave API de AWS S3 o CloudFront de Safe.Global probablemente se filtró o se vio comprometida, allanando así el camino para un ataque a la cadena de suministro.

En una declaración separada, la plataforma de billetera Multisig Safe{Wallet} dijo que el ataque se llevó a cabo comprometiendo una máquina de desarrollador de Safe {Wallet} que afectó a una cuenta operada por Bybit. La empresa señaló además que implementó medidas de seguridad adicionales para mitigar el vector de ataque. El ataque "se logró a través de una máquina comprometida de un desarrollador de Safe{Wallet}, lo que resultó en la propuesta de una transacción maliciosa disfrazada".

Javascript malicioso

Se inyectó código JavaScript malicioso para intercambiar los datos de firma de una billetera Multisig específica y direcciones de firmantes. Esto fue posible debido a que utilizaron el acceso existente de un empleado (desarrollador) que en realidad implementó una nueva versión del sitio web con un código JavaScript malicioso. La revisión forense de los investigadores de seguridad externos NO indicó ninguna vulnerabilidad en los contratos inteligentes de Safe ni en el código fuente de la interfaz y los servicios.

Los firmantes de esa dirección Multisig de Ethereum y las billeteras de firmantes específicas veían una versión completamente diferente de los datos que realmente se firmaban en segundo plano.

Actualmente no está claro cómo se vulneró el sistema del desarrollador, aunque un nuevo análisis de Silent Push ha descubierto que el Grupo Lazarus registró el dominio bybit-assessment[.]com a las 22:21:57 del 20 de febrero de 2025, unas horas antes de que se produjera el robo de criptomonedas.

Los registros WHOIS muestran que el dominio se registró utilizando la dirección de correo electrónico "trevorgreer9312@gmail[.]com", que se identificó anteriormente como una persona utilizada por el Grupo Lazarus en relación con otra campaña denominada "Entrevista Contagiosa".

"Parece que el robo de Bybit fue llevado a cabo por el grupo de actores de amenazas de la RPDC conocido como TraderTraitor, también conocido como Jade Sleet y Slow Pisces, mientras que la estafa de la entrevista de criptomonedas está siendo liderada por un grupo de actores de amenazas de la RPDC conocido como Contagious Interview, también conocido como Famous Chollima", dijo la compañía.

Las víctimas suelen ser contactadas a través de LinkedIn, donde se les aplica ingeniería social para que participen en entrevistas de trabajo falsas. Estas entrevistas sirven como punto de entrada para la implementación de malware dirigido, la recolección de credenciales y un mayor compromiso de los activos financieros y corporativos.

Se estima que los actores vinculados a Corea del Norte han robado más de 6 mil millones de dólares en activos criptográficos desde 2017. Los 1.500 millones de dólares robados la semana pasada superan los 1.340 millones de dólares que los actores de amenazas robaron en 47 robos de criptomonedas en todo 2024.

Ataque al desarrollador

La plataforma multi-firma (multisig), que ha contratado a Google Cloud Mandiant para realizar una investigación forense, dijo que el ataque es obra de un grupo de atacantes informáticos llamado TraderTraitor, que también se conoce como Jade Sleet, PUKCHONG y UNC4899.

El ataque implicó la vulneración de la computadora portátil de un desarrollador de Safe{Wallet} ("Developer1") y el secuestro de tokens de sesión de AWS para eludir los controles de autenticación multifactor ('MFA'). Este desarrollador era uno de los pocos miembros del personal que tenía mayor acceso para realizar sus funciones.

Un análisis más detallado determinó que los actores de la amenaza entraron en la máquina macOS del desarrollador el 4 de febrero de 2025, cuando el individuo descargó un proyecto Docker llamado "MC-Based-Stock-Invest-Simulator-main", probablemente a través de un ataque de ingeniería social. El proyecto se comunicó con un dominio "getstockprice[.]com" registrado en Namecheap dos días antes.

Esta es una evidencia previa que indica que los actores de TraderTraitor engañaron a los desarrolladores para que ayudaran a solucionar problemas en un proyecto Docker después de contactarlos a través de Telegram. El proyecto Docker está configurado para lanzar una carga útil de siguiente etapa llamada PLOTTWIST que permite el acceso remoto persistente.

No está claro si se empleó el mismo modus operandi en los últimos ataques, ya que Safe{Wallet} dijo que "el atacante eliminó su malware y borró el historial de Bash en un esfuerzo por frustrar los esfuerzos de investigación".

En definitiva, se dice que el malware implementado en la estación de trabajo se utilizó para realizar un reconocimiento del entorno de Amazon Web Services (AWS) de la empresa y secuestrar sesiones de usuarios activos de AWS para realizar sus propias acciones alineadas con el cronograma del desarrollador en un intento de pasar desapercibido. "El uso por parte del atacante de la cuenta de AWS de "Developer1" se originó a partir de direcciones IP de ExpressVPN con cadenas de agente de usuario que contenían distrib#kali.2024".

También se ha observado que los atacantes implementan el Framewrok Mythic de código abierto, así como inyectan código JavaScript malicioso en el sitio web Safe{Wallet} durante un período de dos días entre el 19 y el 21 de febrero de 2025.

Infraestructura del grupo Lazarus

Los analistas de Silent Push lograron adquirir la infraestructura utilizada por el grupo Lazarus Advanced Persistent Threat (APT).

- Descubrimos que el grupo Lazarus APT registró el dominio bybit-assessment[.]com unas horas antes del histórico robo de criptomonedas de 1.400 millones de dólares de Bybit. Este dominio está conectado a la dirección de correo electrónico trevorgreer9312@gmail[.]com, que se utilizó en ataques anteriores de Lazarus.

- El nombre "Lazaro" se identificó en los registros como parte de una entrada de prueba que los actores de la amenaza crearon, que parece aludir al grupo Lazarus.

- El equipo descubrió 27 direcciones IP únicas de Astrill VPN creados por miembros de Lazarus mientras realizaban su configuración, lo que confirma aún más que prefieren esta VPN.

- Las entrevistas de trabajo falsas siguen utilizándose para atraer a las víctimas en LinkedIn para que descarguen malware.

ZachXBT fue el primero en señalar el robo de criptomonedas, con detalles creíbles que lo vinculaban con el Grupo Lazarus. La inteligencia criptográfica de Arkham emitió una recompensa en la mañana del 21 de febrero de 2025, pidiendo a cualquier investigador que confirmara quién estaba detrás del ataque de ByBit.

Apenas horas después, ZachXBT presentó los detalles y Arkham confirmó: "Su análisis, basado en transacciones en cadena, movimientos de billetera y tácticas, técnicas y procedimientos (TTP) históricos de Lazarus, proporcionó señales de alerta temprana que vinculaban el ataque a las operaciones cibernéticas de Corea del Norte y reforzaban las evaluaciones de inteligencia existentes".

Ataque a la cadena de provisión: el desarrollador

Chainalysis dijo que el ataque de Bybit comenzó con una campaña de phishing dirigida a los firmantes del monedero fuera de línea de Bybit. A continuación, los atacantes obtuvieron acceso a la interfaz de usuario de Bybit, lo que les permitió sustituir un contrato de implementación de monedero multifirma por una versión maliciosa. Esto les permitió empezar a procesar transferencias de fondos no autorizadas.

"El ataque se dirigió específicamente a Bybit al inyectar JavaScript malicioso en app.safe.global, al que accedieron los firmantes de Bybit. La carga útil estaba diseñada para activarse solo cuando se cumplían ciertas condiciones. Esta ejecución selectiva aseguró que la puerta trasera permaneciera sin ser detectada por los usuarios habituales mientras comprometía objetivos de alto valor", dijo Verichains.

Basados en los resultados de la investigación de las máquinas de los firmantes de Bybit y la carga útil de JavaScript malicioso almacenada en caché que se encontró en Wayback Archive, es probable que la cuenta/clave API de AWS S3 o CloudFront de Safe. Global se haya filtrado o comprometido.

"Dos minutos después de que se ejecutara y publicara la transacción maliciosa, se cargaron nuevas versiones de los recursos de JavaScript en el depósito AWS S3 de Safe{Wallet}. Se eliminó el código malicioso de estas versiones actualizadas", agregó Sygnia.

Sygnia también descubrió que el código JavaScript malicioso (que apuntaba a la billetera fría multifirma Ethereum de Bybit) que se servía desde el depósito AWS S3 de Safe{Wallet} y que se usaba para redirigir los activos criptográficos de Bybit a una billetera controlada por el atacante había sido modificado dos días antes del ataque del 21 de febrero. Después del incidente, la investigación forense de Sygnia sobre la infraestructura de Bybit no descubrió ninguna evidencia de compromiso.

Los atacantes interceptaron una transferencia rutinaria desde el monedero fuera de línea de Ethereum de Bybit a un monedero online. Los atacantes desviaron entonces unos 401.000 ETH (1.460 millones de dólares) a sus direcciones. Los fondos se dividieron en varios monederos intermediarios, una táctica común para ocultar el rastro de la transacción.

Sus conclusiones también fueron confirmadas hoy por la Safe Ecosystem Foundation en una declaración que revela que el ataque se llevó a cabo primero pirateando una máquina de desarrollador de Safe {Wallet}, que proporcionó a los actores de la amenaza acceso a una cuenta operada por Bybit.

Lavado de dinero

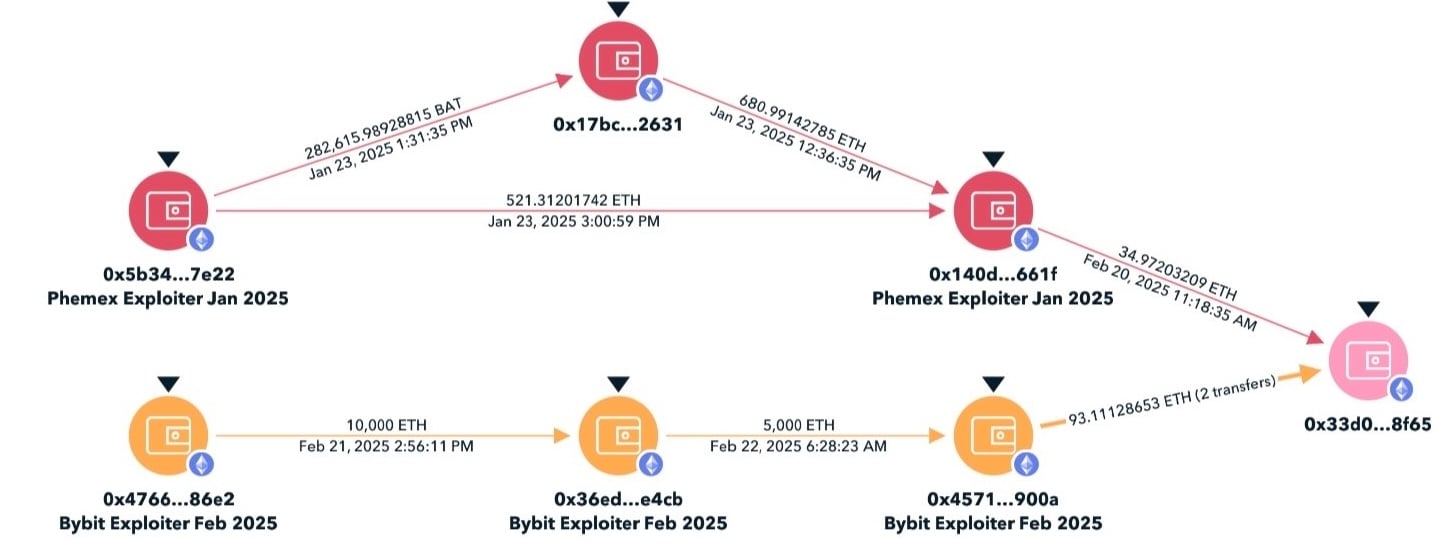

El gráfico del Chainalysis muestra la complejidad de los esfuerzos de lavado hasta el momento: la red de direcciones intermediarias, intercambios de tokens y movimientos entre cadenas que no solo intentan ocultar los fondos robados, sino que también demuestran las consecuencias de largo alcance de esta explotación en todo el ecosistema criptográfico más amplio.

Según Nansen, la estrategia típica del Grupo Lazarus primero implica convertir los activos ilíquidos en aquellos que son más fungibles y, por lo tanto, más fáciles de mover. Tras el hackeo a Bybit, el perpetrador convirtió al menos 200 millones de dólares en tokens en staking en Ether (sETH) quwe pueden trasladarse más fácilmente en la cadena.

Tras esta conversión de activos ilíquidos a líquidos, se llevó a cabo el proceso de lavado. Para crear confusión, el atacante utilizó un laberinto de monederos intermedios con el fin de generar un rastro complejo destinado a despistar a los rastreadores. Según Chainalysis, los fondos fueron lavados a través de exchanges descentralizados, puentes entre cadenas e incluso servicios de intercambio instantáneo que no requieren verificación de Conozca a su Cliente (KYC).

Gran parte del ETH fue eventualmente intercambiado por Bitcoin y stablecoins como DAI. En algunos casos, los analistas blockchain pudieron rastrear estos movimientos en tiempo real. Esto permitió que ciertas organizaciones que operan estos protocolos descentralizados, como Chainflip, bloquearan el intento del perpetrador de lavar los fondos robados.

A lo largo del proceso de lavado, el hacker siguió dividiendo los fondos robados en pools más pequeños enviados a un número creciente de monederos. El primer "salto" dividió los fondos de un monedero a 42 monederos. El segundo "salto" de 42 monederos a miles. Algunos monederos con dinero robado —una suma que en total entre monederos actualmente asciende a 900 millones de dólares) han permanecido inactivos mientras el grupo aguarda a que la vigilancia disminuya.

Hasta ahora, el atacante de Bybit ha lavado 270.000 $ETH (605 millones de dólares, 54% de los fondos robados) y aún posee 229.395 $ETH (514 millones de dólares).

El hackeo de Bybit sirve como un duro recordatorio de las tácticas cambiantes que emplean los cibercriminales patrocinados por el estado, en particular aquellos vinculados a la RPDC. Según el Informe de Chainalysis sobre delitos criptográficos de 2025, los delincuentes informáticos afiliados a Corea del Norte robaron aproximadamente 660,5 millones de dólares en 20 incidentes en 2023. En 2024, esta cifra aumentó a 1.340 millones de dólares robados en 47 incidentes, un aumento del 102,88% en el valor robado. El hackeo de Bybit por sí solo provocó el robo de casi 160 millones de dólares más que todos los fondos robados por Corea del Norte a lo largo de 2024.

El director ejecutivo de Bybit, Ben Zhou, en una actualización, dijo que más del 77% de los fondos robados siguen siendo rastreables, y que el 20% se ha vuelto invisible y el 3% se ha congelado.

A raíz del hackeo, 2025 se encamina a ser un año récord en cuanto a robos de criptomonedas, con proyectos Web3 que ya perdieron la asombrosa cantidad de 1.600 millones de dólares solo en los primeros dos meses, un aumento de 8 veces respecto de los 200 millones de dólares del año pasado en esta misma época, según datos de la plataforma de seguridad blockchain Immunefi.