CISA, el FBI, la NSA y las agencias internacionales de ciberseguridad instan a las organizaciones y proveedores de DNS a mitigar la técnica de evasión "Fast Flux", utilizada por actores de amenazas estatales y bandas de ransomware.

Aunque la técnica no es nueva, su eficacia se ha documentado y demostrado repetidamente en ciberataques reales.

Cómo Fast Flux ayuda con la evasión

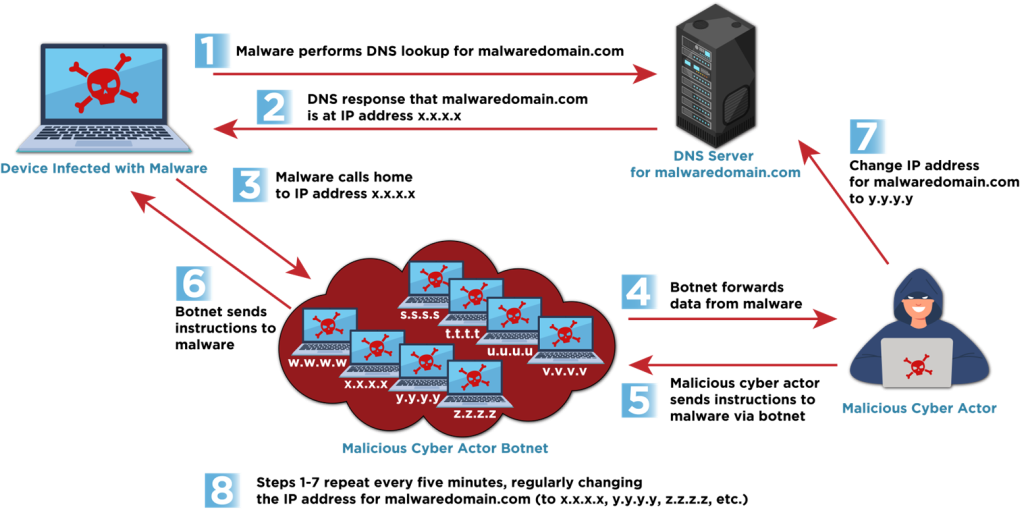

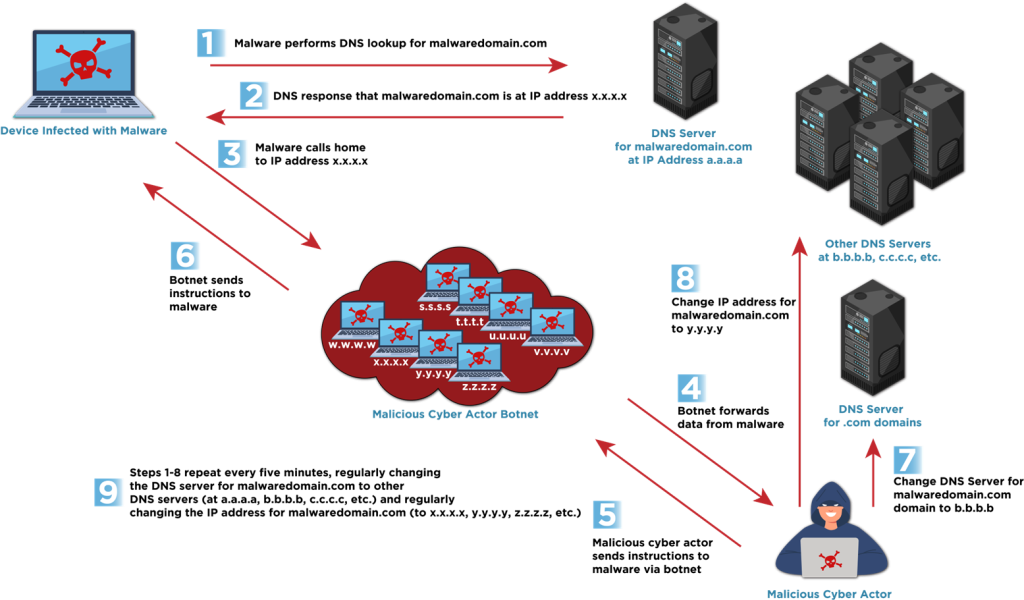

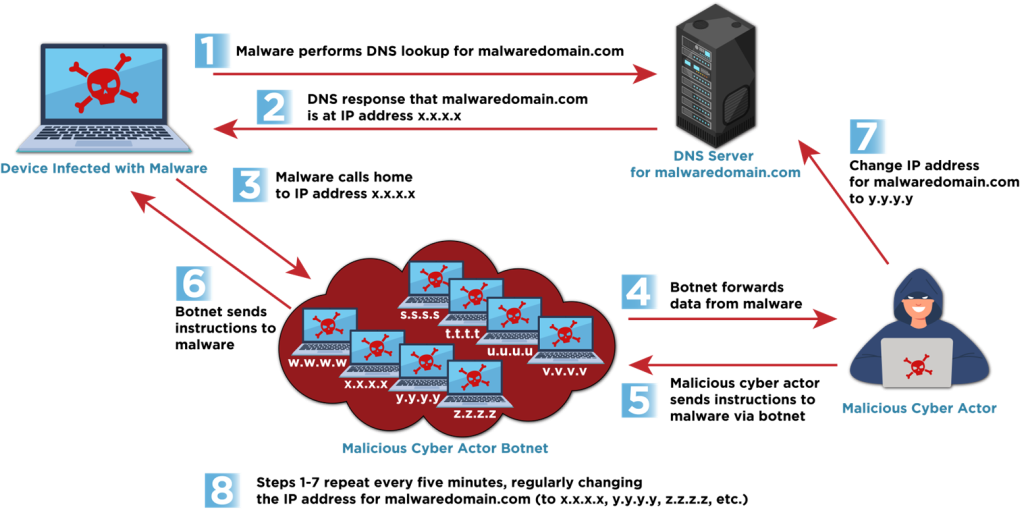

Fast Flux es una técnica de DNS que se utiliza para evadir la detección y mantener una infraestructura resiliente para comando y control (C2), phishing y distribución de malware. Implica la rápida evolución de los registros DNS (direcciones IP o servidores de nombres), lo que dificulta a los defensores rastrear el origen de la actividad maliciosa y bloquearla.

A menudo se alimenta de botnets formadas por grandes redes de sistemas comprometidos que actúan como proxies o repetidores para facilitar estos cambios rápidos.

El boletín de CISA destaca dos tipos principales de esta técnica: Single Flux y Double Flux.

- Al usar Single Flux, los atacantes rotan frecuentemente las direcciones IP asociadas a un nombre de dominio en las respuestas DNS.

- Con Double Flux, además de rotar las IP del dominio, los propios servidores DNS también cambian rápidamente, lo que añade una capa adicional de ofuscación que dificulta aún más los intentos de desmantelamiento.

CISA afirma que Fast Flux es ampliamente utilizado por actores de amenazas de todos los niveles, desde ciberdelincuentes de bajo nivel hasta actores estatales altamente sofisticados.

La agencia destaca los casos de Gamaredon, ransomware Hive, ransomware Nefilim y proveedores de servicios de alojamiento web a prueba de balas, todos ellos utilizando Fast Flux para evadir a las fuerzas del orden y los esfuerzos de desmantelamiento que podrían interrumpir sus operaciones.

Recomendaciones

CISA ha enumerado múltiples medidas para ayudar a detectar y detener Fast Flux y mitigar la actividad facilitada por esta técnica de evasión.

- Analizar los registros de DNS para detectar rotaciones frecuentes de direcciones IP, valores TTL bajos, alta entropía de IP y resoluciones geográficamente inconsistentes.

- Integrar fuentes de amenazas externas y servicios de reputación DNS/IP en firewalls, SIEM y resolutores DNS para identificar dominios Fast Flux conocidos e infraestructura maliciosa.

- Utilizar datos de flujo de red y la monitorización del tráfico DNS para detectar grandes volúmenes de consultas salientes o conexiones a numerosas IP en períodos cortos. Identifique dominios o correos electrónicos sospechosos y compárelos con anomalías de DNS para detectar campañas que utilizan Fast Flux para facilitar el phishing, la distribución de malware o la comunicación C2.

- Implementar algoritmos de detección específicos para cada organización basados en el comportamiento histórico de DNS y las líneas base de la red, mejorando así la precisión de la detección en comparación con las reglas genéricas.

Para mitigar este problema, CISA recomienda usar listas negras de DNS/IP y reglas de firewall para bloquear el acceso a la infraestructura de Fast Flux y, siempre que sea posible, filtrar el tráfico a los servidores internos para su posterior análisis.

También se recomienda utilizar la puntuación de reputación para el bloqueo de tráfico, implementar un registro centralizado y alertas en tiempo real para anomalías de DNS, y participar en redes de intercambio de información.

Fuente: BC