Según los informes, el código fuente de Grand Theft Auto 5 se filtró en Nochebuena, poco más de un año después de que los actores de la amenaza Lapsus$ hackearon la empresa Rockstar Games y robaran datos corporativos.

Rockstar Games fue hackeado en 2022 por miembros del notorio grupo LAPSUS$/DEV-0537, que obtuvieron acceso al servidor interno Slack de la empresa y a la wiki de Confluence.

Los enlaces para descargar el código fuente se compartieron en numerosos canales, incluido Discord, un sitio web oscuro y un canal de Telegram que los delincuentes informáticos utilizaron anteriormente para filtrar datos robados de Rockstar.

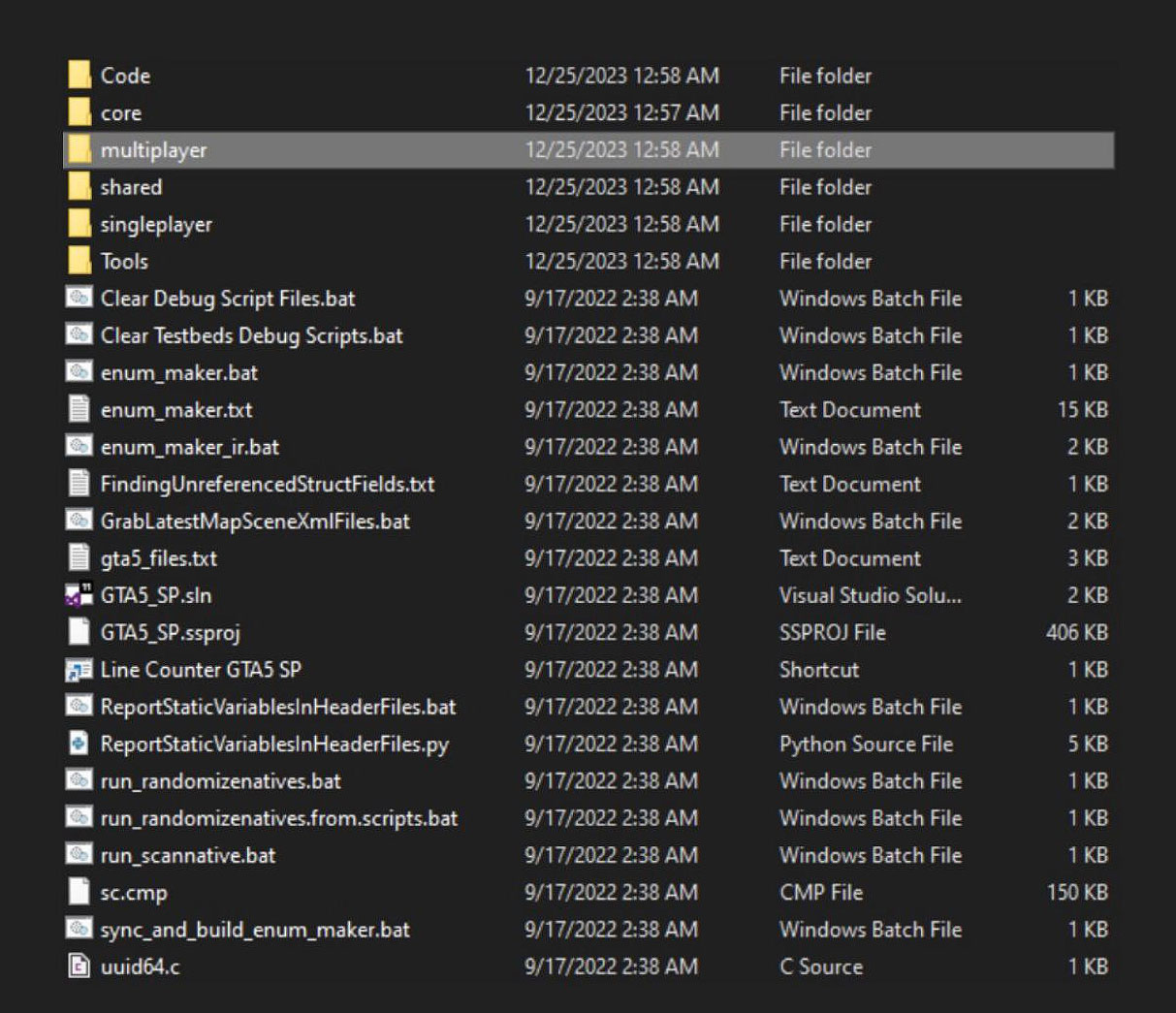

En una publicación en un canal de filtración de Grand Theft Auto en Telegram, el propietario del canal conocido como 'Phil' publicó enlaces al código fuente robado y compartió una captura de pantalla de una de las carpetas.

El propietario del canal también rindió homenaje al hacker de Lapsus$ Arion Kurtaj, quien anteriormente filtró videos previos al lanzamiento de Grand Theft Auto 6 bajo el nombre "TeaPotUberHacker". Kurtaj fue sentenciado recientemente a una estadía hospitalaria indefinida por un juez del Reino Unido por el ataque a Rockstar y Uber.

En 2022, los actores de amenazas afirmaron haber robado el código fuente y los activos de GTA 5 y GTA 6, incluida una versión de prueba de GTA 6, y parte del contenido robado se filtró en foros y Telegram. El actor de amenazas también compartió muestras del código fuente de GTA 5 como prueba de que habían robado los datos.

El grupo de investigación de seguridad vx-underground dice que hablaron con el filtrador de Discord, quien dijo que el código fuente se filtró antes de lo esperado."Afirman haber recibido el código fuente en agosto de 2023", se lee en una publicación de vx-underground.

Si bien BleepingComputer revisó la filtración, que parece ser un código fuente legítimo de GTA 5, no se ha podido verificar de forma independiente su autenticidad.

Los delincuentes informáticos de Lapsus$ se destacaron por sus habilidades para realizar ataques de ingeniería social y intercambio de SIM para violar las redes corporativas. Algunos ciberataques conocidos atribuidos al grupo de hackers incluyen Uber, Microsoft, Rockstar Games, Okta, Nvidia, Mercado Libre, T-Mobile, Ubisoft, Vodafone y Samsung.

Como parte de estos ataques, los actores de amenazas intentarían extorsionar a las empresas para que no filtraran datos robados, que en muchos casos eran códigos fuente y datos de clientes.

El éxito de estos ataques llevó a la Junta de Revisión de Seguridad Cibernética del Departamento de Seguridad Nacional (DHS) a analizar sus tácticas y compartir recomendaciones para prevenir ataques similares en el futuro.

Si bien el grupo Lapsus$ no ha estado muy activo después de que los miembros fueron arrestados, se le dijo a BleepingComputer que ahora se cree que algunos de los miembros están activos en el colectivo conocido como Scattered Spider.

Scattered Spider comparte tácticas similares a Lapsus$, utilizando ingeniería social, phishing, fatiga MFA y ataques de intercambio de SIM para obtener acceso inicial a la red de grandes organizaciones.

Fuente: BC