La empresa Ivanti advierte que atacantes están explotaron activamente una vulnerabilidad de ejecución remota de código de Connect Secure en ataques de día cero para instalar malware en los dispositivos.

El problema de seguridad, ahora identificado como CVE-2025-0282 (CVSS 9.0), es una falla crítica de desbordamiento de búfer basada en pila que afecta a Ivanti Connect Secure 22.7R2.5 y anteriores, Ivanti Policy Secure 22.7R1.2 y anteriores, e Ivanti Neurons para puertas de enlace ZTA 22.7R2.3 y anteriores. Permite a un atacante no autenticado ejecutar código de forma remota en los dispositivos.

Aunque la falla tiene un amplio impacto, el proveedor especificó que solo se observaron ataques contra los dispositivos Connect Secure y también señaló que la cantidad de clientes afectados es "limitada".

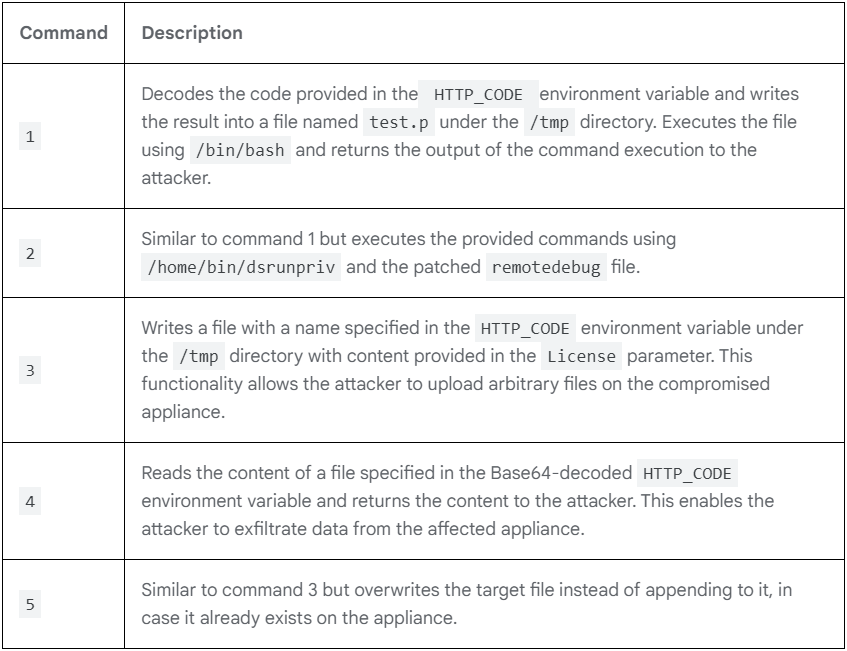

Según la empresa de ciberseguridad Mandiant (ahora parte de Google Cloud), los atacantes comenzaron a aprovechar la vulnerabilidad desde mediados de diciembre y utilizaron el kit de herramientas de malware Spawn personalizado. El marco malicioso generalmente se asocia con un presunto espionaje vinculado a China que la empresa rastrea como UNC5337 y es probable que sea parte de un grupo más grande rastreado como UNC5221.

La empresa afirma que se dio cuenta de las vulnerabilidades después de que la herramienta Ivanti Integrity Checker Tool (ICT) detectara actividad maliciosa en los dispositivos de los clientes. Ivanti inició una investigación y confirmó que los actores de amenazas estaban explotando activamente CVE-2025-0282 como un día cero.

Aunque la falla afecta a los tres productos, Ivanti afirma que solo la han visto explotada en los dispositivos Ivanti Connect Secure.

"Tenemos conocimiento de un número limitado de dispositivos Ivanti Connect Secure de clientes que han sido explotados por CVE-2025-0282 en el momento de la divulgación", se lee en una publicación del blog de Ivanti.

Ivanti ha publicado rápidamente parches de seguridad para Ivanti Connect Secure, que se resuelven en la versión de firmware 22.7R2.5. Sin embargo, los parches para Ivanti Policy Secure e Ivanti Neurons para las puertas de enlace ZTA no estarán listos hasta el 21 de enero, según su boletín de seguridad.

Ivanti Policy Secure: esta solución no está diseñada para funcionar con Internet, lo que hace que el riesgo de explotación sea significativamente menor. La solución para Ivanti Policy Secure está prevista para su lanzamiento el 21 de enero de 2025 y estará disponible en el portal de descarga estándar. Los clientes siempre deben asegurarse de que su dispositivo IPS esté configurado de acuerdo con las recomendaciones de Ivanti y no exponerlo a Internet. "No tenemos conocimiento de que estos CVE se exploten en Ivanti Policy Secure o Neurons para las puertas de enlace ZTA", dice la empresa.

Ivanti Neurons para puertas de enlace ZTA: las puertas de enlace ZTA de Ivanti Neurons no se pueden explotar cuando están en producción. Si se genera una puerta de enlace para esta solución y se deja sin conexión a un controlador ZTA, existe el riesgo de explotación en la puerta de enlace generada. La solución está prevista para su lanzamiento el 21 de enero de 2025. No tenemos conocimiento de que estos CVE se exploten en las puertas de enlace ZTA.

Según el investigador de Macnica, Yutaka Sejiyama, había más de 3.600 dispositivos ICS expuestos en la web pública cuando Ivanti lanzó un parche para la vulnerabilidad.

La empresa recomienda que todos los administradores de Ivanti Connect Secure realicen análisis de TIC internos y externos. Si los análisis no arrojan resultados negativos, Ivanti sigue recomendando a los administradores que realicen un restablecimiento de fábrica antes de actualizar a Ivanti Connect Secure 22.7R2.5.

Sin embargo, si los análisis muestran signos de una vulneración, Ivanti afirma que un restablecimiento de fábrica debería eliminar cualquier malware instalado. El dispositivo debería volver a ponerse en producción con la versión 22.7R2.5

Las actualizaciones de seguridad también corrigen una segunda vulnerabilidad identificada como CVE-2025-0283, que según Ivanti actualmente no se está explotando ni está asociada con CVE-2025-0282. Esta falla permite que un atacante local autenticado aumente sus privilegios.

Fuente: BC