Una ola de ataques de apropiación de cuentas de Twitter/X ha visto comprometidas y utilizadas múltiples cuentas de redes sociales de alto perfil para difundir contenido malicioso destinado a robar criptomonedas. Los ataques utilizan una familia de malware conocida como crypto-drainers y, a menudo, se suministran a través de plataformas Drainer-as-a-Service (DaaS). Algunas víctimas recientes de alto perfil incluyen a la SEC y Mandiant.

Crypto Drainers y Drainers as a Service han recibido poca atención por parte de los investigadores de seguridad hasta la fecha a pesar de haber existido desde al menos 2021. En esta publicación, centramos la atención en Crypto Drainers y DaaS para crear conciencia sobre esta familia de amenazas y su impacto en las organizaciones.

Casos recientes

La cuenta de redes sociales X @SECGov de la Comisión de Bolsa y Valores de EE. UU. también se vio comprometida para publicar un anuncio falso sobre la aprobación de ETF (fondos cotizados en bolsa) de Bitcoin en bolsas de valores, lo que provocó que los precios de Bitcoin se dispararan brevemente.

El equipo de seguridad de X dijo más tarde que el secuestro se debió al secuestro de un número de teléfono asociado con la cuenta @SECGov en un ataque de intercambio de SIM. X también señaló que la cuenta de la SEC no tenía habilitada la autenticación de dos factores (2FA) en el momento en que fue hackeada.

Anteriormente, las cuentas Netgear y Hyundai MEA X también fueron secuestradas para promover sitios de criptomonedas falsos que empujaban a los vaciadores de billeteras, y la cuenta X de la firma de seguridad Web3 CertiK fue hackeada una semana antes con el mismo objetivo malicioso.

Además, los actores de amenazas se están apoderando cada vez más de cuentas X gubernamentales y empresariales verificadas con marcas de verificación 'doradas' y 'grises' para dar legitimidad a los tweets que redirigen a los usuarios a estafas de criptomonedas, sitios de phishing y sitios que difunden drenadores de criptomonedas.

Los usuarios de X también se encuentran bajo una avalancha incesante de anuncios maliciosos de criptomonedas que conducen a lanzamientos aéreos falsos, diversas estafas y, por supuesto, drenajes de criptomonedas y NFT.

Como dijeron los expertos en amenazas Blockchain de ScamSniffer en diciembre, se utilizó un drenaje de una sola pared conocido como 'MS Drainer' para robar aproximadamente 59 millones de dólares en criptomonedas de 63.000 personas en un anuncio publicitario X entre marzo y noviembre.

Introducción a DaaS y Crypto Drainers

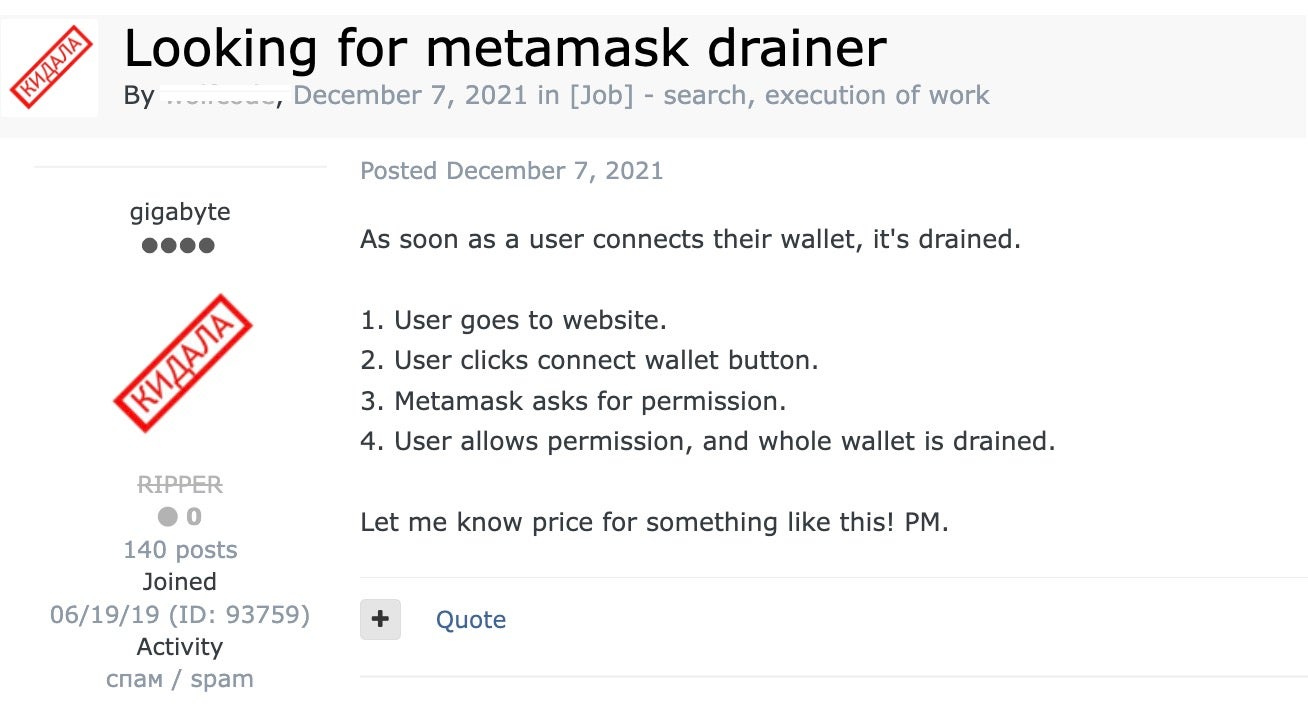

Un Crypto Drainers es una herramienta o script malicioso que está especialmente diseñado para transferir o redirigir criptomonedas desde la billetera de una víctima a aquella que está bajo el control de un atacante. Los Drainers dirigidos a MetaMask aparecieron por primera vez alrededor de 2021, donde se comercializaron abiertamente en foros y mercados clandestinos.

Sin embargo, los ataques de drenaje pueden darse de varias formas. Los contratos inteligentes maliciosos pueden contener funciones ocultas para activar transferencias no autorizadas. Otras formas de drenadores pueden explotar activadores basados en NFT o tokens para generar recursos falsos que a su vez facilitan la transferencia oculta y no autorizada de criptomonedas.

Este tipo de malware a menudo se proporcionan a través de un modelo Drainer-as-a-Service, en el que los proveedores de DaaS ofrecen software y soporte a los ciberdelincuentes por un porcentaje de los fondos robados. Los servicios que normalmente ofrece un DaaS moderno incluyen:

- Scripts llave en mano para drenaje de criptomonedas

- Contratos inteligentes personalizables

- Kits de phishing y servicios de ingeniería social

- Servicios premium OPSEC o de seguridad y anonimato

- Asistencia de integración y mezcla/ofuscación.

- Actualizaciones continuas, mantenimiento y soporte técnico.

Por ejemplo, se utilizan scripts de drenaje de criptomonedas llave en mano o listos para usar para facilitar la automatización del drenaje de criptomonedas de las carteras de destino. Están estructurados para que sean fáciles de entender e implementar, sin necesidad de conocimientos previos.

La criptomoneda robada se divide entre los afiliados (usuarios de DaaS) y los operadores de Daas. Normalmente, los operadores se quedan con entre el 5% y el 25% de lo recaudado, dependiendo de los servicios prestados.

La amenaza de ataques de apropiación de cuentas

El drenaje de criptomonedas puede ser enormemente rentable para los actores de amenazas cuando logran hacerse cargo de cuentas de redes sociales de alto perfil y utilizarlas para enviar contenido malicioso a grandes audiencias desde lo que parece ser una fuente confiable, como le sucedió recientemente a Mandiant y la Comisión de Bolsa y Valores de EE.UU.

Otras adquisiciones de cuentas de alto perfil incluyen CertiK y Bloomberg Crypto. A finales de diciembre, se informó que un estafador de criptomonedas robó 59 millones de dólares de 63.000 personas utilizando más de 10.000 sitios web de phishing.

Estos ataques suelen comenzar con un ataque de fuerza bruta a la contraseña. Esto implica intentar sistemáticamente todas las contraseñas posibles hasta encontrar la correcta. Las cuentas que carecen de 2FA o MFA son particularmente vulnerables a este tipo de ataques.

Una vez que un atacante obtiene acceso a la cuenta, puede distribuir enlaces de phishing a sitios web que alojan drenajes. Por ejemplo, pueden publicar contenido desde la cuenta que ofrece NFT gratuitos u otras recompensas a las personas que visitan el sitio y firman una transacción. Las víctimas involuntarias, creyendo que recibirán algo de valor, están demasiado dispuestas a conectar sus billeteras, sin saber que el sitio contiene un script para vaciar sus billeteras.

Los atacantes utilizan plataformas como X, Telegram y Discord para difundir sus enlaces de phishing, aprovechando la confianza y el alcance de las cuentas respetadas pero comprometidas para atacar a más víctimas.

Anatomía de un ataque | el escurridor CLINKSINK

En el incidente de Mandiant, los atacantes utilizaron malware llamado CLINKSINK, un drenaje de JavaScript ofuscado que acecha a las víctimas que caen en enlaces de phishing con señuelos con temas de criptomonedas.

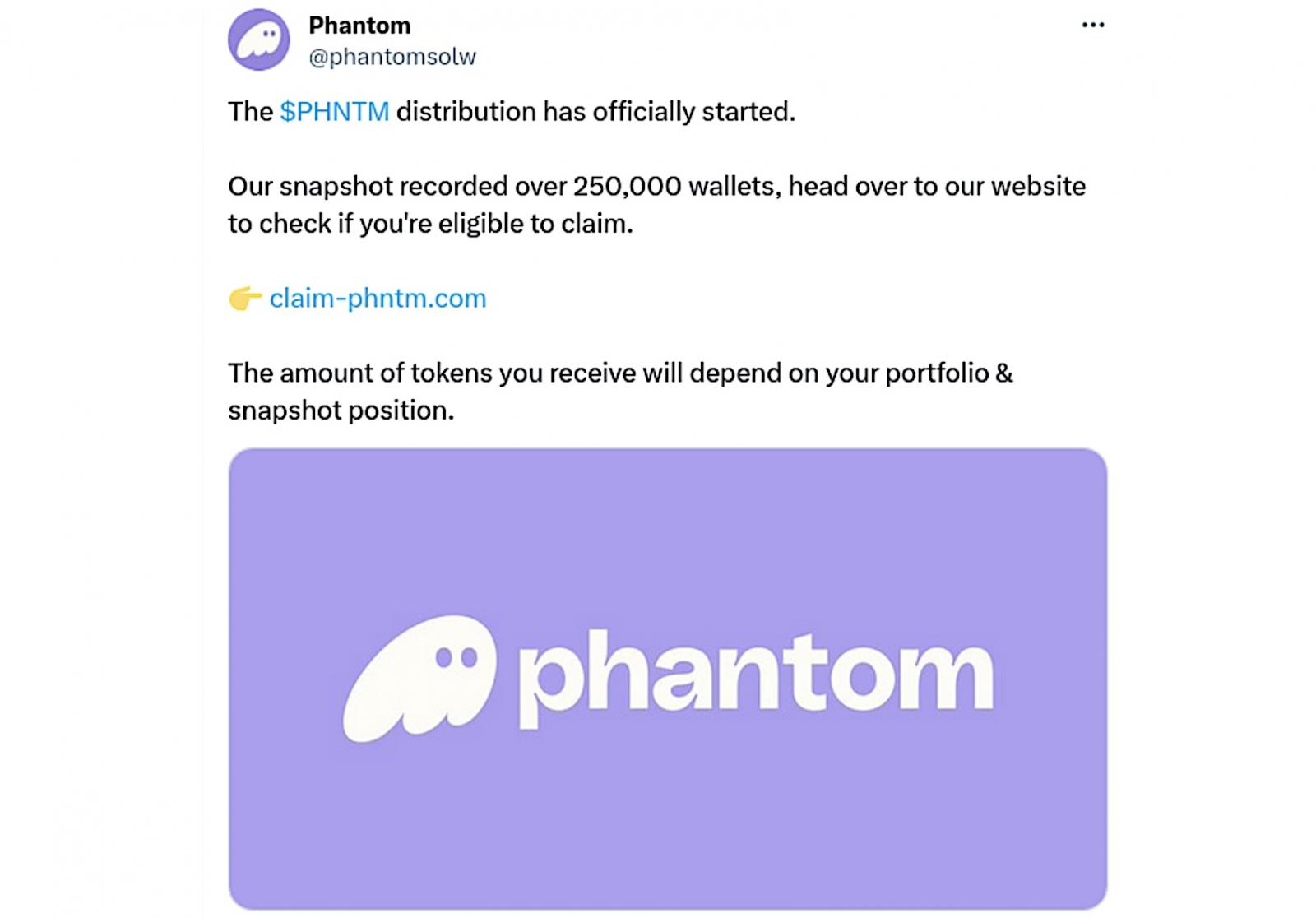

El actor de amenazas que se hizo cargo de la cuenta de redes sociales X de Mandiant la usó para compartir enlaces, redirigiendo a los más de 123.000 seguidores de la compañía a una página de phishing para robar criptomonedas. Estos señuelos a menudo se hacen pasar por recursos legítimos de criptomonedas, incluidos BONK, DappRadar y Phantom.

Se incita a las víctimas a conectar sus billeteras para reclamar un "airdrop": una distribución de tokens o monedas a otras direcciones de billetera como recompensa o promoción. Luego se les pide que firmen una "transacción" para completar la transferencia. Este es el paso crucial para los ladrones de criptomonedas, ya que implica que la víctima utilice su clave privada para autenticarse en la red Blockchain. Si el usuario completa este paso, el drenaje criptográfico puede proceder a transferir el contenido de la billetera de la víctima a la suya.

Mandiant dice que identificó 42 direcciones de billetera únicas utilizadas para recibir fondos robados en campañas recientes de CLINKSINK como la asociada con su reciente adquisición de cuenta Twitter/X. Varias ofertas de DaaS diferentes utilizan el malware CLINKSINK y no está claro en este momento qué DaaS pudo haber estado involucrado con el incidente particular relacionado con Mandiant.

Los drenajes de criptomonedas están aumentando

Los drenadores de criptomonedas se han vuelto cada vez más prominentes desde 2023 y muchos ahora se anuncian en mercados clandestinos y canales de Telegram. Mandiant identificó a Chick Drainer y Rainbow Drainer como dos ofertas de DaaS que utilizan CLINKSINK. Sin embargo, también se sospecha que el código fuente de CLINKSINK puede haberse filtrado y estar siendo utilizado por muchos otros actores de amenazas.

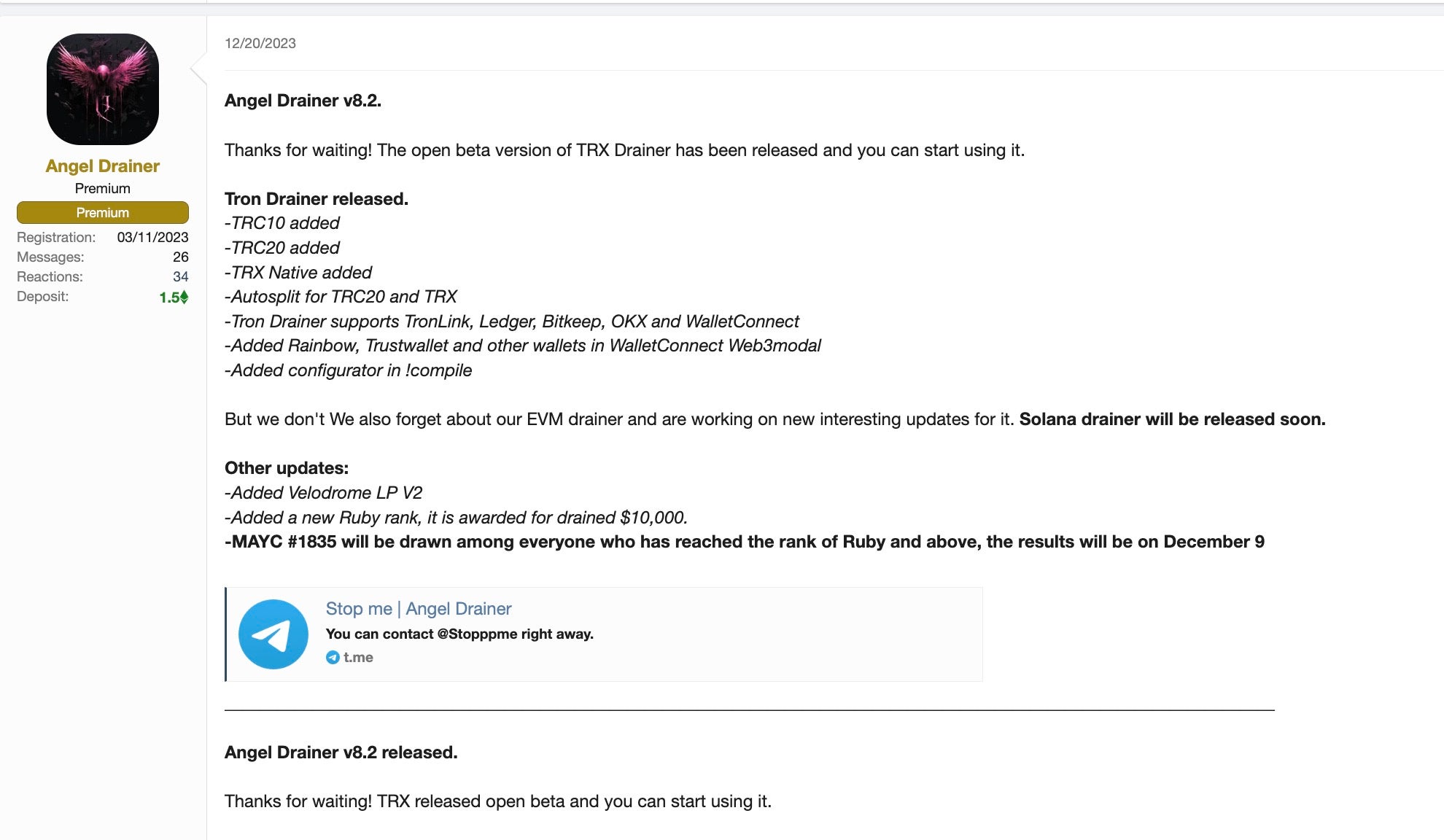

Otras dos ofertas de DaaS que se comercializan amplia y abiertamente son Angel Drainer y Multi-chain Drainer de Rugging.

Angel Drainer es un DaaS que surgió alrededor de agosto de 2023 y ofrece herramientas y servicios que fueron anunciados simultáneamente en Telegram por actores de amenazas conocidos como GhostSec. Además de recibir un descuento del 20%, los operadores también exigen que los afiliados realicen un depósito inicial de entre U$S 5.000 y U$S 10.000.

Multi-chain Drainer de Rugging es otra oferta que afirma admitir 20 plataformas criptográficas diferentes. Los operadores intentan atraer a los afiliados ofreciéndoles tarifas bajas, alrededor del 5-10% de las ganancias de los afiliados.

Prevención de ataques de drenaje

Aunque los drenadores de criptomonedas tienen como objetivo principal robar activos criptográficos de individuos, las empresas y organizaciones deben estar alerta ya que sus cuentas de redes sociales pueden convertirse en parte de la cadena de ataque. Los empleados o unidades de negocio dentro de la organización que se ocupan de activos de criptomonedas también podrían estar en riesgo.

Para combatir la amenaza de ataques de los drenadores de criptomonedas, es importante asegurarse de que 2FA o MFA estén habilitados para todas las cuentas de redes sociales. Se recomienda a los usuarios de criptomonedas que tengan el mismo tipo de precaución y estén atentos a los intentos de ingeniería social con NFT, "airdrops" y otros anuncios criptográficos que lo harían con los correos electrónicos y otros canales de comunicación. Los usuarios también deberían considerar la adopción de billeteras basadas en hardware para mayor seguridad.

Conclusión

De baja habilidad, bajo riesgo, alta recompensa, al igual que Ransomware-as-a-Service (RaaS) antes, Drainer-as-a-Service (DaaS) ofrece a aquellos con intenciones maliciosas una vía fácil hacia el ecosistema de crimeware. Y, al igual que con las ofertas anteriores de RaaS, no nos sorprenderá ver que la competencia entre los operadores de DaaS resulte en una carrera hacia el fondo en cuanto a precios, lo que tentará aún más a realizar actividades maliciosas.

Las credenciales y el acceso a las cuentas de redes sociales deben recibir las mismas consideraciones de seguridad que otros servicios empresariales, ya que incluso el acceso temporal a la audiencia de las redes sociales de una empresa ahora puede usarse para causar daños mucho mayores.

Fuente: SentinelOne | BC