Un nuevo actor de amenaza con el nombre de "Fire Ant" está atacando infraestructuras de virtualización como parte de una campaña prolongada de ciberespionaje.

Según dijo la emprsa Sygnia, la actividad, observada este año, está diseñada principalmente para infiltrarse en los entornos VMware ESXI y vCenter de las organizaciones, así como los dispositivos de red. "El actor de amenaza aprovechó las combinaciones de técnicas sofisticadas y sigilosas que crean cadenas de ataque de múltiples capas para facilitar el acceso a activos de red restringidos y segmentados dentro de los entornos aislados", dijo la compañía de seguridad.

"El atacante demostró un alto grado de persistencia y maniobrabilidad operativa, operando a través de esfuerzos de erradicación, adaptándose en tiempo real para erradicar y contener acciones para mantener el acceso a la infraestructura de compromiso".

Se evalúa que Fire Ant comparte herramientas y se superpone con campañas anteriores orquestadas por UNC3886, un grupo de espionaje cibernético de China-Nexus conocido por su focalización persistente de dispositivos de borde y tecnologías de virtualización desde al menos 2022.

Se ha encontrado que los ataques establecen un control arraigado de los hosts ESXi de VMware y los servidores vCenter, lo que demuestra capacidades avanzadas para pivotar en entornos de huéspedes y omitir la segmentación de la red al comprometer los dispositivos de red.

Otro aspecto notable es la capacidad del actor de amenaza para mantener la resistencia operativa al adaptarse a los esfuerzos de contención, cambiar a diferentes herramientas, utilizar backdoors para lograr persistencia y alterar las configuraciones de la red para restablecer el acceso a redes comprometidas.

La violación de la capa de gestión de virtualización se logra mediante la explotación de CVE-2023-34048, una falla de seguridad conocida en el servidor vMware vCenter que ha sido explotado por UNC3886 como un Zero-Day durante años antes de que Broadcom lo solucione en octubre de 2023.

El actor de amenazas demostró una sólida capacidad para comprometer y aprovechar la infraestructura de VMware mediante un enfoque estructurado:

- Compromiso inicial de vCenter: Explota la vulnerabilidad CVE-2023-34048 para ejecutar código remoto sin autenticación en vCenter, obteniendo así el control de la capa de gestión de virtualización.

- Movimiento lateral a hosts ESXi y persistencia: Desde vCenter, extrae las credenciales de la cuenta de servicio "vpxuser" y la utilizan para acceder a los hosts ESXi conectados. Implementa múltiples puertas traseras persistentes tanto en los hosts ESXi como en vCenter para mantener el acceso tras reinicios.

- Acceso y explotación de máquinas virtuales invitadas: Con el control del hipervisor, el atacante interactua directamente con las máquinas virtuales invitadas. Manipula los procesos VMX y utiliza la vulnerabilidad CVE-2023-20867 para ejecutar comandos a través de PowerCLI sin credenciales de invitado, manipula las herramientas de seguridad y extrae credenciales de instantáneas de memoria, incluyendo controladores de dominio.

"Desde vCenter, extrajeron las credenciales de la cuenta de servicio 'VPXUSER' y las usaron para acceder a los hosts ESXI conectados. Implementaron múltiples puertas traseras persistentes tanto en los hosts ESXi como en el vCenter para mantener el acceso a través de los reinicios. El nombre de archivo de la puerta trasera, el hash y la técnica de implementación alinearon la familia de malware Virtualpita".

También es un implante basado en Python ("Autobackup.bin") que proporciona una ejecución de comandos remotos y capacidades de descarga y carga de archivos. Se ejecuta en backgroud como un demonio.

Al obtener acceso no autorizado al hipervisor, los atacantes aprovecharon otro defecto en las herramientas VMware (CVE-2023-20867) para interactuar directamente con las máquinas virtuales de los invitados a través de PowerCLI, así como interferir con el funcionamiento de las herramientas de seguridad y las credenciales extraídas de las instantáneas de la memoria, incluidos los controladores de dominio.

Algunos de los otros aspectos cruciales de la artesanía del actor de amenaza son los siguientes

- Lanzar V2RAY Framework para facilitar crear un túnel

- Implementar máquinas virtuales no registradas directamente en múltiples hosts ESXi

- Desglosar las barreras de segmentación de red y establecer la persistencia de los segmentos de red

- Resistir a la respuesta a incidentes y los esfuerzos de remediación al volver a comprometer los activos y, en algunos casos, combinarse renombrando sus cargas útiles para hacer pasar por herramientas forenses

La cadena de ataque finalmente abre un camino para que Fire Ant mantenga el acceso persistente y encubierto desde el hipervisor hasta los sistemas operativos huéspedes. Sygnia también describió que el adversario poseía una "comprensión profunda" de la arquitectura y las políticas de red del entorno objetivo para alcanzar los activos aislados de otro modo.

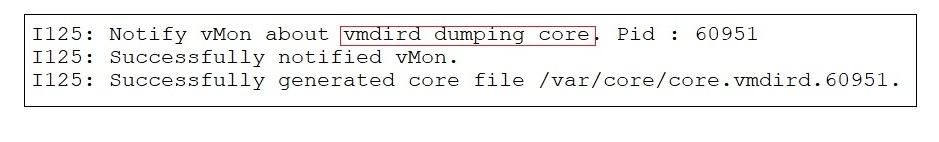

Fire Ant se enfoca inusualmente en permanecer sin ser detectado y deja una huella de intrusión mínima. Esto se evidencia en los pasos tomados por los atacantes para manipular el registro de los hosts ESXI terminando el proceso "VMSYSLOGD", suprimiendo efectivamente un seguimiento de auditoría y limitando la visibilidad forense.

Los hallazgos subrayan una tendencia preocupante que involucra la orientación persistente y exitosa de los dispositivos de la red de los actores de amenaza, particularmente los de China, en los últimos años.

"Esta campaña subraya la importancia de la visibilidad y la detección dentro de la capa de hipervisor e infraestructura, donde las herramientas de seguridad de punto final tradicional son ineficaces", dijo Sygnia.

Fuente: THN