Se están desarrollando computadoras cuánticas activamente que, con el tiempo, podrán descifrar la criptografía actual de la que dependemos para proteger las comunicaciones modernas. Los avances recientes en computación cuántica han puesto de relieve la vulnerabilidad de la criptografía convencional a estos ataques.

Por ejemplo, más del 35% del tráfico HTTPS no relacionado con bots que llega a Cloudflare es seguro poscuántico. El Instituto Nacional de Estándares y Tecnología (NIST) también reconoce la urgencia de esta transición.

El 15 de noviembre de 2024, el NIST realizó un anuncio histórico al establecer un cronograma para la eliminación gradual de RSA y la Criptografía de Curva Elíptica (ECC), los algoritmos criptográficos convencionales que sustentan prácticamente todo el internet actual. Según el anuncio del NIST, estos algoritmos tradicionales quedarán obsoletos para 2030 y completamente prohibidos para 2035.

El Consorcio Europeo de la Industria Cuántica (QuIC) también presentó su Documento de Posición sobre la Estrategia Cuántica de la UE, que ofrece una visión estratégica para el futuro de las tecnologías cuánticas en Europa.

La privacidad es un derecho humano fundamental y que la criptografía avanzada debe ser accesible para todos sin concesiones. Nadie debería estar obligado a pagar más por la seguridad poscuántica. Más de un tercio del tráfico humano que pasa por Cloudflare actualmente ya disfruta de esta seguridad mejorada, y se preve que esta proporción aumente a medida que más navegadores y clientes se actualicen para admitir la criptografía poscuántica.

Si bien se han logrado grandes avances en la protección del tráfico web humano, no todas las aplicaciones son aplicaciones web. Y todas las organizaciones tienen aplicaciones internas (tanto web como de otro tipo) que no admiten la criptografía poscuántica.

Según un estudio de Deloitte, más de la mitad de las organizaciones creen que los conjuntos de datos actuales ya están amenazados por los futuros avances en computación cuántica. En una encuesta a más de 400 profesionales de ciberseguridad, el 50,2 % de los encuestados afirmó que su organización corre el riesgo de sufrir ataques de "recoger ahora, descifrar después", mediante los cuales los ciberdelincuentes extraen datos cifrados anticipándose al momento en que las computadoras cuánticas puedan descifrar los algoritmos criptográficos existentes.

Este fenómeno se conoce como el "Día Q" y los expertos creen que ocurrirá en los próximos 5 a 10 años. Sin el desarrollo del cifrado cuántico seguro, esto podría dejar toda la información digital vulnerable a las amenazas. En la edición del tercer trimestre de 2022 de la revista Infosecurity, Joseph Carson, científico jefe de seguridad y CISO asesor de Delinea, explicó: "La computación cuántica expone a un grave riesgo a uno de los pilares fundamentales de la industria de la seguridad: el cifrado, ya que todo lo que hoy ciframos con una clave privada en el mundo digital se podrá descifrar con una computadora cuántica en un futuro próximo".

¿Cómo deberían las organizaciones actualizar el tráfico confidencial de su red corporativa para que sea compatible con la criptografía poscuántica? Las organizaciones pueden tunelizar el tráfico de su red corporativa a través de la plataforma Zero Trust de Cloudflare, protegiéndolo contra adversarios cuánticos sin la molestia de actualizar individualmente cada aplicación, sistema o conexión de red corporativa.

¿Por qué migrar a la criptografía poscuántica y por qué ahora?

1. El reto de la desactualización de la criptografía

La historia demuestra que actualizar o eliminar algoritmos criptográficos obsoletos de los sistemas operativos es extremadamente difícil. Por ejemplo, aunque la función hash MD5 se consideró insegura en 2004 y quedó obsoleta hace tiempo, siguió utilizándose con el protocolo de autenticación empresarial RADIUS hasta 2024. Este ejemplo subraya el enorme reto que supone actualizar los sistemas heredados —la dificultad para lograr criptoagilidad—, que será igual de exigente cuando llegue el momento de migrar a la criptografía poscuántica. Por lo tanto, tiene sentido comenzar este proceso ahora.

2. La amenaza de "recolectar ahora, descifrar después" (harvest now, decrypt later)

Aunque las computadoras cuánticas carecen de suficientes cúbits para descifrar la criptografía convencional hoy en día, los adversarios pueden recolectar y almacenar comunicaciones cifradas o robar conjuntos de datos con la intención de descifrarlos una vez que la tecnología cuántica madure. Los datos datos cifrados hoy con criptografía débil, podrían convertirse en un lastre en 10 o 15 años. Por esta razón, es importante trabajar con proveedores de servicios que puedan asegurar una transición hacia la seguridad cuántica.

El gobierno de EE.UU. ya está abordando estos riesgos. El 16 de enero de 2025, la Casa Blanca emitió la Orden Ejecutiva 14144 sobre el Fortalecimiento y la Promoción de la Innovación en la Ciberseguridad Nacional. Esta orden exige a las agencias gubernamentales "actualizar periódicamente una lista de categorías de productos en las que los productos compatibles con la criptografía poscuántica (PQC) estén ampliamente disponibles".

Migración en dos fases hacia la criptografía poscuántica

En Cloudflare, por ejemplo, se han centrado principalmente en migrar el protocolo TLS v1.3 a criptografía poscuántica. TLS protege principalmente las comunicaciones de las aplicaciones web, pero también se utiliza ampliamente para proteger el correo electrónico, la mensajería, las conexiones VPN, el DNS y muchos otros protocolos. Esto convierte a TLS en el protocolo ideal para migrar a la criptografía poscuántica.

La migración implica la actualización de dos componentes críticos de TLS v1.3: las firmas digitales utilizadas en los certificados y los mecanismos de intercambio de claves.

Fase 1: Migración de intercambio de claves

Los protocolos de acuerdo de intercambio de claves permiten a dos partes establecer de forma segura una clave secreta compartida que pueden utilizar para proteger y cifrar sus comunicaciones. Hoy en día, los proveedores han convergido en gran medida en la transición de TLS v1.3 para dar soporte a un protocolo de intercambio de claves poscuántico conocido como ML-KEM (Module-lattice based Key-Encapsulation Mechanism Standard). Hay dos razones principales para priorizar la migración del acuerdo de claves:

- Rendimiento: ML-KEM funciona bien con el protocolo TLS v1.3, incluso en conexiones de red de corta duración.

- Seguridad: La criptografía convencional es vulnerable a ataques de "recoger ahora, descifrar después". En este modelo de amenaza, un adversario intercepta y almacena comunicaciones cifradas hoy y, posteriormente (en el futuro), utiliza una computadora cuántica para obtener la clave secreta, comprometiendo la comunicación.

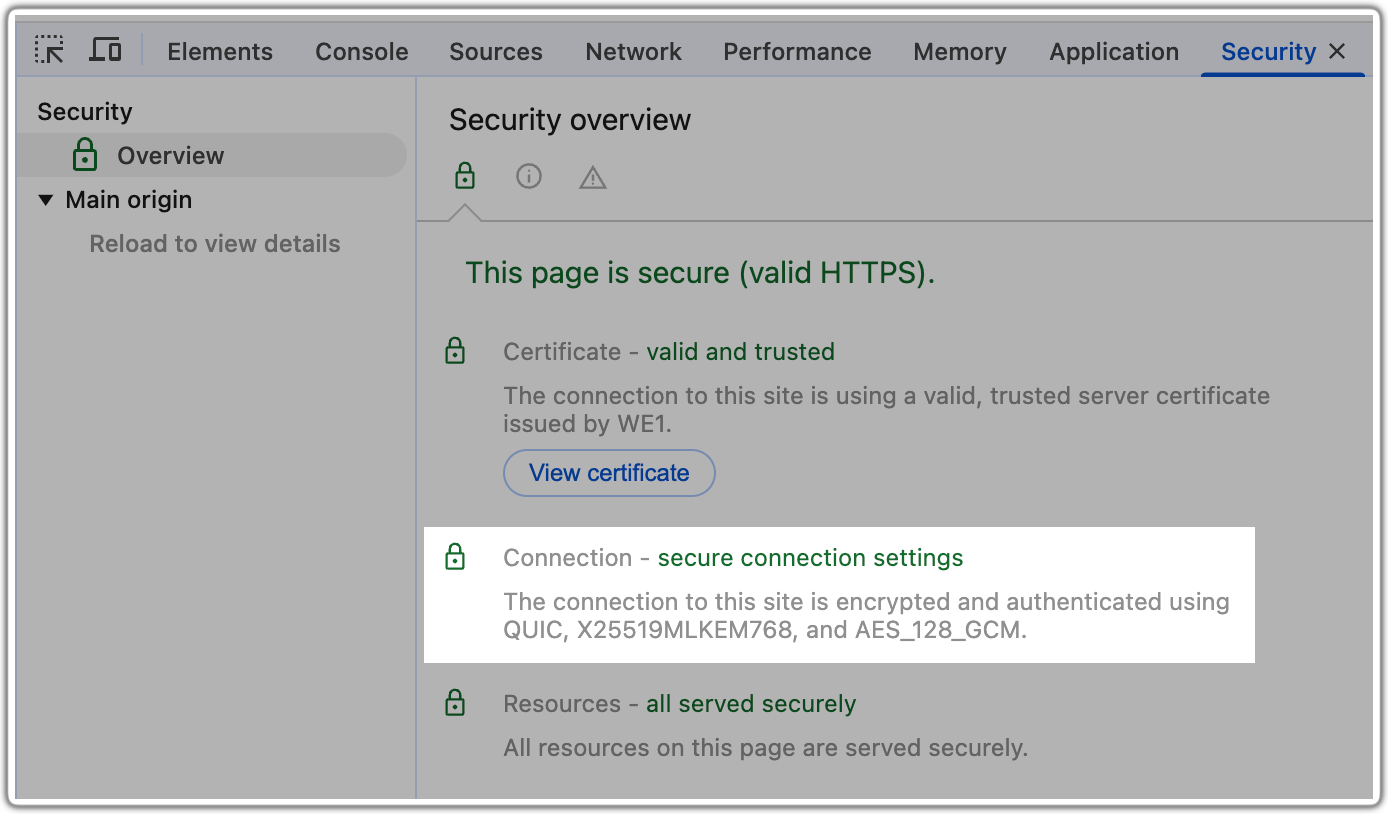

Aquí mostramos cómo verificar si el navegador Chrome está usando ML-KEM para el intercambio de claves al visitar un sitio web: inspeccionar la página > pestaña Seguridad > buscar X25519MLKEM768.

Esto indica que el navegador utiliza el protocolo de acuerdo de claves ML-KEM en combinación con criptografía de curva elíptica convencional en la curva X25519. Esto proporciona la protección de la criptografía convencional de eficacia probada (X25519) junto con el nuevo acuerdo de claves postcuántico (ML-KEM).

Fase 2: Migración de firmas digitales

Las firmas digitales se utilizan en los certificados TLS para validar la autenticidad de las conexiones, lo que permite al cliente estar seguro de que realmente se está comunicando con el servidor y no con un adversario que se hace pasar por él.

Sin embargo, las firmas digitales postcuánticas son significativamente más grandes y, por lo tanto, más lentas que sus contrapartes actuales. Este impacto en el rendimiento ha ralentizado su adopción, especialmente porque ralentizan las conexiones TLS de corta duración.

Afortunadamente, las firmas postcuánticas no son necesarias para prevenir ataques de recolección inmediata y descifrado posterior. En cambio, protegen principalmente contra ataques de un adversario que utiliza activamente un ordenador cuántico para manipular una conexión TLS activa. Aún queda tiempo antes de que las computadoras cuánticas puedan lograr esto, por lo que la migración de firmas digitales es una prioridad menor.

El riesgo más significativo para la mayoría de los líderes empresariales y organizaciones es que la implementación de la criptografía poscuántica (PQC) llevará mucho tiempo, como señaló Phil Venables en una entrada reciente sobre cómo los ejecutivos deberían adoptar un enfoque táctico para implementar la PQC.

La PQC es el esfuerzo de la industria para defenderse de estos riesgos, similar al movimiento Y2K, pero adaptado al siglo XXI. La PQC define los estándares criptográficos e implementa algoritmos de nuevo diseño que se espera sean resistentes a ataques tanto de computadoras clásicas como cuánticas.

Los líderes empresariales deberían analizar la PQC con más detalle y debatir cómo implementarla con sus equipos de seguridad. Prepararse para la PQC puede ayudarles a reducir los riesgos futuros y a ser más resilientes ante los desafíos de la evolución tecnológica.

Nuevos estándares

Los nuevos estándares del NIST son un paso importante en la dirección correcta, pero la migración a la criptografía cuántica no se concretará ni siquiera en 12 meses. Si bien una década puede parecer muy lejana, la realidad es que el trabajo necesario tomará ese tiempo de preparación, y esperar podría significar que ya es demasiado tarde. Hay cuatro pasos clave que puede tomar hoy mismo para prepararse para la criptografía poscuántica.

- Desarrollar un plan: Los CISO, CIO y CTO deben elaborar una hoja de ruta para implementar la criptografía resistente a la cuántica. Este plan debe equilibrar el coste, el riesgo y la usabilidad, a la vez que garantiza la integración de los nuevos algoritmos en los sistemas existentes.

- Identificar y proteger: Evaluar los datos y sistemas con mayor riesgo ante las amenazas cuánticas, incluyendo todos los sistemas que utilizan cifrado asimétrico e intercambio de claves, los sistemas que utilizan firmas digitales como PKI, firmas de software y firmware, y mecanismos de autenticación. Se puede consultar el análisis de amenazas cuánticas de Google para determinar qué cambios deben abordarse primero.

- Anticipar los efectos a nivel de todo el sistema: Analizar el riesgo general que una migración a la criptografía cuántica podría suponer para otros sistemas. Esto podría ser similar al problema del Y2K, donde el formato de los datos (por ejemplo, firmas digitales más grandes) en bases de datos y aplicaciones podría requerir cambios de software significativos más allá de la criptografía.

- Aprender de la experiencia: Reflexionar sobre cómo su organización ha abordado desafíos anteriores relacionados con la criptografía, como la vulnerabilidad Heartbleed en TLS y la retirada de SHA1. Comprenda qué funcionó bien y qué mejoras fueron necesarias para guiar su enfoque hacia la adopción de PQC. Realizar un ejercicio de simulación con los equipos directivos puede ayudar a identificar posibles desafíos de forma temprana mediante la simulación de la migración de sistemas criptográficos.

Cronograma para la Adopción de PQC

El programa PQC de NCSC de UK planea emitir una guía específica sobre patrones y configuraciones para tecnologías criptográficas comunes cuando estén listas para su uso y continuar actualizando estas recomendaciones en el futuro. El cronograma en tres etapas es el siguiente:

2028 – Descubrimiento y evaluación

Se espera que las grandes organizaciones y aquellas que gestionan su propia infraestructura de TI creen un plan de migración inicial en los próximos dos o tres años. Este debe identificar:

- Las actividades de migración más tempranas y de mayor prioridad

- Las dependencias de sus proveedores e infraestructura física, con todas las necesidades comunicadas a los proveedores

- La inversión necesaria para implementar las actividades de migración

- El requisito de migrar cualquier raíz de confianza de hardware de larga duración

2031 - Ejecutar actualizaciones de alta prioridad y perfeccionar los planes

Durante los siguientes dos o tres años, las organizaciones pertinentes deben completar sus actividades de migración prioritarias para proteger sus activos más críticos. Este período también debe utilizarse para preparar la infraestructura de la organización para soportar un futuro de PQC.

Se deben realizar mejoras en el plan de migración inicial para garantizar una ruta clara hacia la migración completa para 2035, teniendo en cuenta la evolución futura del ecosistema.

2035 - Migración completa de PQC

En los próximos cuatro años, las organizaciones deberían implementar el plan, incorporando nuevas tecnologías criptográficas.

Para obtener más información sobre criptografía postcuántica se puede consultar el boletín de GuardedBox, los cursos de Alfred Menezes, PQC de Cloudflare, PQC de Google, PQC de UK y PQC de NIST.