La semana pasada, un investigador de seguridad envió 122 GB de datos extraídos de miles de canales de Telegram a Troy Hunt, creador de HaveIBeenPwn.

El archivo contenía 1.748 archivos con 2 mil millones de líneas y 361 millones de direcciones de correo electrónico únicas, de las cuales 151 millones nunca antes se habían visto en Have I Been Pwned (HIBP). Junto a esas direcciones había contraseñas y, en muchos casos, el sitio web al que pertenecen los datos. Lo datos ya se encuentran cargados en HIBP

porque hay una gran cantidad de direcciones de correo electrónico nunca antes vistas y, según todas las comprobaciones realizadas, son datos legítimos.Muchas de las filtraciones que circulan por Internet, se distribuyen a través de Telegram, ya que es sencillo publicar esta clase de datos en la plataforma.

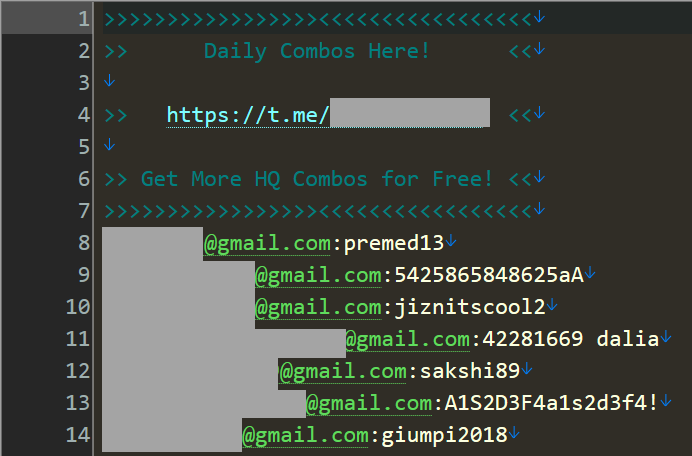

Estos grupos se conocen como "combolists", es decir, son combinaciones de direcciones de correo electrónico o nombres de usuario y contraseñas. La combinación de estos es obviamente lo que se usa para autenticarse en varios servicios, y a menudo vemos que los atacantes los usan para montar ataques de "relleno de credenciales" en los que usan las listas para intentar acceder a cuentas en masa.

La lista anterior simplemente divide los combos en sus respectivos proveedores de servicios de correo electrónico. Por ejemplo, el último ejemplo de Gmail contiene más de un cuarto de millón de registros como esta:

Ese es solo uno de los muchos archivos en muchos canales diferentes de Telegram. Los datos enviados procedían de 518 canales diferentes y ascendían a 1.748 archivos. Algunos de los archivos literalmente no tienen datos (0 kb), otros tienen muchos gigabytes con muchas decenas de millones de filas.

Esto se parece mucho al resultado de un malware ladrón de información (infostealer) que obtuvo credenciales cuando fueron ingresadas en sitios web en máquinas comprometidas.

Fuente: TroyHunt