Microsoft está probando una nueva función de Defender for Endpoint que bloqueará el tráfico hacia y desde endpoints no detectados para frustrar los intentos de ataque de movimiento lateral en la red.

Como reveló la compañía a principios de esta semana, esto se logra conteniendo las direcciones IP de los dispositivos que aún no se han detectado ni incorporado a Defender for Endpoint.

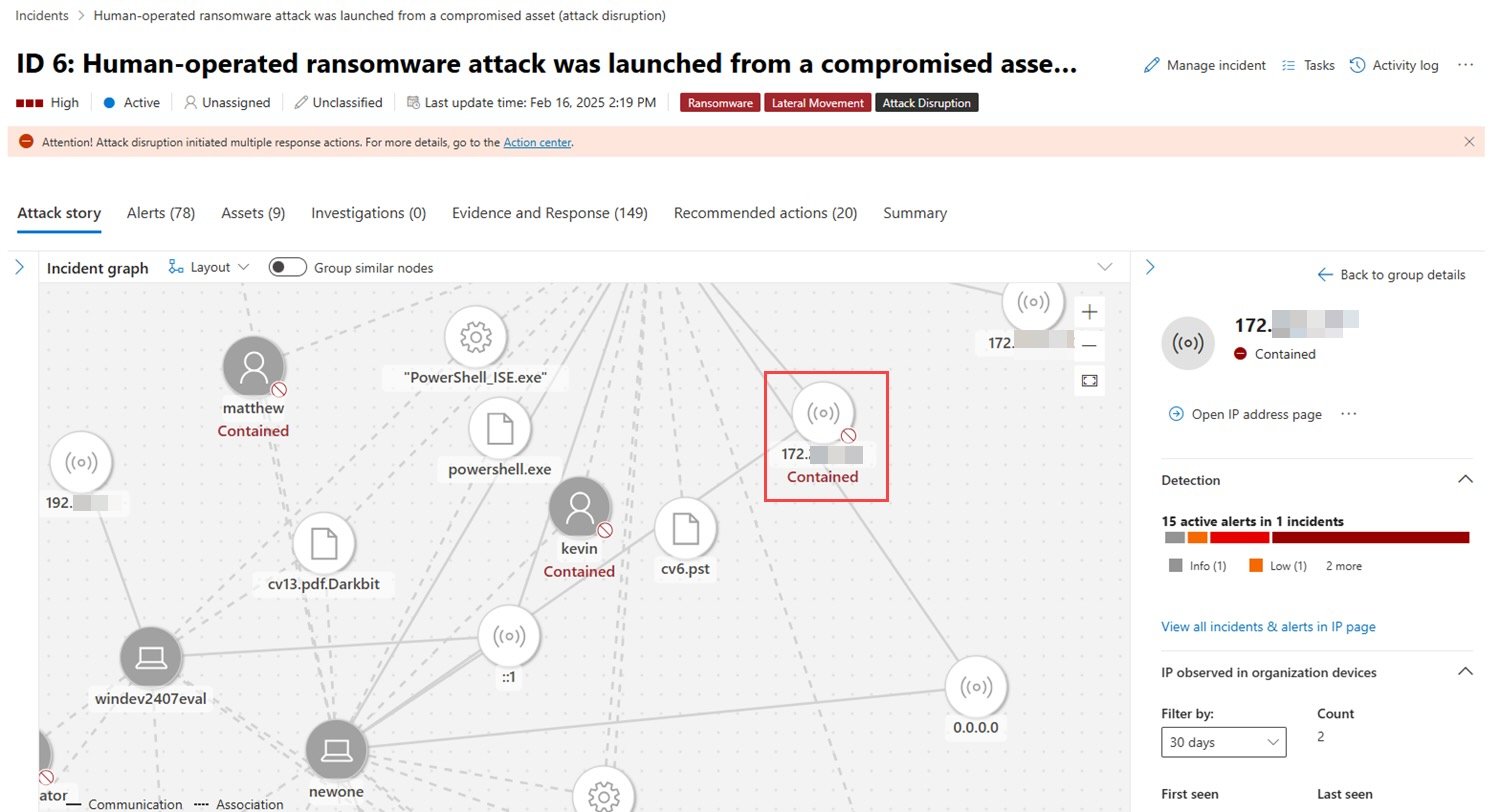

Ese mismo mes, la compañía ya había revelado que Defender for Endpoint también podía aislar cuentas de usuario comprometidas para bloquear el movimiento lateral en ataques de ransomware de teclado manual mediante la interrupción automática de ataques. Esta función permite aislar cuentas de usuarios comprometidas y bloquear el movimiento lateral en ataques manuales con el teclado.

Redmond afirma que la nueva función para bloquear tráfico evitará que los actores de amenazas se propaguen a otros dispositivos no comprometidos, bloqueando la comunicación entrante y saliente con dispositivos que utilizan direcciones IP contenidas.

"Contener una dirección IP asociada a dispositivos no detectados o no incorporados a Defender for Endpoint se realiza automáticamente mediante la interrupción automática de ataques. La política Contener IP bloquea automáticamente una dirección IP maliciosa cuando Defender detecta que la dirección IP está asociada a un dispositivo no detectado o no incorporado", explica Microsoft.

Mediante la interrupción automática de ataques, Defender detecta un dispositivo malicioso e identifica su función para aplicar una política adecuada que contenga automáticamente un activo crítico. La contención granular se logra bloqueando únicamente puertos y direcciones de comunicación específicos. Los administradores también pueden detener la contención de una dirección IP restaurando su conexión a la red en cualquier momento.

Esta nueva función estará disponible en dispositivos con Defender for Endpoint integrado y que ejecuten Windows 10, Windows 2012 R2, Windows 2016 y Windows Server 2019+.

Desde junio de 2022, Defender for Endpoint también puede aislar dispositivos Windows pirateados y no administrados, bloqueando toda comunicación hacia y desde los dispositivos comprometidos para impedir que los atacantes se propaguen a través de las redes de las víctimas.

Microsoft también comenzó a probar la compatibilidad con el aislamiento de dispositivos de Defender for Endpoint en dispositivos Linux integrados, y esta función está disponible para el público general en macOS y Linux desde octubre de 2023.

Fuente: BC