Terminator EDR Killer (Spyboy), es una herramienta maliciosa utiliza un controlador vulnerable de Windows para desactivar prácticamente cualquier software de seguridad, incluyendo antivirus y soluciones de detección y respuesta de punto final. El surgimiento de este método de ataque plantea una seria preocupación para los usuarios, ya que se ha convertido en una técnica popular entre los operadores de ransomware y atacantes respaldados por estados en los últimos años.

Funcionamiento de Terminator

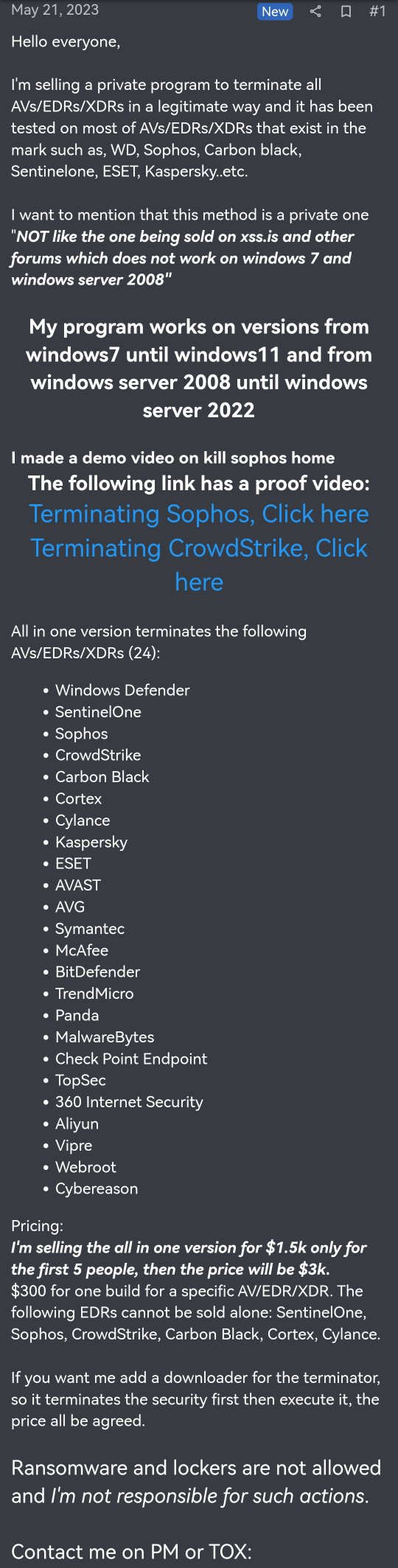

Terminator está siendo vendido en un foro ruso conocido como RAMP (Ransom Anon Mark[et] Place), por un individuo identificado como Spyboy. Este vendedor asegura que la herramienta es capaz de eludir las medidas de protección de al menos 24 soluciones de seguridad, antivirus y EDR, con precios que oscilan entre los U$S 300 por un único ataque y los U$S 3.000 por un ataque completo.

Para utilizar esta herramienta, los atacantes primero necesitan obtener privilegios administrativos en los sistemas objetivo y engañar al usuario para que permita que la herramienta se ejecute a través de la ventana emergente de Control de Cuenta de Usuario (UAC).

Una vez en marcha, Terminator inserta en la carpeta

C:\Windows\System32\drivers\ un controlador de

kernel legítimo y firmado por Zemana Anti-Malware. Lo novedoso es que

el archivo recibe un nombre aleatorio entre cuatro y diez caracteres.

Posteriormente, la herramienta simplemente termina con cualquier proceso de

nivel de usuario creado por software antivirus o EDR.

En circunstancias normales, el controlador se llamaría zamguard64.sys o zam64.sys. El controlador está firmado por "Zemana Ltd.".

Bring Your Own Vulnerable Driver (BYOVD)

En los ataques Bring Your Own Vulnerable Driver (BYOVD), los actores de amenazas abusan de las vulnerabilidades de los controladores firmados y legítimos, en los que se basan los productos de seguridad, para lograr una explotación exitosa en modo kernel y deshabilitar las soluciones de defensa.

Recientemente, un par de ataques BYOVD llegaron a los titulares, realizados respectivamente por una pandilla de ransomware y grupos de APT.

Terminator utiliza la técnica de ataque BYOVD, que involucra a los actores de amenazas que implementan controladores que están firmados legítimamente y se pueden cargar con éxito en los sistemas Windows.

Sin embargo, estos controladores tienen vulnerabilidades que otorgan a los atacantes la capacidad de ejecutar el código proporcionado por el atacante en el contexto del kernel. Esto coloca a los atacantes en una posición privilegiada, permitiéndoles eludir las limitaciones impuestas por el sistema operativo a los procesos de los usuarios. El uso constante de la técnica BYOVD por parte de los actores de amenazas se ha observado en los últimos años, lo que ha llevado a una mayor conciencia dentro de la comunidad de seguridad de la información con respecto a su existencia e implicaciones.

Terminator utiliza la técnica BYOVD mediante la implementación y la carga de versiones vulnerables de los controladores del kernel antimalware de Zemana. Esto permite la ejecución de código malicioso proporcionado por el atacante en modo kernel, lo que otorga a los atacantes la capacidad de finalizar cualquier sistema o proceso de usuario, incluidos los asociados con los mecanismos de detección.

Amplia afectación y detección de Terminator

El impacto de Terminator es significativo, ya que funciona en todos los dispositivos que ejecutan Windows 7 y versiones posteriores, lo que abarca prácticamente a todos los usuarios de Windows en la actualidad. Incluso aquellos que no utilizan soluciones de seguridad de terceros, como BitDefender, Avast o Malwarebytes, corren el riesgo de ser afectados, ya que incluso Windows Defender, el antivirus nativo de Microsoft, puede ser eludido por esta amenaza.

Aunque el autor de la herramienta afirma que solo puede engañar a 24 soluciones de seguridad, un análisis de VirusTotal revela que el archivo de controlador utilizado por Terminator no es detectado por 71 antivirus y soluciones EDR. Ejemplo con Sophos y CrowdStrike.

Los expertos sugieren que se pueden emplear reglas YARA y Sigma (por hash y por nombre) creadas por investigadores de amenazas para identificar el controlador vulnerable mediante su hash o nombre, o bien bloquear el certificado de firma del controlador de Zemana Anti-Malware para mitigar este tipo de ataque.