Toyota Financial Services (TFS) ha confirmado que detectó acceso no autorizado en algunos de sus sistemas en Europa y África después de que el ransomware Medusa reivindicara un ataque a la empresa.

Toyota Financial Services, una subsidiaria de Toyota Motor Corporation, es una entidad global con presencia en el 90% de los mercados donde Toyota vende sus automóviles, brindando financiamiento automotriz a sus clientes.

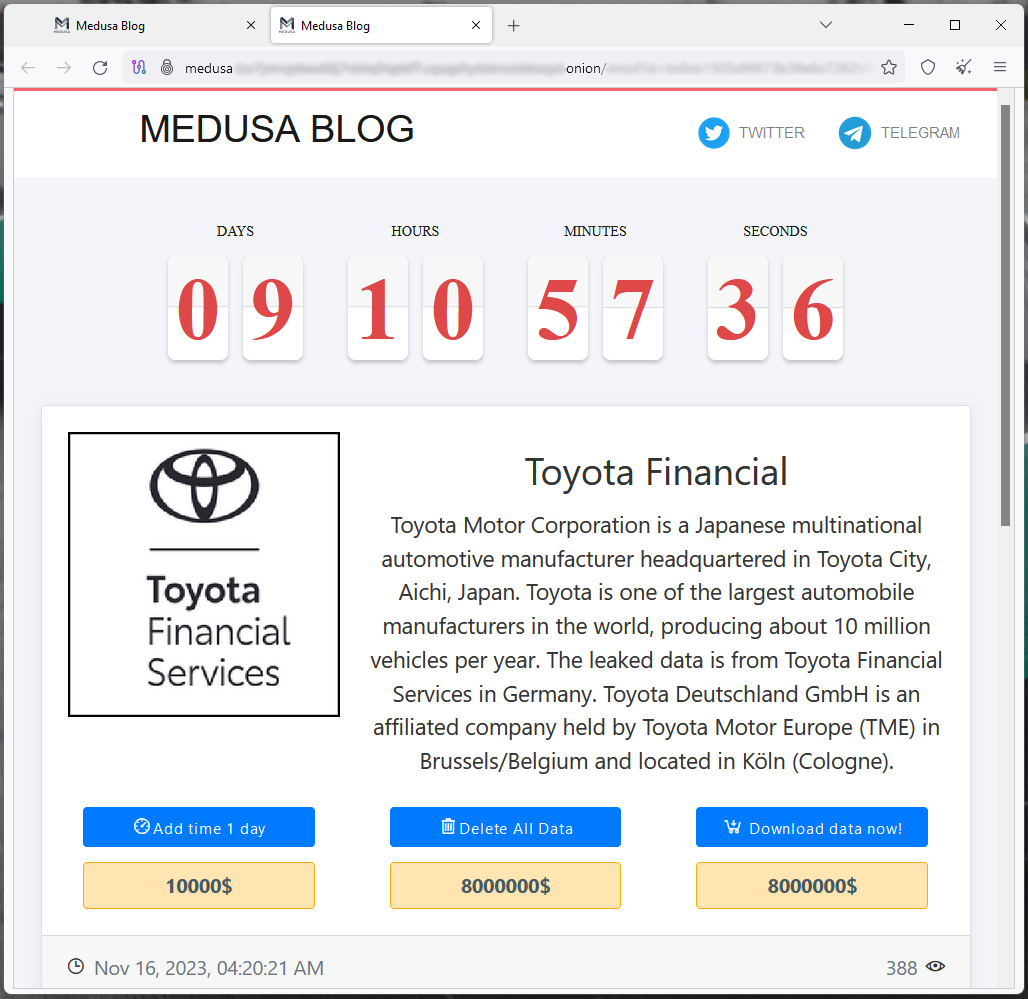

La banda de ransomware Medusa incluyó a TFS en su sitio de filtración de datos en la web oscura, exigiendo un pago de 8.000.000 de dólares para eliminar datos supuestamente robados de la empresa japonesa. Los actores de la amenaza le dieron a Toyota 10 días para responder, con la opción de extender el plazo por U$S 10.000 por día.

Si bien Toyota Finance no confirmó si se robaron datos en el ataque, los actores de la amenaza afirman haber extraído archivos y amenazan con una filtración de datos si no se paga el rescate.

Para probar la intrusión, los piratas informáticos publicaron datos de muestra que incluyen documentos financieros, hojas de cálculo, facturas de compra, contraseñas de cuentas cifradas, ID de usuario y contraseñas en texto claro, acuerdos, escaneos de pasaportes, organigramas internos, informes de desempeño financiero, direcciones de correo electrónico del personal y más.

Medusa también proporciona un archivo .TXT con la estructura de árbol de archivos de todos los datos que afirman haber robado de los sistemas de Toyota. La mayoría de los documentos están en alemán, lo que indica que los piratas informáticos lograron acceder a los sistemas que sirven a las operaciones de Toyota en Europa Central.

BleepingComputer se acercó al fabricante de automóviles japonés para solicitar un comentario sobre los datos filtrados y un portavoz de la compañía proporcionó la siguiente declaración:

"Toyota Financial Services Europe & Africa identificó recientemente actividad no autorizada en los sistemas de un número limitado de sus ubicaciones. Desconectamos ciertos sistemas para investigar esta actividad y reducir el riesgo y también comenzamos a trabajar con las autoridades. "Por ahora, este incidente se limita a Toyota Financial Services Europa y África".

En cuanto al estado de los sistemas afectados y su regreso estimado a las operaciones normales, el portavoz nos dijo que el proceso de volver a poner los sistemas en línea ya está en marcha en la mayoría de los países.

¿Otra infracción de Citrix Bleed?

Hoy temprano, luego de que Medusa revelara que TFS era su víctima, el analista de seguridad Kevin Beaumont destacó que la oficina alemana de la empresa tenía un punto final Citrix Gateway expuesto a Internet que no se había actualizado desde agosto de 2023, lo que indica que era vulnerable al Citrix Bleed crítico ( CVE-2023-4966) problema de seguridad.

Hace unos días, se confirmó que los operativos de ransomware Lockbit estaban utilizando exploits disponibles públicamente para Citrix Bleed para lograr infracciones contra el Banco Industrial y Comercial de China (ICBC), DP World, Allen&Overy y Boeing.

Es posible que otros grupos de ransomware hayan comenzado a explotar Citrix Bleed, aprovechando la enorme superficie de ataque que se estima cuenta con varios miles de puntos finales.

Fuente: BleepingComputer