Se ha identificado una vulnerabilidad crítica en los flujos libxml de PHP, que podría afectar a las aplicaciones web que utilizan las extensiones DOM o SimpleXML para las solicitudes HTTP.

La falla, identificada como CVE-2025-1219, implica el manejo incorrecto del encabezado content-type al solicitar un recurso redirigido, lo que genera riesgos de seguridad como la interpretación errónea de documentos y la omisión de la validación.

La vulnerabilidad afecta a las versiones de PHP: inferiores a 8.1.32, <8.2.28, <8.3.18, <8.4.5.

Detalles de la vulnerabilidad PHP

El problema surge cuando el contenedor de flujo HTTP sigue una redirección. En lugar de borrar los encabezados capturados previamente antes de ejecutar las solicitudes posteriores, añade los encabezados de varias solicitudes a una única matriz.

Esto genera una matriz que contiene los encabezados de todas las solicitudes, y los encabezados de la última solicitud se colocan en último lugar.

La función php_libxml_input_buffer_create_filename() o php_libxml_sniff_charset_from_stream() escanea esta matriz en busca de un encabezado de tipo de contenido para determinar el conjunto de caracteres de la respuesta.

Sin embargo, procesa los encabezados secuencialmente de arriba a abajo y se detiene en el primer encabezado de tipo de contenido que encuentra.

Según el informe de PHP, este encabezado podría no corresponder a la respuesta final que contiene el cuerpo HTML que se está analizando. En consecuencia, los documentos podrían analizarse con un conjunto de caracteres incorrecto, lo que podría generar problemas de seguridad.

Esta vulnerabilidad puede permitir a los atacantes manipular el análisis de los documentos aprovechando la detección de conjuntos de caracteres incorrectos. Por ejemplo:

Los documentos podrían malinterpretarse, alterando su significado original. Los procesos de validación podrían omitirse si un documento se analiza incorrectamente.

Exportar dichos documentos mediante métodos como saveHtml() podría generar resultados no deseados con el conjunto de caracteres original conservado. Las aplicaciones que utilizan las extensiones DOM o SimpleXML de PHP para solicitudes HTTP son particularmente vulnerables.

Prueba de Concepto

Una prueba de concepto (PoC) demuestra cómo se puede explotar esta vulnerabilidad:

Un script de redirección (redirect.php) envía un encabezado content-type que especifica un conjunto de caracteres (UTF-16) y redirige a otro recurso. Al acceder mediante las extensiones DOMDocument o SimpleXML de PHP, el encabezado de tipo de contenido inicial se utiliza incorrectamente para el análisis, en lugar del de la respuesta final.

Este comportamiento puede provocar análisis incorrectos y omisiones de validación, como se observa en escenarios donde el contenido HTML exportado conserva su conjunto de caracteres original a pesar de ser manipulado.

Para protegerse contra CVE-2025-1219, se recomienda encarecidamente a los usuarios que actualicen sus instalaciones de PHP a una de las versiones parcheadas. Reinicie cualquier servicio que dependa de PHP después de la actualización.

Vulnerabilidad en Apache Tomcat

Una vulnerabilidad crítica en Apache Tomcat (CVE-2025-24813 - CVSS 9.9) ha sido explotada activamente por atacantes para lograr la ejecución remota de código (RCE) en servidores vulnerables.

Esta vulnerabilidad afecta a las versiones 9.0.0-M1 a 9.0.98, 10.1.0-M1 a 10.1.34 y 11.0.0-M1 a 11.0.2, y se ha resuelto en las versiones 9.0.99, 10.1.35 y 11.0.3.

La falla explota la gestión de Apache Tomcat de solicitudes PUT parciales y la equivalencia de rutas, lo que permite a los atacantes eludir las restricciones de seguridad y ejecutar código arbitrario sin autenticación en condiciones específicas.

Según Insikt Group, la explotación implica un proceso de dos pasos. Primero, los atacantes envían una solicitud PUT con una carga útil de Java serializada y maliciosa a un directorio con permisos de escritura.

Esta carga útil está diseñada para activar un RCE al deserializarse. A continuación, se envía una solicitud GET con una cookie "JSESSIONID" especialmente diseñada, lo que provoca que el servidor deserialice la carga útil y ejecute código arbitrario.

Para una explotación exitosa, se requieren condiciones específicas, como permisos de escritura para el servlet predeterminado, compatibilidad parcial con PUT y el uso de persistencia de sesión basada en archivos con una biblioteca vulnerable a la deserialización.

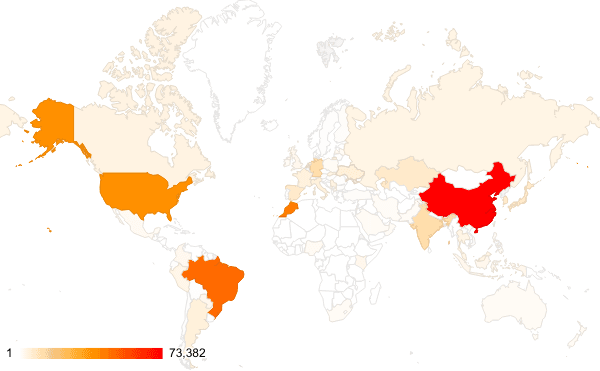

Estas condiciones no suelen cumplirse por defecto, lo que limita el alcance de la explotación. Se han observado intentos de explotación activos a nivel mundial, con atacantes atacando sistemas principalmente en Estados Unidos, Japón, India, Corea del Sur y México.

La rápida disponibilidad de exploits de prueba de concepto (PoC) ha reducido las barreras para la explotación, permitiendo que incluso atacantes menos sofisticados intenten explotar esta vulnerabilidad. A pesar de estos intentos, su explotación exitosa es difícil debido a los prerrequisitos específicos requeridos.

Mitigaciones

Para mitigar los riesgos asociados con CVE-2025-24813, las organizaciones deben actualizar a las versiones parcheadas de Apache Tomcat (9.0.99, 10.1.35 o 11.0.3) lo antes posible.

En los casos en que la actualización no sea factible de inmediato, implementar controles a nivel de red para restringir el acceso al servidor Tomcat puede proporcionar protección temporal. Además, se deben deshabilitar métodos HTTP innecesarios e implementar controles de acceso estrictos puede reducir aún más el riesgo de explotación.

Para detectar y bloquear el tráfico malicioso, también se recomienda la monitorización continua de indicadores de amenazas y el uso de firewalls de aplicaciones web (WAF).

Fuente: CybersecurityNews I | II