ESET Research ha estado siguiendo de cerca las operaciones de ciberespionaje de Winter Vivern (TA473) durante más de un año y, durante el monitoreo de rutina, descubrió que el grupo comenzó a explotar una vulnerabilidad XSS de día cero en el servidor de correo web Roundcube el 11 de octubre de 2023. Se trata de una vulnerabilidad diferente a la CVE-2020-35730, que también fue explotada por el grupo según nuestra investigación.

Según los datos de telemetría de ESET, la campaña se dirigió a servidores de Roundcube Webmail pertenecientes a entidades gubernamentales y a un think tank, todos ellos en Europa.

El grupo de APT Winter Vivern ha estado atacando otros servidores de correo

electrónico de entidades gubernamentales, al menos desde 2022. ESET Research

recomienda actualizar Roundcube Webmail a la última versión disponible lo

antes posible.

Cronología de la divulgación de la vulnerabilidad:

- 2023-10-12: ESET Research informó de la vulnerabilidad al equipo de Roundcube.

- 2023-10-14: El equipo de Roundcube respondió y reconoció la vulnerabilidad.

- 2023-10-14: El equipo de Roundcube parcheó la vulnerabilidad.

- 2023-10-16: El equipo de Roundcube publicó actualizaciones de seguridad para solucionar la vulnerabilidad (1.6.4, 1.5.5 y 1.4.15).

- 2023-10-18: ESET CNA publica un CVE para la vulnerabilidad(CVE-2023-5631).

- 2023-10-25: Publicación del blog de ESET Research.

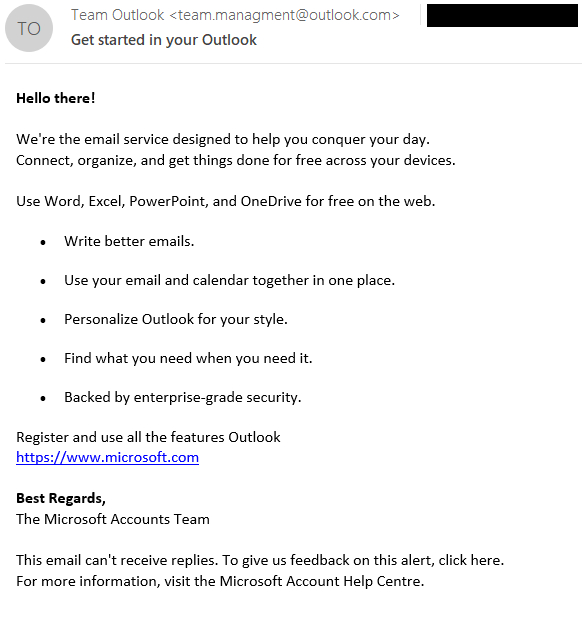

La explotación de la vulnerabilidad XSS, asignada CVE-2023-5631, puede realizarse de forma remota mediante el envío de un mensaje de correo electrónico especialmente diseñado. En esta campaña de Winter Vivern, los correos electrónicos se enviaron desde team.managment@outlook[.]com y tenían como asunto "Get started in your Outlook".

En resumen, mediante el envío de un mensaje de correo electrónico especialmente diseñado, los atacantes son capaces de cargar código JavaScript arbitrario en el contexto de la ventana del navegador del usuario de Roundcube. No se requiere ninguna interacción manual aparte de ver el mensaje en un navegador web.

Winter Vivern es un grupo de ciberespionaje revelado por primera vez por DomainTools en 2021. Se cree que lleva activo al menos desde 2020 y sus objetivos son gobiernos de Europa y Asia Central. Para comprometer a sus objetivos, el grupo utiliza documentos maliciosos, sitios web de phishing y un backdoor PowerShell personalizado (véanse los artículos del Centro Estatal de Ciberprotección de Ucrania y de SentinelLabs).

Se cree, con poca confianza, que Winter Vivern está vinculado a MoustachedBouncer, un sofisticado grupo alineado con Bielorrusia sobre el que se publicó datos por primera vez en agosto de 2023.

Winter Vivern ha estado atacando servidores de correo electrónico Zimbra y Roundcube pertenecientes a entidades gubernamentales al menos desde 2022 (véase este artículo de Proofpoint). En particular, el grupo explotó CVE-2020-35730, otra vulnerabilidad XSS en Roundcube, en agosto y septiembre de 2023. Sednit (también conocido como APT28) también está explotando esta antigua vulnerabilidad XSS en Roundcube, a veces contra los mismos objetivos.

Se recomienda actualizar de inmediato cualquier versión de RoudCube.

Fuente: ESET