Verizon Business publicó su ya clásico Informe de Investigaciones de Violaciones de Datos (DBIR) de 2025, que revela un aumento significativo de los ciberataques. El informe reveló que la participación de terceros en las filtraciones se ha duplicado hasta alcanzar el 30%, y la explotación de vulnerabilidades ha aumentado un 34%, lo que genera un preocupante panorama de amenazas para las empresas a nivel mundial.

Para Verizon, un incidente es un "evento de seguridad que compromete la integridad, la confidencialidad o la disponibilidad de un activo de información", mientras que una filtración de datos es un "incidente que resulta en la divulgación confirmada, no solo en la posible exposición, de datos a una parte no autorizada".

Resultados del informe

El informe, que analizó más de 22.000 incidentes de seguridad, incluyendo 12.195 filtraciones de datos confirmadas, reveló que el abuso de credenciales (22%) y la explotación de vulnerabilidades (20%) siguen siendo los principales vectores de ataque iniciales, lo que pone de relieve la necesidad crítica de reforzar las medidas de seguridad.

"Los hallazgos del DBIR subrayan la importancia de una estrategia de defensa multicapa", afirmó Chris Novak, vicepresidente de Soluciones de Ciberseguridad Global de Verizon Business. "Las empresas necesitan invertir en medidas de seguridad robustas, incluyendo políticas de contraseñas robustas, la corrección oportuna de vulnerabilidades y una formación integral en seguridad para los empleados".

El DBIR 2025 también arrojó luz sobre las tendencias específicas de cada sector, revelando un aumento alarmante de los ataques motivados por espionaje en los sectores manufacturero y sanitario, y amenazas persistentes para los sectores educativo, financiero y minorista. El informe también destacó el impacto desproporcionado del ransomware en las pequeñas y medianas empresas (PyMEs).

Las principales conclusiones del informe enfatizan la urgencia de que las empresas aborden las amenazas de ciberseguridad:

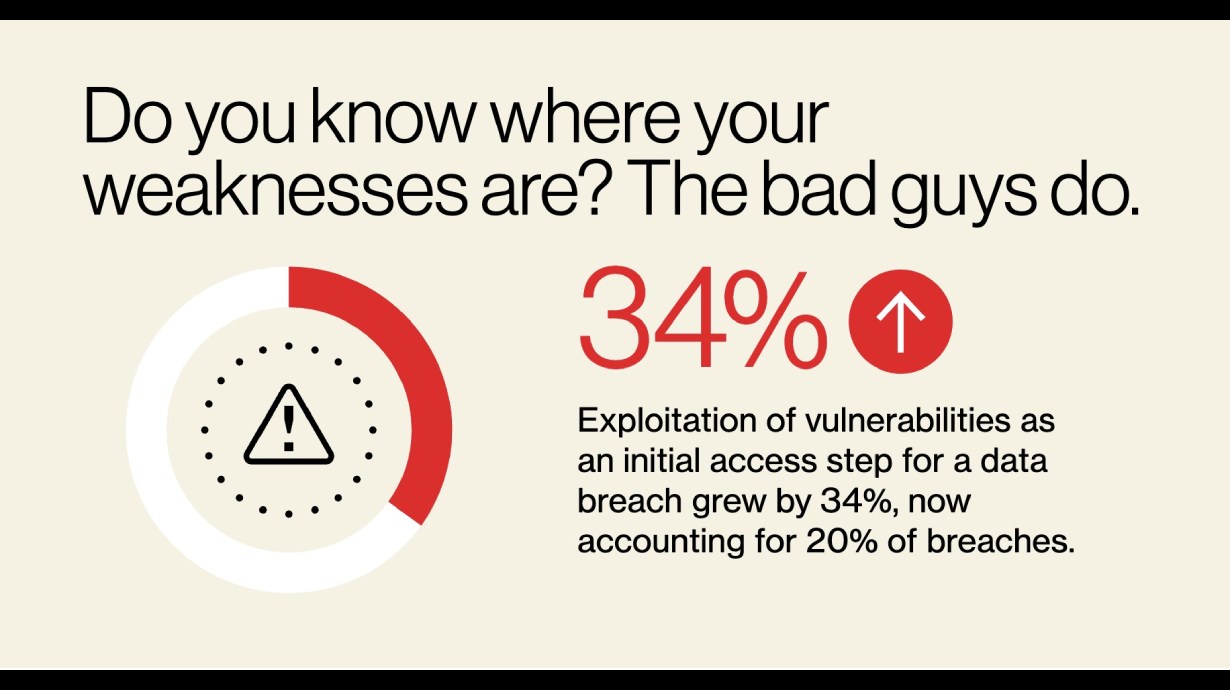

- Explotación de vulnerabilidades: este vector de ataque inicial experimentó un aumento del 34%, con un enfoque significativo en exploits de día cero dirigidos a dispositivos perimetrales y VPN.

- Ransomware: los ataques de ransomware aumentaron un 37% desde el año pasado y ahora están presentes en el 44% de las brechas de seguridad, a pesar de una notable disminución en el monto promedio de rescate pagado.

- Participación de terceros: el porcentaje de brechas de seguridad que involucran a terceros se duplicó, lo que pone de relieve los riesgos asociados a la cadena de suministro y los ecosistemas de socios.

- Elemento humano: la participación humana en las brechas de seguridad sigue siendo alta, con una superposición significativa entre la ingeniería social y el abuso de credenciales.

- Los ciberdelincuentes están utilizando la IA, utilizando bots para generar mensajes maliciosos.

- El número de filtraciones de datos que sufren las empresas de todo el mundo sigue aumentando a un ritmo alarmante. El abuso de credenciales por parte de ciberdelincuentes, utilizado en el 22% de los incidentes sin errores ni uso indebido, sigue siendo el "vector de acceso" (el método o ruta utilizada para obtener acceso no autorizado a un sistema o red) más común.

- La "explotación de vulnerabilidades" en dispositivos de sistema/red y VPN se le acercó con un 20%. El número de incidentes en los que la "explotación de vulnerabilidades" fue el vector de ataque inicial aumentó un 34% con respecto al año pasado.

- El phishing fue el vector de ataque en el 16% de los incidentes.

- El ransomware (con o sin cifrado) estuvo presente en el 44% de todas las filtraciones de datos, frente al 32% del año anterior. Sin embargo, la cantidad media pagada a grupos de ransomware ha disminuido de 150.000 dólares el año pasado a 115.000 dólares, mientras que el 64% de las organizaciones víctimas no pagaron el rescate (frente al 50% de hace dos años).

Los hallazgos reflejan resultados dispares. Quienes ven el vaso medio lleno pueden celebrar el aumento en el número de organizaciones víctimas que no pagaron los rescates, con un 64% que no pagó, frente al 50% de hace dos años.

Quienes ven el vaso medio vacío verán en el DBIR que las organizaciones que carecen de la madurez adecuada en TI y ciberseguridad —a menudo las PyMEs— están pagando el precio de su tamaño, con la presencia de ransomware en el 88% de las brechas de seguridad. Dado que el pago promedio de rescates a ciberdelincuentes el año pasado fue de US$115.000, esta cifra representa una cantidad significativa para muchas PyMEs.

- La participación de terceros en las filtraciones ha aumentado drásticamente: según el DBIR, el porcentaje de filtraciones que involucran a terceros en ecosistemas de socios o cadenas de suministro se duplicó año tras año.

- La participación humana en las filtraciones sigue siendo alta, con un 60% del total, según las conclusiones del informe, aunque también es notable que los ciberdelincuentes ahora utilizan cada vez más la IA para realizar el trabajo por ellos, duplicándose el número de incidentes de texto generado sintéticamente en correos electrónicos maliciosos en los últimos dos años.

- El espionaje internacional respaldado por Estados desempeña un papel importante en las filtraciones de datos, representando el 17% del total, aunque muchos buscan dinero además de datos: el 28% de los incidentes patrocinados por Estados tenían una "motivación financiera", según el informe.