Descubierta por el investigador de seguridad Kevin Beaumont, la actualización más reciente para Windows 10 y Windows 11 introduce un fallo que permitiría que un atacante bloquee todas las actualizaciones de Windows, dejándolo sin los parches de seguridad necesarios.

El problema se debe a un cambio implementado en la actualización de abril de 2025, diseñada para mitigar una vulnerabilidad de escalamiento de privilegios mediante enlaces simbólicos, identificada como CVE-2025-21204. Como parte de la corrección, Microsoft comenzó a crear automáticamente una carpeta llamada "inetpub" en todos los sistemas Windows 10 y Windows 11.

La carpeta inetpub, generalmente asociada con instalaciones del servidor web IIS, ahora desempeña un papel fundamental en el proceso de actualización de Windows. La intención de Microsoft era prevenir la escalada de privilegios mediante enlaces simbólicos, creando este directorio de forma preventiva. Los enlaces simbólicos son punteros del sistema de archivos que pueden redirigir procesos a otros archivos o ubicaciones sin necesidad de permisos elevados.

Microsoft corrige un fallo de Windows introduciendo otro completamente nuevo

Aunque Microsoft advirtió a los usuarios que no eliminaran esta carpeta, Beaumont descubrió que no hacerlo puede ocasionar una nueva vulnerabilidad de denegación de servicio en la pila de servicios de Windows. El investigador afirma que usuarios sin permisos de administrador podrían explotar la carpeta mediante una operación básica desde la línea de comandos:

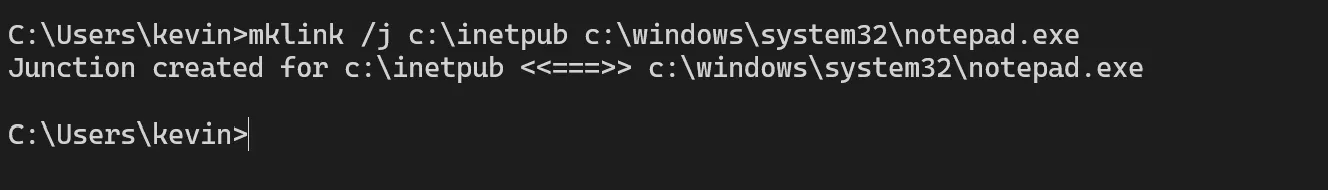

Al ejecutar el comando

mklink /j c:\inetpub c:\windows\system32\notepad.exe, (NO lo hagas) un usuario

crea una unión de directorios que, en esencia, redirige la carpeta. Esta

modificación provoca que todas las actualizaciones posteriores de Windows

fallen durante la instalación. Al crear la redirección, los procesos de

actualización críticos se revierten o se cancelan por completo, deteniendo la

distribución de futuras revisiones.

Dado que el ataque no requiere permisos elevados, cualquier usuario local puede ejecutarlo, lo que representa una vulnerabilidad significativa. Microsoft aún no ha emitido un comunicado ni una solución oficial para este nuevo problema. Beaumont confirmó que contactó al Centro de Investigación de Seguridad de Microsoft hace dos semanas, pero no ha recibido respuesta.

La vulnerabilidad afecta a todos los sistemas que tienen instalada la actualización de seguridad de abril de 2025, por lo que su alcance es amplio. Aunque el problema original estaba relacionado con el escalamiento de privilegios, este nuevo vector introduce un método para deshabilitar permanentemente las actualizaciones críticas de seguridad.

Actualmente, se desconoce si Microsoft publicará una corrección específica o incluirá una solución más amplia en una futura actualización acumulativa. Como medida temporal, se recomienda eliminar la carpeta o restringir el acceso a los directorios sensibles del sistema operativo.

Fuente: Hipertextual